Pytanie 1

Użytkownik chce zabezpieczyć mechanicznie dane na karcie pamięci przed przypadkowym skasowaniem. Takie zabezpieczenie umożliwia karta

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Użytkownik chce zabezpieczyć mechanicznie dane na karcie pamięci przed przypadkowym skasowaniem. Takie zabezpieczenie umożliwia karta

Wskaż urządzenie wyjścia.

Podczas tworzenia sieci kablowej o maksymalnej prędkości przesyłu danych wynoszącej 1 Gb/s, w której maksymalna odległość między punktami sieci nie przekracza 100 m, należy zastosować jako medium transmisyjne

Na zdjęciu widnieje

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

W systemie Linux narzędzie fsck umożliwia

Prawo majątkowe przysługujące twórcy programu komputerowego

Jakie oprogramowanie służy do sprawdzania sterowników w systemie Windows?

Administrator dostrzegł, że w sieci LAN występuje znaczna ilość kolizji. Jakie urządzenie powinien zainstalować, aby podzielić sieć lokalną na mniejsze domeny kolizji?

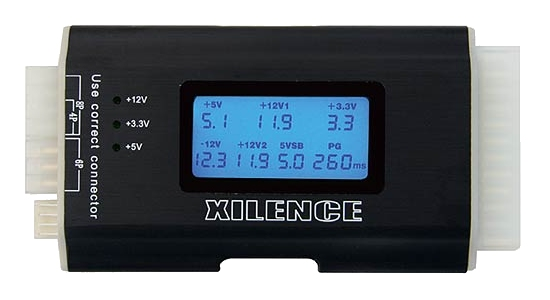

Przy użyciu urządzenia przedstawionego na ilustracji można sprawdzić działanie

Zidentyfikuj najprawdopodobniejszą przyczynę pojawienia się komunikatu "CMOS checksum error press F1 to continue press DEL to setup" podczas uruchamiania systemu komputerowego?

Planując prace modernizacyjne komputera przenośnego, związane z wymianą procesora, należy w pierwszej kolejności

Aby podłączyć kartę sieciową przedstawioną na rysunku do laptopa, urządzenie musi być wyposażone w odpowiednie gniazdo

Jakie polecenie jest używane do monitorowania statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych z rodziny Windows?

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

Jak ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie funkcjonować w dwóch sieciach lokalnych o różnych adresach IP?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Które systemy operacyjne są atakowane przez wirusa MS Blaster?

Podczas realizacji projektu sieci komputerowej, pierwszym krokiem powinno być

Usługa odpowiedzialna za konwersję nazw domen na adresy sieciowe to

Na ilustracji zaprezentowano strukturę topologiczną

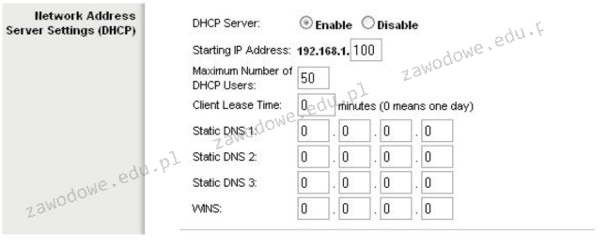

Jakie ustawienie należy wprowadzić przy konfiguracji serwera DHCP?

Która z opcji konfiguracji ustawień konta użytkownika o ograniczonych uprawnieniach w systemie Windows jest dostępna dzięki narzędziu secpol?

Który protokół umożliwia rozproszoną wymianę i ściąganie plików?

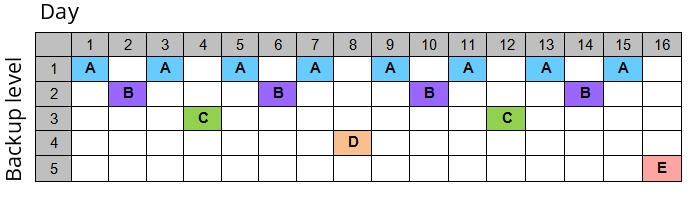

Strategia przedstawiona w diagramie dla tworzenia kopii zapasowych na nośnikach jest znana jako

Jakie urządzenie powinno się zastosować do pomiaru topologii okablowania strukturalnego w sieci lokalnej?

Jakie oprogramowanie powinno być zainstalowane, aby umożliwić skanowanie tekstu z drukowanego dokumentu do edytora tekstu?

Jakie urządzenia wykorzystuje się do porównywania liczb w systemie binarnym?

Na ilustracji widać panel ustawień bezprzewodowego punktu dostępu, który pozwala na

Literowym symbolem P oznacza się

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

W którym typie macierzy, wszystkie fizyczne dyski są postrzegane jako jeden dysk logiczny?

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

Licencja Windows OEM nie zezwala na wymianę

W usłudze Active Directory, konfigurację składającą się z jednej lub więcej domen, które dzielą wspólny schemat i globalny wykaz, nazywamy

Narzędzie służące do oceny wydajności systemu komputerowego to

W topologii elementem centralnym jest switch

Aby w systemie Windows XP stworzyć nowego użytkownika o nazwisku egzamin z hasłem qwerty, powinno się zastosować polecenie

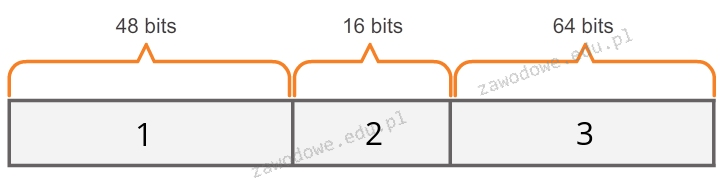

Jaką sekwencję mają elementy adresu globalnego IPv6 typu unicast ukazanym na diagramie?

Komenda msconfig uruchamia w systemie Windows: