Pytanie 1

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

W języku Python, jak nazywa się funkcja, która jest wykonywana automatycznie, gdy obiekt jest niszczony?

Co to jest git rebase?

Jaki jest wymagany sposób do realizacji algorytmu sortowania bąbelkowego na n-elementowej tablicy?

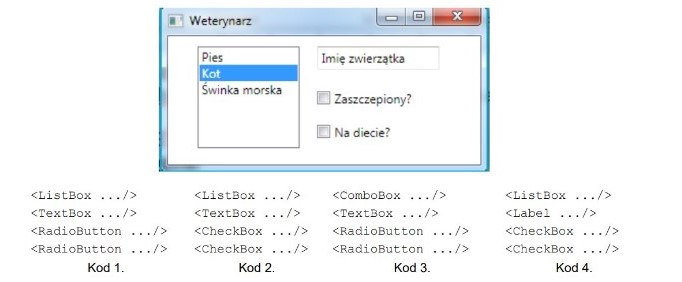

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Które narzędzie najlepiej nadaje się do analizy wydajności aplikacji JavaScript?

Jaką rolę odgrywa interpreter w kontekście programowania?

Jaki jest zasadniczy cel ataku phishingowego?

Co to jest Redux?

Jaką kategorię reprezentuje typ danych "array"?

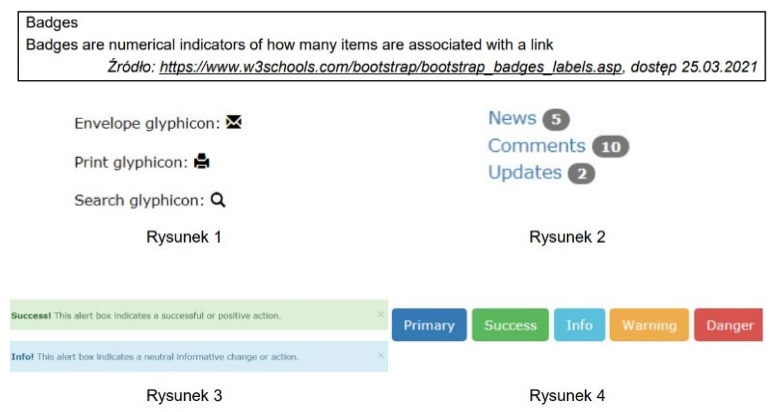

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Co to jest dokumentacja instruktażowa programu?

Co to jest Continuous Integration (CI)?

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Podana deklaracja zmiennych w języku JAVA zawiera

String imie = "Anna"; short wiek = 12; int i = 0; char plec = 'K'; boolean jestUczniem = true;

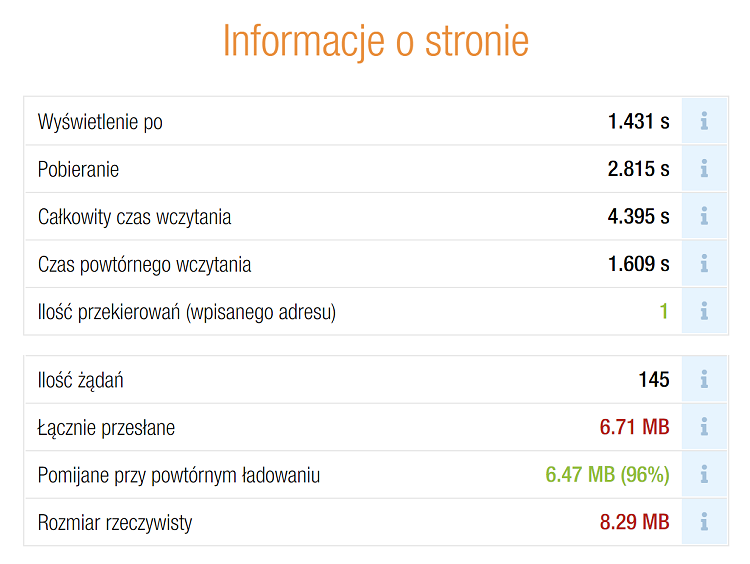

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Co to jest IndexedDB?

Przykład wywołania funkcji zamien w języku C++ może wyglądać w następujący sposób:

void zamien(int *a, int *b) { int tmp; tmp = *a; *a = *b; *b = tmp; }

Co to jest Event Loop w JavaScript?

Wskaż właściwość charakterystyczną dla metody abstrakcyjnej?

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Który framework jest powszechnie wykorzystywany do tworzenia aplikacji internetowych w języku Python?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Która z właściwości przycisków typu Radio-button opisanych w przedstawionym fragmencie dokumentacji jest poprawna?

Radio-button label ... The label can be positioned before or after the radio-button by setting the labelPosition property to 'before' or 'after'. Radio groups Radio-buttons should typically be placed inside of an <mat-radio-group> unless the DOM structure would make that impossible ... The radio-group has a value property that reflects the currently selected radio-button inside of the group. Źródło: https://material.angular.io/components/radio/overview |

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Jakie jest wyjście działania kompilatora?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Co zostanie wyświetlone po wykonaniu poniższego kodu w PHP?

| $x = 5; $y = '5'; var_dump($x == $y); var_dump($x === $y); |

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Co oznacza pojęcie MVP w kontekście projektowania aplikacji?

Jakie operacje na plikach można uznać za podstawowe?

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?