Pytanie 1

Rodzina adapterów stworzonych w technologii Powerline, pozwalająca na wykorzystanie przewodów elektrycznych w obrębie jednego domu lub mieszkania do przesyłania sygnałów sieciowych, nosi nazwę:

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Rodzina adapterów stworzonych w technologii Powerline, pozwalająca na wykorzystanie przewodów elektrycznych w obrębie jednego domu lub mieszkania do przesyłania sygnałów sieciowych, nosi nazwę:

Jakie urządzenie sieciowe zostało pokazane na ilustracji?

Symbol umieszczony na urządzeniach, który stanowi certyfikat potwierdzający zgodność w zakresie emisji promieniowania, ergonomii, efektywności energetycznej i ekologicznych norm, został przedstawiony na ilustracji

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Komunikat tekstowy BIOS POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Przedstawiony zestaw komputerowy jest niekompletny. Który element nie został uwzględniony w tabeli, a jest niezbędny do prawidłowego działania zestawu i należy go dodać?

| Lp. | Nazwa podzespołu |

|---|---|

| 1. | Cooler Master obudowa komputerowa CM Force 500W czarna |

| 2. | Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX |

| 3. | Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM |

| 4. | Patriot Signature DDR4 2x4GB 2133MHz |

| 5. | Seagate BarraCuda, 3.5", 1TB, SATA/600, 7200RPM, 64MB cache |

| 6. | LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) |

| 7. | Gembird Bezprzewodowy Zestaw Klawiatura i Mysz |

| 8. | Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki |

| 9. | Microsoft OEM Win Home 10 64Bit Polish 1pk DVD |

Użytkownik systemu Linux, który pragnie usunąć konto innej osoby wraz z jej katalogiem domowym, powinien użyć polecenia

Podczas pracy z bazami danych, jakiego rodzaju operację wykonuje polecenie "SELECT"?

Który z wymienionych składników zalicza się do elementów pasywnych sieci?

W celu zrealizowania instalacji sieciowej na stacjach roboczych z systemem operacyjnym Windows, należy na serwerze zainstalować usługi

Jaką funkcję serwera z grupy Windows Server trzeba dodać, aby serwer mógł realizować usługi rutingu?

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Adapter USB do LPT można zastosować w sytuacji, gdy występuje niezgodność złączy podczas podłączania starszych modeli

Trudności w systemie operacyjnym Windows wynikające z konfliktów dotyczących zasobów sprzętowych, takich jak przydział pamięci, przerwań IRQ oraz kanałów DMA, najłatwiej zidentyfikować za pomocą narzędzia

Narzędziem wykorzystywanym do diagnozowania połączeń między komputerami w systemie Windows jest

Dane przedstawione na ilustracji są rezultatem działania komendy

1 <10 ms <10 ms <10 ms 128.122.198.1 2 <10 ms <10 ms <10 ms NYUGWA-FDDI-2-0.NYU.NET [128.122.253.65] 3 10 ms 10 ms <10 ms ny-nyc-3-H4/0-T3.nysernet.net [169.130.13.17] 4 10 ms 10 ms <10 ms ny-nyc-9-F1/0.nysernet.net [169.130.10.9] 5 <10 ms <10 ms 10 ms ny-pen-1-H4/1/0-T3.nysernet.net [169.130.1.101] 6 <10 ms <10 ms <10 ms sl-pen-11-F8/0/0.sprintlink.net [144.228.60.11] 7 <10 ms 10 ms 10 ms 144.228.180.10 8 10 ms 20 ms 20 ms cleveland1-br2.bbnplanet.net [4.0.2.13] 9 20 ms 30 ms 30 ms cleveland1-br1.bbnplanet.net [4.0.2.5] 10 40 ms 220 ms 221 ms chicago1-br1.bbnplanet.net [4.0.2.9] 11 150 ms 70 ms 70 ms paloalto-br1.bbnplanet.net [4.0.1.1] 12 70 ms 70 ms 70 ms su-pr1.bbnplanet.net [131.119.0.199] 13 70 ms 71 ms 70 ms sunet-gateway.stanford.edu [198.31.10.1] 14 70 ms 70 ms 70 ms Core-gateway.Stanford.EDU [171.64.1.33] 15 70 ms 80 ms 80 ms www.Stanford.EDU [171.64.14.251]

W systemie Linux plik ma przypisane uprawnienia 765. Jakie działania może wykonać grupa związana z tym plikiem?

Jaką pojemność ma dwuwarstwowa płyta Blu-ray?

Reprezentacja koloru RGB(255, 170, 129) odpowiada formatowi

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Aby podłączyć kasę fiskalną z interfejsem DB-9M do komputera stacjonarnego, należy użyć przewodu

Komputer wyposażony w BIOS firmy Award wygenerował komunikat o treści Primary/Secondary master/slave hard disk fail. Komunikat ten może oznaczać konieczność wymiany

W systemie Linux, aby wyszukać wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i zaczynają się na literę a lub literę b lub literę c, należy wydać polecenie

Jakie jest oprogramowanie serwerowe dla systemu Linux, które pozwala na współdziałanie z grupami roboczymi oraz domenami Windows?

Liczba 45H w systemie ósemkowym wyraża się jako

Poprzez użycie opisanego urządzenia możliwe jest wykonanie diagnostyki działania

Materiałem eksploatacyjnym, stosowanym w rzutniku multimedialnym, jest

Jakie urządzenie należy wykorzystać do zestawienia komputerów w sieci przewodowej o strukturze gwiazdy?

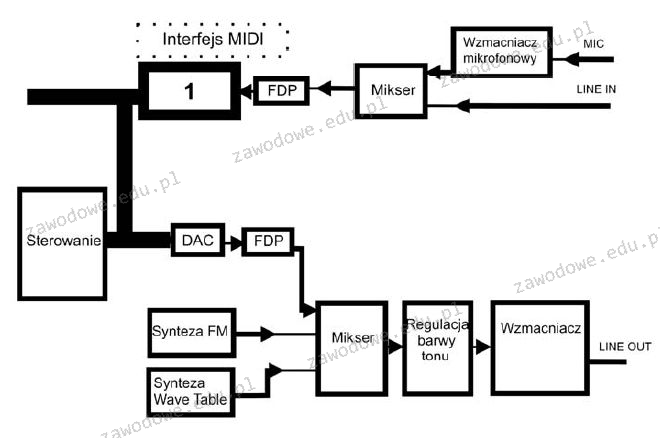

Schemat blokowy karty dźwiękowej jest przedstawiony na rysunku. Jaką rolę odgrywa układ oznaczony numerem 1?

Użytkownik systemu Windows napotyka komunikaty o niewystarczającej pamięci wirtualnej. Jak można rozwiązać ten problem?

Podczas skanowania reprodukcji obrazu z czasopisma, na skanie obrazu pojawiły się regularne wzory, tak zwana mora. Z jakiej funkcji skanera należy skorzystać, aby usunąć morę?

Wprowadzając w wierszu poleceń systemu Windows Server komendę convert, można wykonać

Drukarka do zdjęć ma mocno zabrudzoną obudowę oraz ekran. Aby oczyścić zanieczyszczenia bez ryzyka ich uszkodzenia, należy zastosować

Jaką liczbę naturalną reprezentuje zapis 41 w systemie szesnastkowym w systemie dziesiętnym?

Gdy użytkownik systemu Windows nie ma możliwości skorzystania z drukarki, może skorzystać z opcji druku do pliku. Plik utworzony w ten sposób posiada rozszerzenie

Którego urządzenia z zakresu sieci komputerowych dotyczy symbol przedstawiony na ilustracji?

Cechą charakterystyczną transmisji za pomocą interfejsu równoległego synchronicznego jest to, że

Taśma drukarska stanowi kluczowy materiał eksploatacyjny w przypadku drukarki

Serwer zajmuje się rozgłaszaniem drukarek w sieci, organizowaniem zadań do wydruku oraz przydzielaniem uprawnień do korzystania z drukarek

Narzędziem wiersza poleceń w systemie Windows, umożliwiającym zamianę tablicy partycji GPT na MBR, jest program