Pytanie 1

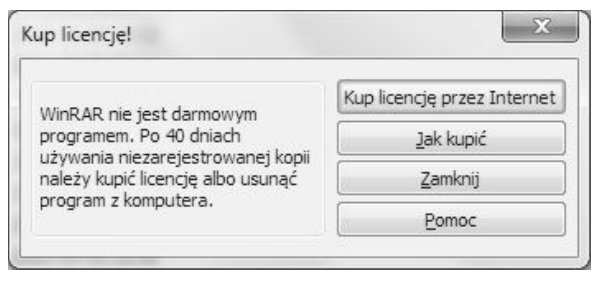

Program WinRAR pokazał okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencją posługiwał się do tej pory użytkownik?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Program WinRAR pokazał okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencją posługiwał się do tej pory użytkownik?

Jednym ze sposobów na ograniczenie dostępu do sieci bezprzewodowej dla nieuprawnionych osób jest

Aby zapobiec uszkodzeniom układów scalonych przy serwisie sprzętu komputerowego, należy korzystać z

Co robi polecenie Gpresult?

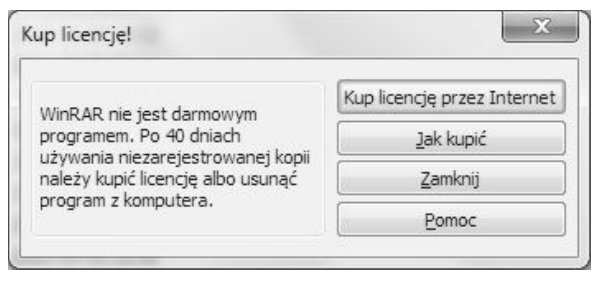

Na ilustracji widoczne jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Wskaż numer odpowiadający kontrolce, która zapala się podczas ładowania akumulatora?

Najefektywniejszym sposobem dodania skrótu do aplikacji na pulpitach wszystkich użytkowników w domenie będzie

W klasycznym adresowaniu, adres IP 74.100.7.8 przyporządkowany jest do

W trakcie konserwacji oraz czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony osobistej

Jakiego portu używa protokół FTP (File transfer Protocol)?

Na schemacie przedstawiono podstawowe informacje dotyczące ustawień karty sieciowej. Do jakiej klasy należy adres IP przypisany do tej karty?

Który protokół jest odpowiedzialny za przekształcanie adresów IP na adresy MAC w kontroli dostępu do nośnika?

Serwis serwerowy, który pozwala na udostępnianie usług drukowania w systemie Linux oraz plików dla stacji roboczych Windows, to

Zgodnie z normą 802.3u technologia sieci FastEthernet 100Base-FX stosuje

Zarządzanie konfiguracją karty sieciowej w systemie Windows 7 realizuje polecenie

W systemie Windows za pomocą komendy assoc można

Która z tras jest oznaczona literą R w tabeli routingu?

Lista sprzętu kompatybilnego z systemem operacyjnym Windows, publikowana przez firmę Microsoft to

Który z zapisów adresu IPv4 z maską jest niepoprawny?

W systemie Linux można uzyskać kopię danych przy użyciu komendy

W systemie Linux do wyświetlania treści pliku tekstowego służy polecenie

Po przeprowadzeniu diagnostyki komputerowej ustalono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, zainstalowanej w gnieździe PCI Express komputera stacjonarnego, wynosi 87°C. W związku z tym, serwisant powinien

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Kiedy dysze w drukarce atramentowej wyschną z powodu długotrwałych przerw w użytkowaniu, co powinno się najpierw wykonać?

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalacji w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

Zasady filtrowania ruchu w sieci przez firewall określane są w formie

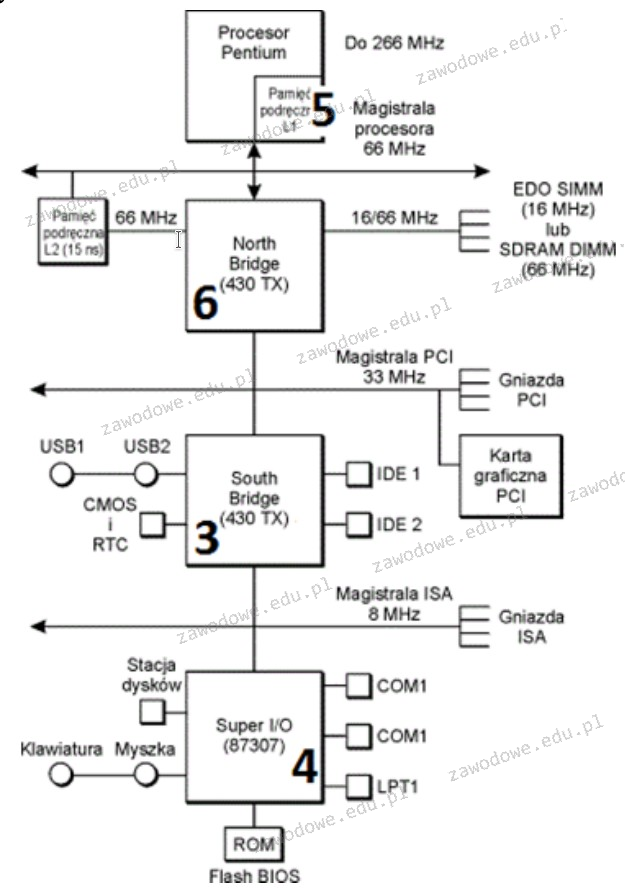

Część płyty głównej, która odpowiada za transmisję danych pomiędzy mikroprocesorem a pamięcią operacyjną RAM oraz magistralą karty graficznej, jest oznaczona na rysunku numerem

Do przeprowadzenia ręcznej konfiguracji interfejsu sieciowego w systemie Linux konieczne jest użycie polecenia

Jakie jest tempo transferu danych dla napędu DVD przy prędkości x48?

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Który algorytm służy do weryfikacji, czy ramka Ethernet jest wolna od błędów?

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

Graficzny symbol ukazany na ilustracji oznacza

Wypukłe kondensatory elektrolityczne w module zasilania monitora LCD mogą doprowadzić do uszkodzenia

Po przeprowadzeniu diagnostyki komputera stwierdzono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, umieszczonej w gnieździe PCI Express stacjonarnego komputera, wynosi 87°C. W takiej sytuacji serwisant powinien

Nieprawidłowa forma zapisu liczby 778 to

Jaka jest maska dla adresu IP 192.168.1.10/8?

Źródłem problemu z wydrukiem z przedstawionej na rysunku drukarki laserowej jest

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?