Pytanie 1

Wynikiem mnożenia dwóch liczb binarnych 11100110 oraz 00011110 jest liczba

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Wynikiem mnożenia dwóch liczb binarnych 11100110 oraz 00011110 jest liczba

Co nie ma wpływu na utratę danych z dysku HDD?

Która przystawka MMC systemu Windows umożliwia przegląd systemowego Dziennika zdarzeń?

Co jest głównym zadaniem protokołu DHCP?

Za przypisanie czasu procesora do wyznaczonych zadań odpowiada

Jednym z typowych symptomów mogących świadczyć o nadchodzącej awarii dysku twardego jest wystąpienie

Tryb działania portu równoległego, oparty na magistrali ISA, który umożliwia transfer danych do 2,4 MB/s, przeznaczony dla skanerów oraz urządzeń wielofunkcyjnych, to

Który z protokołów jest używany do przesyłania poczty elektronicznej?

W tablecie graficznym bez wyświetlacza pióro nie ustala położenia kursora ekranowego, można jedynie korzystać z jego końcówki do przesuwania kursora ekranowego oraz klikania. Wskaż możliwą przyczynę nieprawidłowej pracy urządzenia.

Czym nie jest program antywirusowy?

Jaki protokół jest stosowany przez WWW?

Do interfejsów pracujących równolegle należy interfejs

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

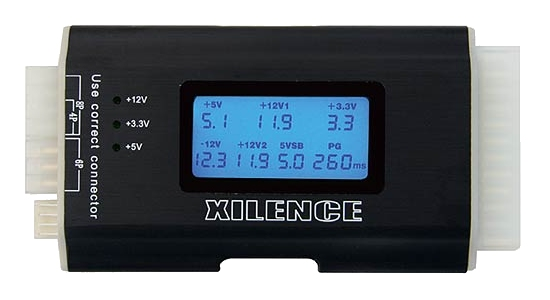

Przy użyciu urządzenia przedstawionego na ilustracji można sprawdzić działanie

Który z trybów nie jest oferowany przez narzędzie lupa w systemie Windows?

Zgodnie z normą PN-EN 50173, minimalna liczba punktów rozdzielczych, które należy zainstalować, wynosi

Ilustracja przedstawia rodzaj pamięci

Który z protokołów jest używany do przesyłania plików na serwer?

W komunikacie o błędzie w systemie, informacja przedstawiana w formacie heksadecymalnym oznacza

Który protokół umożliwia zarządzanie wieloma folderami pocztowymi oraz pobieranie i operowanie na listach znajdujących się na zdalnym serwerze?

Jaką komendę należy wykorzystać, aby uzyskać informację o rekordzie MX dla podanej domeny?

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje aktywność, a następnie

Aplikacja służąca jako dodatek do systemu Windows, mająca na celu ochronę przed oprogramowaniem szpiegującym oraz innymi niepożądanymi elementami, to

Jak można skonfigurować sieć VLAN?

Rozmiar pliku wynosi 2 KiB. Co to oznacza?

Fizyczna architektura sieci, inaczej określana jako topologia fizyczna sieci komputerowych, definiuje

Która z poniższych czynności konserwacyjnych jest specyficzna tylko dla drukarki laserowej?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaki typ macierzy dyskowych zapewnia tak zwany mirroring dysków?

Urządzenie sieciowe działające w trzeciej warstwie modelu ISO/OSI, obsługujące adresy IP, to

Jakie urządzenie powinno zostać wykorzystane do podłączenia komputerów, aby mogły funkcjonować w odrębnych domenach rozgłoszeniowych?

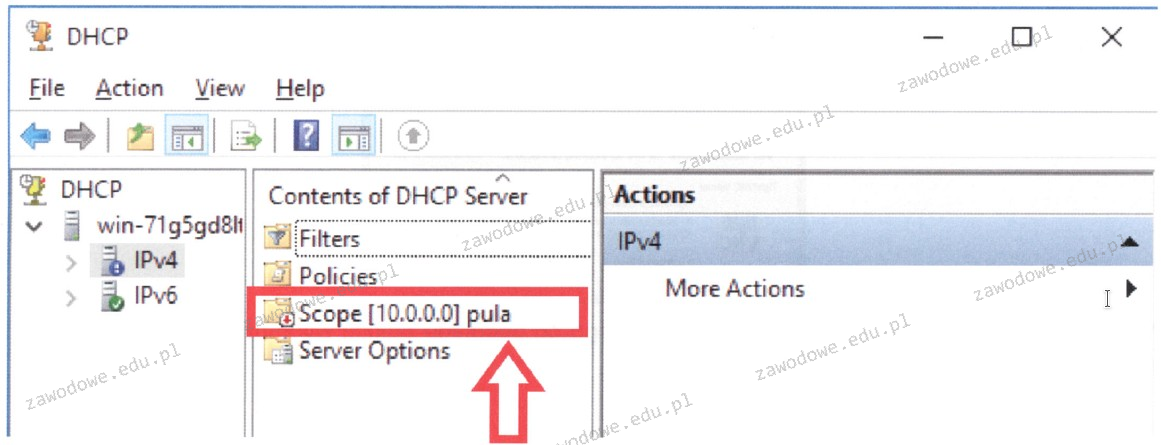

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Jakie urządzenie aktywne pozwoli na podłączenie do sieci lokalnej za pomocą kabla UTP 15 komputerów, drukarki sieciowej oraz rutera?

Jaką czynność można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, bez przechodzenia do trybu uprzywilejowanego, na poziomie dostępu widocznym w powyższej ramce?

Złącze umieszczone na płycie głównej, które umożliwia podłączanie kart rozszerzeń o różnych ilościach pinów, w zależności od wersji, nazywane jest

Jakie będą całkowite wydatki na materiały potrzebne do wyprodukowania 20 kabli połączeniowych typu patchcord o długości 1,5 m każdy, jeżeli koszt jednego metra kabla wynosi 1 zł, a wtyk to 50 gr?

Protokół stosowany do rozgłaszania w grupie, dzięki któremu hosty informują o swoim członkostwie, to

Proces zapisywania kluczy rejestru do pliku określamy jako

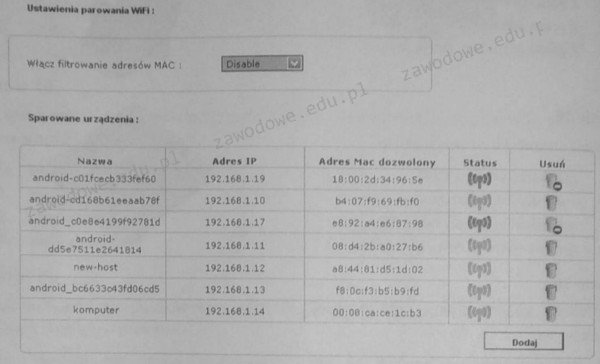

Schemat ilustruje ustawienia urządzenia WiFi. Wskaż, które z poniższych stwierdzeń na temat tej konfiguracji jest prawdziwe?

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik