Pytanie 1

Jaki system plików powinien być wybrany przy instalacji systemu Linux?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Jaki system plików powinien być wybrany przy instalacji systemu Linux?

Jakie narzędzie w systemie Windows służy do przeglądania informacji dotyczących problemów z systemem?

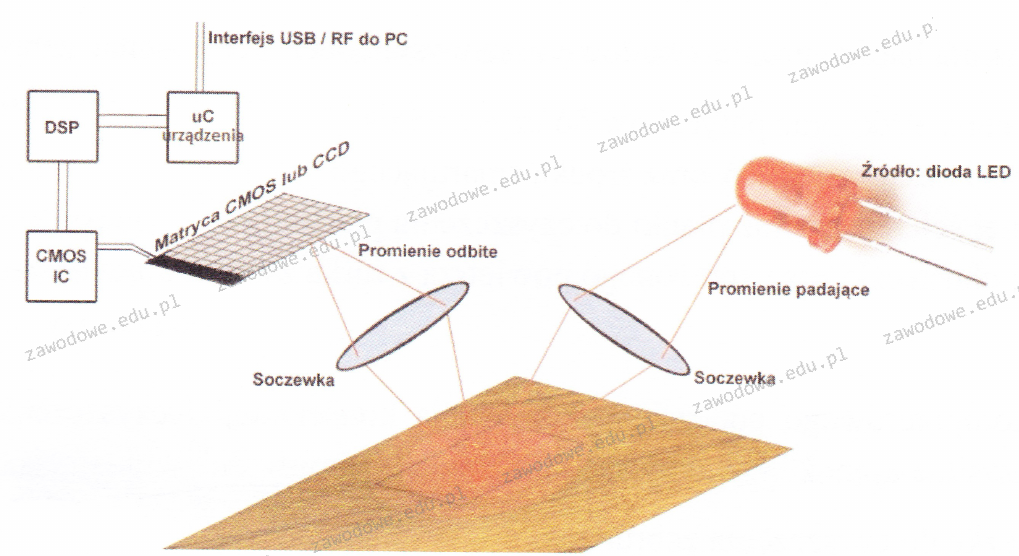

Zilustrowany schemat przedstawia zasadę funkcjonowania

Wtyczka zaprezentowana na fotografie stanowi element obwodu elektrycznego zasilającego

Aby zamontować przedstawioną kartę graficzną, potrzebna jest płyta główna posiadająca złącze

Jaką minimalną ilość pamięci RAM powinien mieć komputer, aby zainstalować 32-bitowy system operacyjny Windows 7 i móc efektywnie korzystać z trybu graficznego?

Który interfejs pozwala na korzystanie ze sterowników oraz oprogramowania systemu operacyjnego, umożliwiając m.in. przesył danych pomiędzy pamięcią systemową a dyskiem SATA?

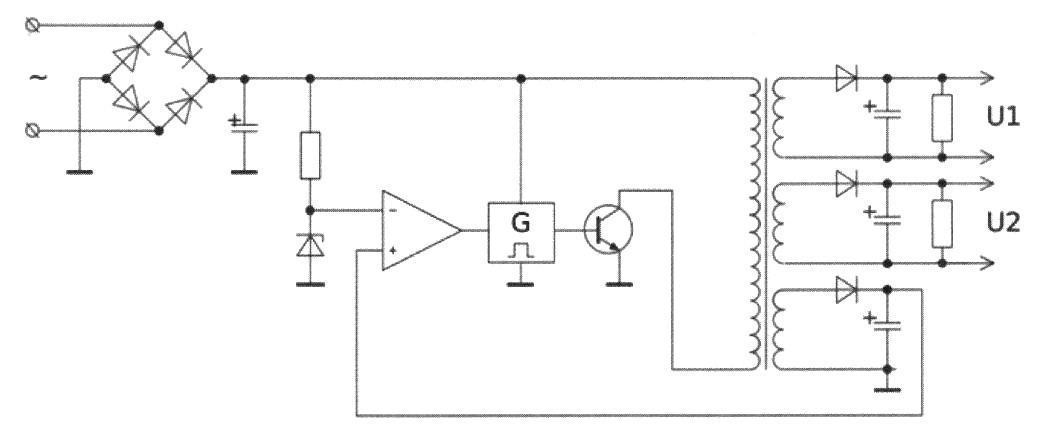

Na rysunku zobrazowano schemat

Domyślnie w programie Eksplorator Windows przy użyciu klawisza F5 uruchamiana jest funkcja

Jednym z programów stosowanych do tworzenia kopii zapasowych partycji oraz dysków jest

W systemie Linux komenda, która pozwala na wyświetlenie informacji o aktywnych procesach, to

Wskaż porty płyty głównej przedstawione na ilustracji.

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

Na ilustracji zaprezentowano kabel

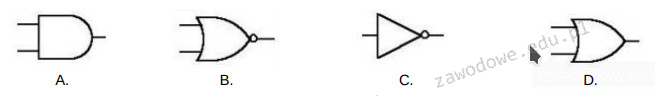

Na diagramie przedstawione są symbole

Jaką usługę serwerową wykorzystuje się do automatycznej konfiguracji interfejsów sieciowych urządzeń klienckich?

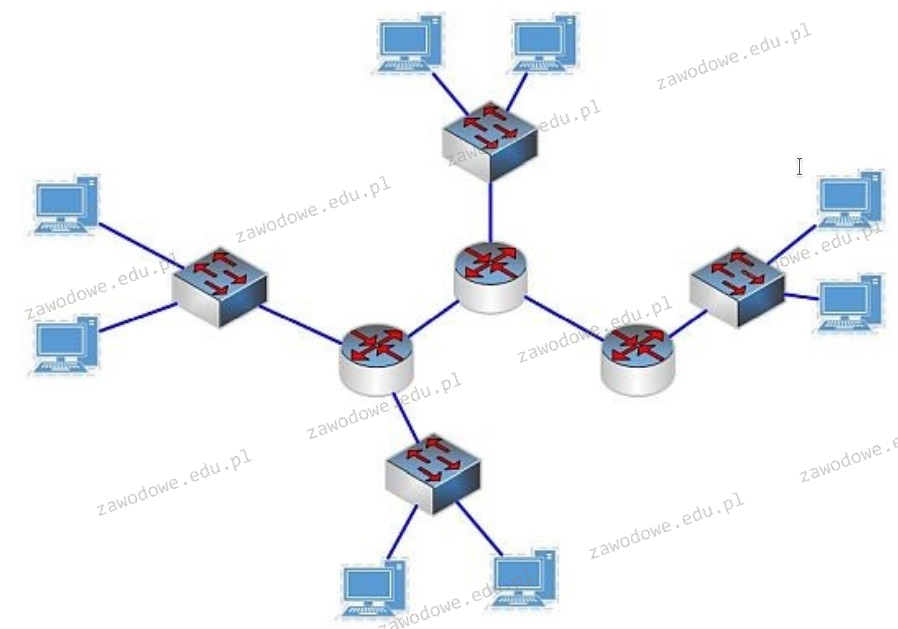

W topologii elementem centralnym jest switch

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

Który instrument służy do pomiaru długości oraz tłumienności przewodów miedzianych?

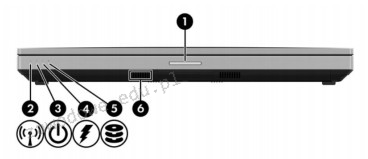

Na ilustracji zaprezentowane jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Podaj numer kontrolki, która świeci się w czasie ładowania akumulatora?

Wskaź rysunek ilustrujący symbol bramki logicznej NOT?

Notacja #102816 oznacza zapis w systemie liczbowym

Oznaczenie CE wskazuje, że

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje

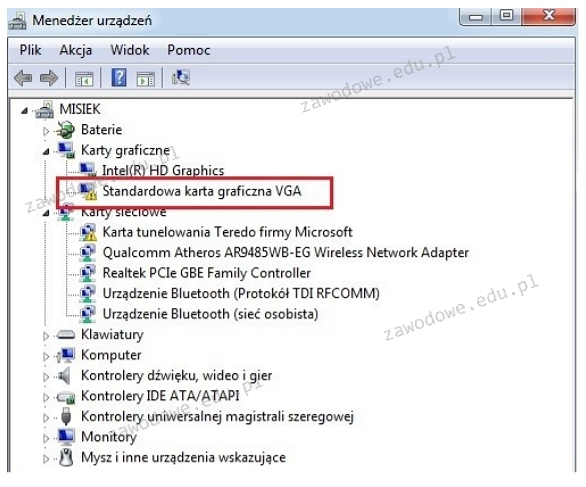

Na ilustracji ukazany jest komunikat systemowy. Jakie kroki powinien podjąć użytkownik, aby naprawić błąd?

Symbol graficzny zaprezentowany na rysunku oznacza opakowanie

Jaką maksymalną ilość rzeczywistych danych można przesłać w ciągu 1 sekundy przez łącze synchroniczne o wydajności 512 kbps, bez użycia sprzętowej i programowej kompresji?

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Podczas monitorowania aktywności sieciowej zauważono, że na adres serwera przesyłano tysiące zapytań DNS w każdej sekundzie z różnych adresów IP, co doprowadziło do zawieszenia systemu operacyjnego. Przyczyną tego był atak typu

W którym systemie operacyjnym może pojawić się komunikat podczas instalacji sterowników dla nowego urządzenia?

| System.......nie może zweryfikować wydawcy tego sterownika. Ten sterownik nie ma podpisu cyfrowego albo podpis nie został zweryfikowany przez urząd certyfikacji. Nie należy instalować tego sterownika, jeżeli nie pochodzi z oryginalnego dysku producenta lub od administratora systemu. |

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

Przy pomocy testów statycznych okablowania można zidentyfikować

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

Ustal rozmiar klastra na podstawie zamieszczonego fragmentu komunikatu systemu WINDOWS, który pojawia się po zakończeniu działania programu format a:

Każdy następny router IP na drodze pakietu

Jakie będą całkowite wydatki na materiały potrzebne do stworzenia 20 kabli połączeniowych typu patchcord, z których każdy ma długość 1,5m, jeśli cena 1 metra bieżącego kabla wynosi 1zł, a cena wtyku to 50 gr?

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Wynikiem wykonania komendy arp -a 192.168.1.1 w systemie MS Windows jest pokazanie

Dysk twardy podczas pracy stuka i można zaobserwować bardzo powolne uruchamianie systemu oraz odczytywanie danych. Aby naprawić tę usterkę, po zabezpieczeniu danych na nośniku zewnętrznym należy