Pytanie 1

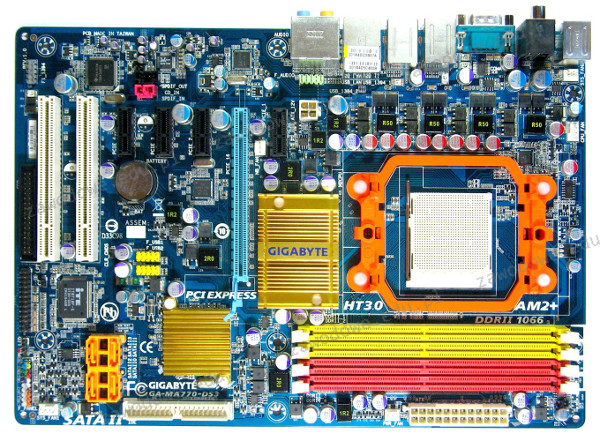

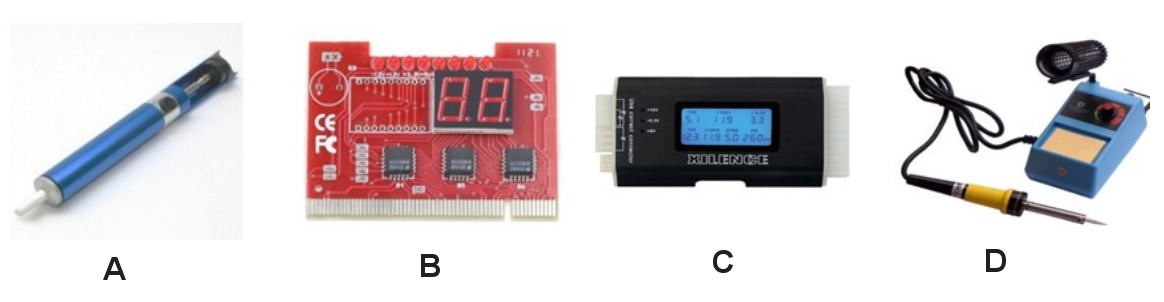

Jaki procesor pasuje do płyty głównej o podanej specyfikacji?

Brak odpowiedzi na to pytanie.

Procesor Intel Celeron z odpowiedzi A jest kompatybilny z płytą główną, ponieważ oba posiadają gniazdo socket 1150. Socket jest fizycznym i elektrycznym interfejsem pomiędzy procesorem a płytą główną. Użycie odpowiedniego gniazda jest kluczowe, aby zapewnić prawidłowe działanie całego systemu. Płyty główne z gniazdem 1150 są zgodne z procesorami Intel wyprodukowanymi w technologii Haswell. Jest to ważne, gdyż dobór kompatybilnych komponentów wpływa na stabilność i wydajność systemu. Praktyczne zastosowanie tej wiedzy obejmuje składanie komputerów, gdzie wybór odpowiednich części zapewnia optymalne działanie. Socket 1150 obsługuje również pamięć DDR3, co jest zgodne z opisem płyty głównej. Wybór odpowiedniego procesora jest kluczowym elementem w projektowaniu systemów komputerowych, a zastosowanie standardów i dobrych praktyk, takich jak dopasowanie socketu, minimalizuje ryzyko problemów z kompatybilnością, co jest istotne w kontekście profesjonalnej budowy komputerów.