Pytanie 1

Użytkownik systemu Windows może korzystając z programu Cipher

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Użytkownik systemu Windows może korzystając z programu Cipher

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Jakie polecenie w systemie Linux nie pozwala na diagnozowanie sprzętu komputerowego?

Do zarządzania konfiguracją grup komputerowych oraz użytkowników w systemach Windows Server, należy wykorzystać narzędzie

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Na zdjęciu pokazano złącza

Zgodnie z normą 802.3u w sieciach FastEthernet 100Base-FX stosuje się

Jakie będą całkowite koszty materiałów potrzebnych do stworzenia sieci lokalnej dla 6 komputerów, jeśli do budowy sieci wymagane jest 100 m kabla UTP kat. 5e oraz 20 m kanału instalacyjnego? Ceny komponentów sieci przedstawiono w tabeli.

| Elementy sieci | j.m. | cena brutto |

|---|---|---|

| Kabel UTP kat. 5e | m | 1,00 zł |

| Kanał instalacyjny | m | 8,00 zł |

| Gniazdo komputerowe | szt. | 5,00 zł |

Jaką cechę posiada przełącznik w sieci?

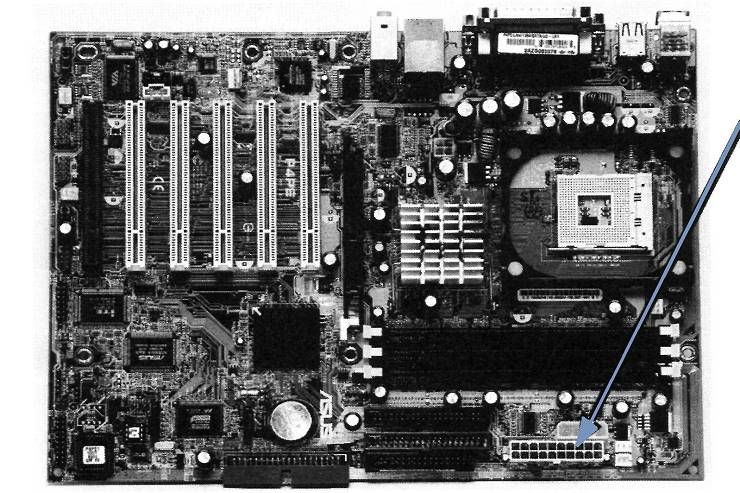

Na zdjęciu widać płytę główną komputera. Strzałka wskazuje na

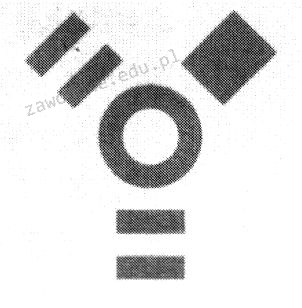

Graficzny symbol odnosi się do standardów sprzętowych

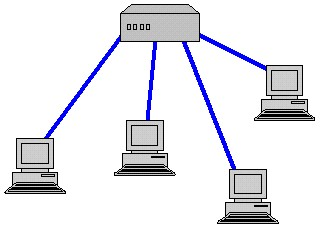

Jakie urządzenie ilustruje ten rysunek?

Termin "PIO Mode" odnosi się do trybu operacyjnego

Jakie adresy mieszczą się w zakresie klasy C?

Dokument służący do zaprezentowania oferty cenowej dla inwestora dotyczącej wykonania robót instalacyjnych sieci komputerowej, to

Jakie polecenie należy wprowadzić w wierszu polecenia systemów Windows Server, aby zaktualizować dzierżawy adresów DHCP oraz przeprowadzić rejestrację nazw w systemie DNS?

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Aby obserwować przesył danych w sieci komputerowej, należy wykorzystać program typu

Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

Aby powiększyć lub zmniejszyć rozmiar ikony na pulpicie, trzeba obracać rolką myszki, trzymając jednocześnie klawisz

Jaką topologię fizyczną sieci ukazuje przedstawiony rysunek?

Jakie oprogramowanie powinno być zainstalowane, aby umożliwić skanowanie tekstu z drukowanego dokumentu do edytora tekstu?

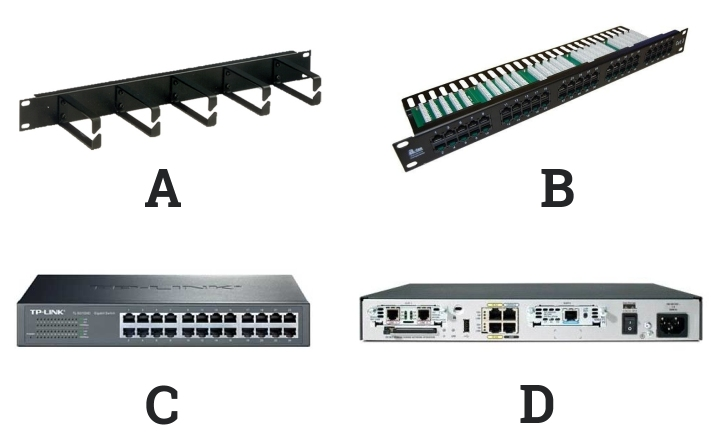

Na którym schemacie znajduje się panel krosowniczy?

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

Narzędzia do dostosowywania oraz Unity Tweak Tool to aplikacje w systemie Linux przeznaczone do

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

Kto jest odpowiedzialny za alokację czasu procesora dla konkretnych zadań?

Z informacji przedstawionych w tabeli wynika, że efektywna częstotliwość pamięci DDR SDRAM wynosi

| 184 styki |

| 64-bitowa szyna danych |

| Pojemność 1024 MB |

| Przepustowość 3200 MB/s |

Aby uzyskać największą prędkość przepływu danych w przypadku, gdy domowy ruter pracuje w paśmie częstotliwości 5 GHz, do notebooka powinno się zamontować bezprzewodową kartę sieciową pracującą w standardzie

Do jakich celów powinno się aktywować funkcję RMON (Remote Network Monitoring) w przełączniku?

W systemie Linux komenda cd ~ pozwala na

Co to jest serwer baz danych?

Wynikiem działania (10101101)₍₂₎ − (10100)₍₂₎ jest

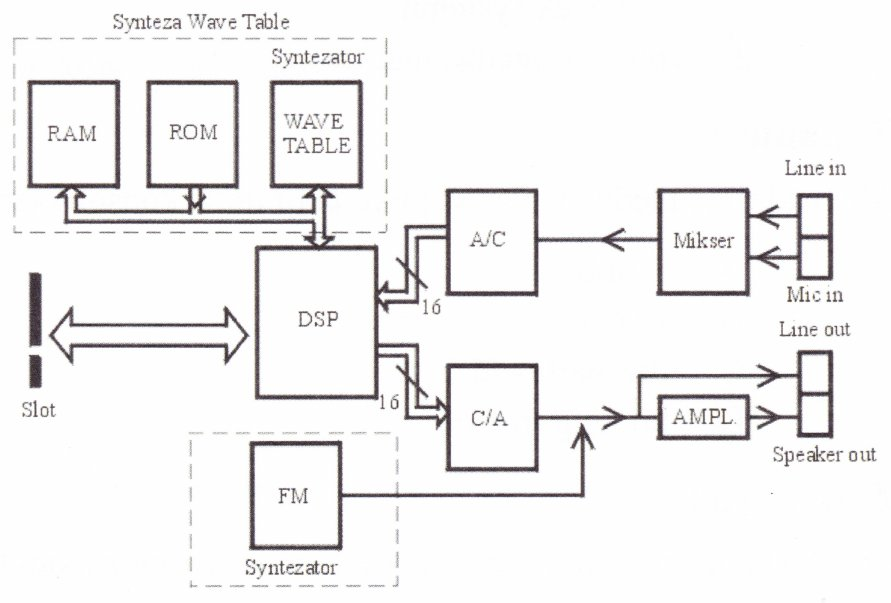

Na ilustracji przedstawiono diagram funkcjonowania

Jakim materiałem eksploatacyjnym posługuje się kolorowa drukarka laserowa?

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien

PoE to norma

Jak nazywa się metoda dostępu do medium transmisyjnego z detekcją kolizji w sieciach LAN?

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?