Pytanie 1

Wyższą efektywność aplikacji multimedialnych w systemach z rodziny Windows zapewnia technologia

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Wyższą efektywność aplikacji multimedialnych w systemach z rodziny Windows zapewnia technologia

Czy możesz wskazać, jak wygląda zapis maski podsieci /23 w systemie dziesiętnym, wiedząc, że pierwsze 23 bity z 32-bitowej liczby binarnej to jedynki, a pozostałe to zera? Każdemu z kolejnych 8 bitów odpowiada jedna liczba dziesiętna?

Jaka będzie suma liczb binarnych 1010 oraz 111, gdy przeliczymy ją na system dziesiętny?

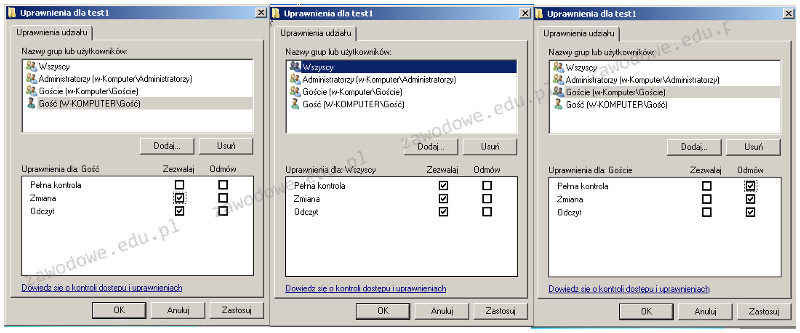

Użytkownik o nazwie Gość należy do grupy o nazwie Goście. Grupa Goście jest częścią grupy Wszyscy. Jakie ma uprawnienia użytkownik Gość w folderze test1?

Jaką kwotę trzeba będzie zapłacić za wymianę karty graficznej w komputerze, jeśli koszt karty wynosi 250 zł, czas wymiany to 80 minut, a cena za każdą rozpoczętą roboczogodzinę to 50 zł?

Jaki protokół aplikacyjny w modelu TCP/IP pozwala klientowi na nawiązanie bezpiecznego połączenia z firmowym serwerem przez Internet, aby zyskać dostęp do zasobów przedsiębiorstwa?

Czym jest prefetching?

Adres projektowanej sieci należy do klasy C. Sieć została podzielona na 4 podsieci, z 62 urządzeniami w każdej z nich. Która z poniżej wymienionych masek jest adekwatna do tego zadania?

Błędy systemu operacyjnego Windows spowodowane przez konflikty zasobów sprzętowych, takie jak przydział pamięci, przydział przerwań IRQ i kanałów DMA, najłatwiej jest wykryć za pomocą narzędzia

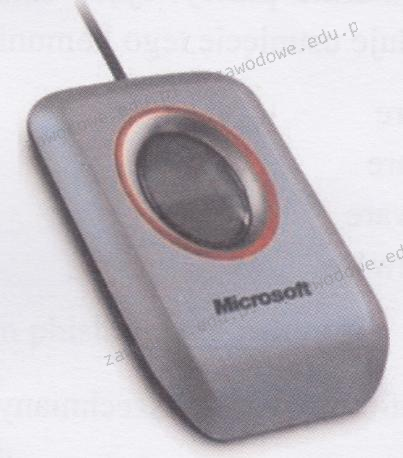

Na załączonym zdjęciu znajduje się

Najlepszą metodą ochrony danych przedsiębiorstwa, którego biura znajdują się w różnych, odległych miejscach, jest wdrożenie

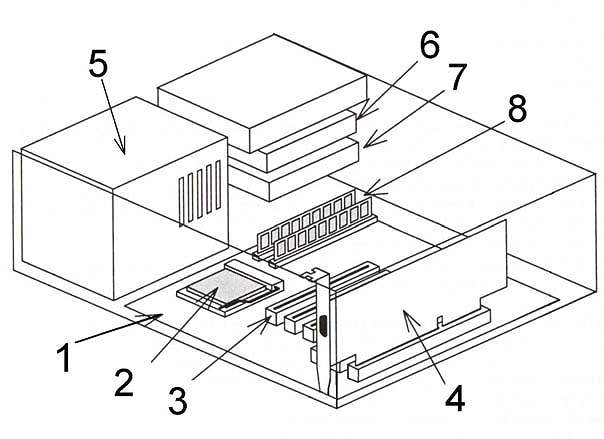

Na ilustracji karta rozszerzeń jest oznaczona numerem

Jaki protokół do obsługi poczty elektronicznej pozwala na przykład na przechowywanie odebranych e-maili na serwerze, zarządzanie różnymi folderami, usuwanie wiadomości oraz przenoszenie ich pomiędzy folderami?

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

Na ilustracji zaprezentowano końcówkę wkrętaka typu

W architekturze ISO/OSI protokoły TCP oraz UDP funkcjonują w warstwie

Element obliczeń zmiennoprzecinkowych to

Ile elektronów jest zgromadzonych w matrycy LCD?

Zdiagnostykowane wyniki wykonania polecenia systemu Linux odnoszą się do ```/dev/sda: Timing cached reads: 18100 MB in 2.00 seconds = 9056.95 MB/sec```

Który protokół umożliwia zarządzanie wieloma folderami pocztowymi oraz pobieranie i operowanie na listach znajdujących się na zdalnym serwerze?

Płyta główna serwerowa potrzebuje pamięci z rejestrem do prawidłowego funkcjonowania. Który z poniższych modułów pamięci będzie zgodny z tą płytą?

Brak odpowiedzi na to pytanie.

Oznaczenie CE świadczy o tym, że

Brak odpowiedzi na to pytanie.

Główną metodą ochrony sieci komputerowej przed zagrożeniem z zewnątrz jest zastosowanie

Brak odpowiedzi na to pytanie.

Jakie polecenie należy wprowadzić w konsoli, aby skorygować błędy na dysku?

Brak odpowiedzi na to pytanie.

Wskaż usługę, którą należy skonfigurować na serwerze aby blokować ruch sieciowy?

Brak odpowiedzi na to pytanie.

Mamy do czynienia z siecią o adresie 192.168.100.0/24. Ile podsieci można utworzyć, stosując maskę 255.255.255.224?

Brak odpowiedzi na to pytanie.

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Brak odpowiedzi na to pytanie.

Urządzeniem peryferyjnym pokazanym na ilustracji jest skaner biometryczny, który wykorzystuje do identyfikacji

Brak odpowiedzi na to pytanie.

Licencja grupowa na oprogramowanie Microsoft należy do typu

Brak odpowiedzi na to pytanie.

Liczba 129 w systemie dziesiętnym będzie przedstawiona w formacie binarnym na

Brak odpowiedzi na to pytanie.

Jakie zagrożenia eliminują programy antyspyware?

Brak odpowiedzi na to pytanie.

Autorskie prawo osobiste twórcy do programu komputerowego

Brak odpowiedzi na to pytanie.

Gdy komputer się uruchamia, na ekranie wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Brak odpowiedzi na to pytanie.

Adres IP jest zapisany jako cztery grupy liczb, które są oddzielone kropkami

Brak odpowiedzi na to pytanie.

W normie PN-EN 50174 nie znajdują się wytyczne dotyczące

Brak odpowiedzi na to pytanie.

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

Brak odpowiedzi na to pytanie.

Symbol "LGA 775" obecny w dokumentacji technicznej płyty głównej wskazuje na typ gniazda dla procesorów:

Brak odpowiedzi na to pytanie.

Aby chronić sieć WiFi przed nieautoryzowanym dostępem, należy między innymi

Brak odpowiedzi na to pytanie.

Jak wygląda liczba 356 w systemie binarnym?

Brak odpowiedzi na to pytanie.

Jakie składniki systemu komputerowego muszą być usuwane w wyspecjalizowanych zakładach przetwarzania ze względu na obecność niebezpiecznych substancji lub chemicznych pierwiastków?

Brak odpowiedzi na to pytanie.