Pytanie 1

Komunikat biosu POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Komunikat biosu POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Które z poniższych poleceń służy do naprawienia głównego rekordu rozruchowego dysku twardego w systemie Windows?

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

Serwer WWW o otwartym kodzie źródłowym, który działa na różnych systemach operacyjnych, to

Komputery K1, K2, K3, K4 są podłączone do interfejsów przełącznika, które są przypisane do VLAN-ów wymienionych w tabeli. Które z tych komputerów mają możliwość komunikacji ze sobą?

| Nazwa komputera | Adres IP | Nazwa interfejsu | VLAN |

| K1 | 10.10.10.1/24 | F1 | VLAN 10 |

| K2 | 10.10.10.2/24 | F2 | VLAN 11 |

| K3 | 10.10.10.3/24 | F3 | VLAN 10 |

| K4 | 10.10.11.4/24 | F4 | VLAN 11 |

Która funkcja systemu Windows Server pozwala na m.in. uproszczoną, bezpieczną oraz zdalną instalację systemów operacyjnych Windows na komputerach w sieci?

Jakie polecenie w systemie Windows służy do zbadania trasy, po jakiej przesyłane są pakiety w sieci?

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

Co oznacza określenie średni czas dostępu w dyskach twardych?

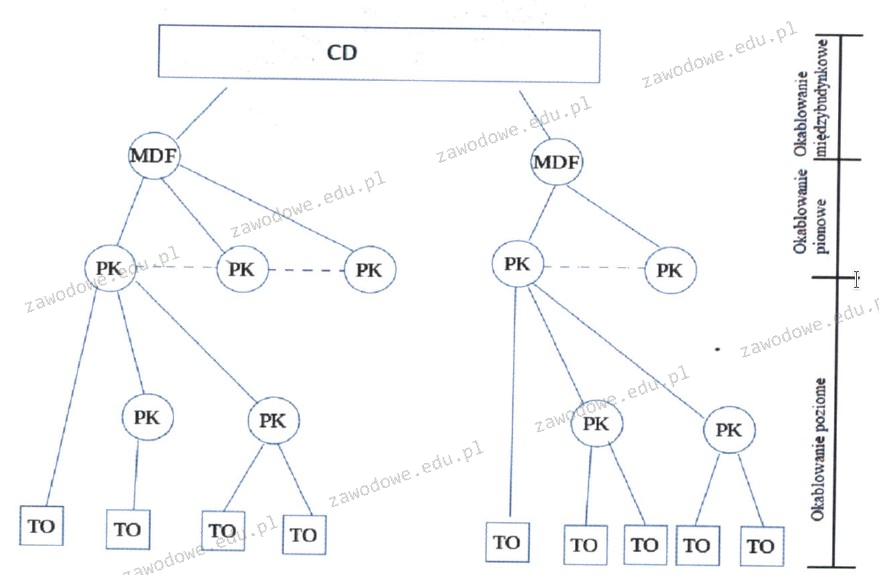

Na zaprezentowanym schemacie logicznym sieci przedstawiono

Kable łączące dystrybucyjne punkty kondygnacyjne z głównym punktem dystrybucji są określane jako

Aby zapobiegać i eliminować szkodliwe oprogramowanie, takie jak exploity, robaki oraz trojany, konieczne jest zainstalowanie oprogramowania

Aby serwer z systemem Linux mógł udostępniać pliki i drukarki komputerom klienckim z systemem Windows, należy zainstalować na nim

Do realizacji alternatywy logicznej z negacją należy użyć funktora

Podczas zamykania systemu operacyjnego na ekranie pojawił się błąd, tak zwany bluescreen, 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN – niepowodzenie zamykania systemu, spowodowane brakiem pamięci. Błąd ten może wskazywać na

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

Mysz komputerowa z interfejsem bluetooth pracującym w klasie 2 ma teoretyczny zasięg do

Ile maksymalnie dysków twardych można bezpośrednio podłączyć do płyty głównej, której fragment specyfikacji jest przedstawiony w ramce?

|

Jak określa się w systemie Windows profil użytkownika, który jest tworzony przy pierwszym logowaniu do komputera i zapisywany na lokalnym dysku twardym, a wszelkie jego modyfikacje dotyczą tylko tego konkretnego komputera?

Jakiego typu rozbudowa serwera wymaga zainstalowania dodatkowych sterowników?

Jakie polecenie należy użyć w wierszu poleceń systemu Windows, aby utworzyć nowy katalog?

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

| Thread(s) per core: | 1 |

| Core(s) per socket: | 4 |

| Socket(s): | 1 |

| NUMA node(s): | 1 |

Funkcja "Mostek sieciowy" w Windows XP Professional umożliwia łączenie różnych

Domyślnie dostęp anonimowy do zasobów serwera FTP umożliwia

Aby przywrócić dane, które zostały usunięte dzięki kombinacji klawiszy Shift+Delete, trzeba

Jaką długość w bitach ma adres logiczny IPv6?

Który z poniższych adresów należy do klasy B?

Który z parametrów okablowania strukturalnego definiuje stosunek mocy sygnału tekstowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu kabla?

W przypadku drukarki igłowej, jaki materiał eksploatacyjny jest używany?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie narzędzie w systemie Windows służy do przeglądania informacji dotyczących problemów z systemem?

Liczba 45H w systemie ósemkowym wyraża się jako

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?

Aby naprawić zasilacz laptopa poprzez wymianę kondensatorów, jakie narzędzie powinno się wykorzystać?

Wykonanie polecenia net use z:\\192.168.20.2\data /delete, spowoduje

W nagłówku ramki standardu IEEE 802.3, który należy do warstwy łącza danych, znajduje się

Jakie połączenie bezprzewodowe należy zastosować, aby mysz mogła komunikować się z komputerem?

Aby powiększyć lub zmniejszyć rozmiar ikony na pulpicie, trzeba obracać rolką myszki, trzymając jednocześnie klawisz

Adware to program komputerowy

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?