Pytanie 1

W systemach operacyjnych Windows konto użytkownika z najwyższymi uprawnieniami domyślnymi przypisane jest do grupy

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

W systemach operacyjnych Windows konto użytkownika z najwyższymi uprawnieniami domyślnymi przypisane jest do grupy

Który z poniższych adresów jest adresem prywatnym zgodnym z dokumentem RFC 1918?

Aby zrealizować ręczną konfigurację interfejsu sieciowego w systemie LINUX, należy wykorzystać komendę

Który ze standardów opisuje strukturę fizyczną oraz parametry kabli światłowodowych używanych w sieciach komputerowych?

Stworzenie symulowanego środowiska komputerowego, które jest przeciwieństwem środowiska materialnego, określa się mianem

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

Jakie polecenie diagnostyczne powinno się wykorzystać do sprawdzenia, czy miejsce docelowe odpowiada oraz w jakim czasie otrzymano odpowiedź?

Aby utworzyć kontroler domeny w środowisku systemów Windows Server na lokalnym serwerze, należy zainstalować rolę

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

Aby zapewnić, że jedynie wybrane urządzenia mają dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Jakie narzędzie wirtualizacji stanowi część systemów operacyjnych Windows?

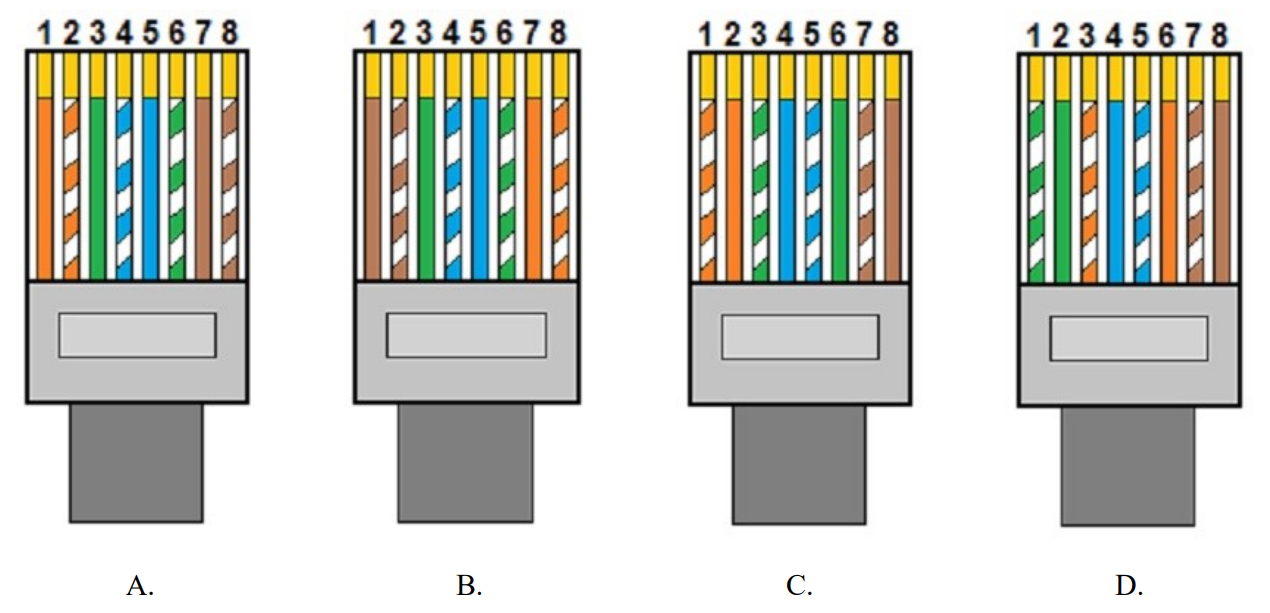

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

Atak DDoS (ang. Distributed Denial of Service) na serwer spowoduje

W wyniku wykonania przedstawionych poleceń systemu Linux interfejs sieciowy eth0 otrzyma

| ifconfig eth0 10.0.0.100 netmask 255.255.255.0 broadcast 10.0.0.255 up route add default gw 10.0.0.10 |

Co oznacza skrót WAN?

Aby funkcja rutingu mogła prawidłowo funkcjonować na serwerze, musi być on wyposażony

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

Użytkownik Gość należy do grupy Goście. Grupa Goście należy do grupy Wszyscy. Wskaż uprawnienia udziału użytkownika Gość do folderu test1

Do jakiej sieci jest przypisany host o adresie 172.16.10.10/22?

W sieci strukturalnej zalecane jest umieszczenie jednego punktu abonenckiego na powierzchni o wielkości

Adres w systemie dziesiętnym 136.168.148.99 ma odpowiadający mu zapis w systemie binarnym

Przy organizowaniu logicznego podziału sieci na podsieci należy brać pod uwagę

Narzędzie iptables w systemie Linux jest używane do

Poniżej przedstawiono wynik działania polecenia

Interface Statistics

Received Sent

Bytes 3828957336 3249252169

Unicast packets 35839063 146809272

Non-unicast packets 5406 25642

Discards 50 0

Errors 0 0

Unknown protocols 0

Ransomware to rodzaj szkodliwego oprogramowania, które

Jakie kanały powinno się wybrać dla trzech sieci WLAN 2,4 GHz, aby zredukować ich wzajemne zakłócenia?

Które polecenie systemu Windows zostało zastosowane do sprawdzenia połączenia z serwerem DNS?

| 1 | <1 ms | <1 ms | <1 ms | livebox.home [192.168.1.1] |

| 2 | 44 ms | 38 ms | 33 ms | wro-bng1.tpnet.pl [80.50.118.234] |

| 3 | 34 ms | 39 ms | 33 ms | wro-r2.tpnet.pl [80.50.119.233] |

| 4 | 33 ms | 33 ms | 33 ms | 212.244.172.106 |

| 5 | 33 ms | 33 ms | 32 ms | dns2.tpsa.pl [194.204.152.34] |

| Trace complete. | ||||

Błąd 404, który wyświetla się w przeglądarce internetowej, oznacza

Zadaniem serwera jest rozgłaszanie drukarek w obrębie sieci, kolejka zadań do wydruku oraz przydzielanie uprawnień do korzystania z drukarek?

Aplikacja, która pozwala na przechwytywanie pakietów oraz analizowanie aktywności w sieci, to

Rekord typu MX w serwerze DNS

Przechwycone przez program Wireshark komunikaty, które zostały przedstawione na rysunku należą do protokołu

Queries> www.cke.edu.pl: type A, class IN |

Answers> www.cke.edu.pl: type A, class IN, addr 194.54.27.143 |

Switch pełni rolę głównego elementu w sieci o topologii

Podłączając wszystkie elementy sieciowe do switcha, wykorzystuje się topologię fizyczną

Czy okablowanie strukturalne można zakwalifikować jako część infrastruktury?

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

Która z kombinacji: protokół – warstwa, w której dany protokół działa, jest poprawnie zestawiona według modelu TCP/IP?

Umowa użytkownika w systemie Windows Serwer, która po wylogowaniu nie zachowuje zmian na serwerze oraz komputerze stacjonarnym i jest usuwana na zakończenie każdej sesji, to umowa

Podczas przetwarzania pakietu przez ruter jego czas życia TTL