Pytanie 1

Który kolor żyły znajduje się w kablu skrętkowym?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Który kolor żyły znajduje się w kablu skrętkowym?

Do konfiguracji i personalizacji środowiska graficznego GNOME w różnych systemach Linux należy wykorzystać program

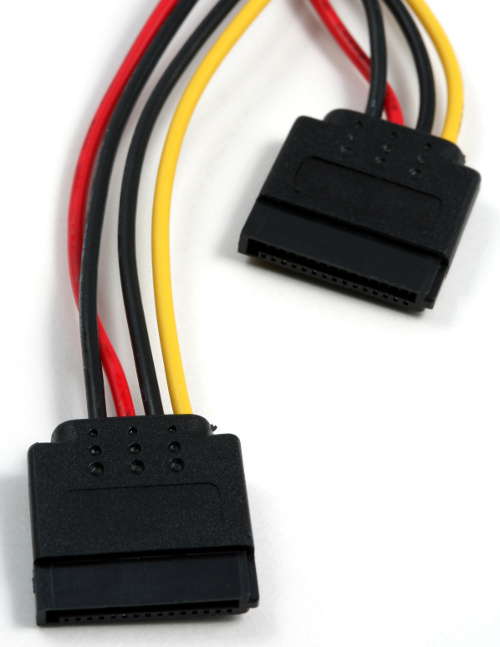

Na przedstawionym zdjęciu złącza pozwalają na

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Jaki port jest ustawiony jako domyślny dla serwera WWW?

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

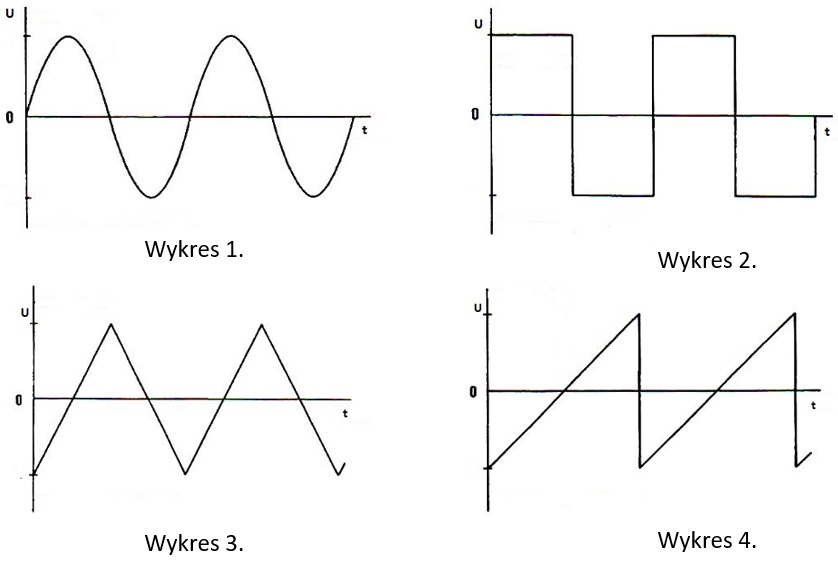

Na którym wykresie przedstawiono przebieg piłokształtny?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Wskaż rysunek ilustrujący kondensator stały?

Program do diagnostyki komputera pokazał komunikat NIC ERROR. Co oznacza ten komunikat w kontekście uszkodzenia karty?

Rejestr procesora, znany jako licznik rozkazów, przechowuje

Wskaż nośnik, który w sieciach komputerowych umożliwia najszybszą wymianę danych?

Kabel sieciowy z końcówkami RJ45 był testowany za pomocą diodowego urządzenia do sprawdzania okablowania. Na tym urządzeniu diody LED włączały się po kolei, z wyjątkiem diod oznaczonych numerami 2 i 3, które świeciły jednocześnie na jednostce głównej testera, natomiast nie świeciły na jednostce zdalnej. Jaka była tego przyczyna?

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

W systemie Windows, domyślne konto administratora po jego dezaktywowaniu oraz ponownym uruchomieniu komputera

Narzędzie w systemie Windows umożliwiające monitorowanie prób logowania do systemu to dziennik

Dane dotyczące kont użytkowników w systemie Linux są przechowywane w pliku

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

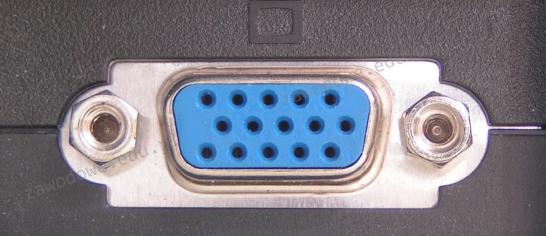

Złącze widoczne na ilustracji służy do podłączenia

Czym są programy GRUB, LILO, NTLDR?

Norma TIA/EIA-568-B.2 definiuje szczegóły dotyczące parametrów transmisji

Aby umożliwić transfer danych między siecią w pracowni a siecią ogólnoszkolną o innej adresacji IP, należy zastosować

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosowany jest mechanizm

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu ustawienia kolejności uruchamiania systemów operacyjnych, konieczna jest modyfikacja zawartości

Urządzeniem wykorzystywanym do formowania kształtów oraz grawerowania m.in. w materiałach drewnianych, szklanych i metalowych jest ploter

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

Jaki adres IPv4 identyfikuje urządzenie funkcjonujące w sieci o adresie 14.36.64.0/20?

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

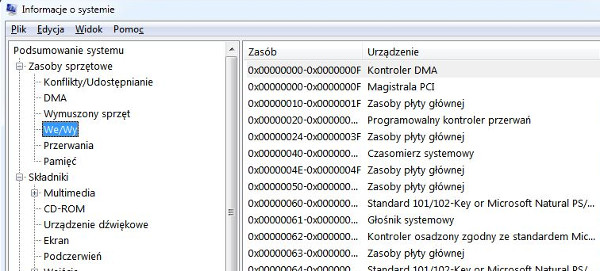

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Urządzenia wykorzystujące port USB 2.0 są zasilane napięciem, którego wartość znajduje się w przedziale

Który z parametrów okablowania strukturalnego wskazuje na relację mocy sygnału testowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu przewodu?

Jakie narzędzie wraz z odpowiednimi parametrami należy zastosować w systemie Windows, aby uzyskać przedstawione informacje o dysku twardym?

ST9500420AS Identyfikator dysku : A67B7C06 Typ : ATA Stan : Online Ścieżka : 0 Element docelowy : 0 Identyfikator jednostki LUN: 0 Ścieżka lokalizacji : PCIROOT(0)#ATA(C00T00L00) Bieżący stan tylko do odczytu : Nie Tylko do odczytu: Nie Dysk rozruchowy : Tak Dysk plików stronicowania: Tak Dysk plików hibernacji: Nie Dysk zrzutów awaryjnych: Tak Dysk klastrowany: Nie Wolumin ### Lit Etykieta Fs Typ Rozmiar Stan Info ----------- --- ----------- ----- ------------ ------- ------- -------- Wolumin 1 SYSTEM NTFS Partycja 300 MB Zdrowy System Wolumin 2 C NTFS Partycja 445 GB Zdrowy Rozruch Wolumin 3 D HP_RECOVERY NTFS Partycja 15 GB Zdrowy Wolumin 4 E HP_TOOLS FAT32 Partycja 5122 MB Zdrowy

Aby zapewnić użytkownikom Active Directory możliwość logowania oraz dostęp do zasobów tej usługi w sytuacji awarii kontrolera domeny, co należy zrobić?

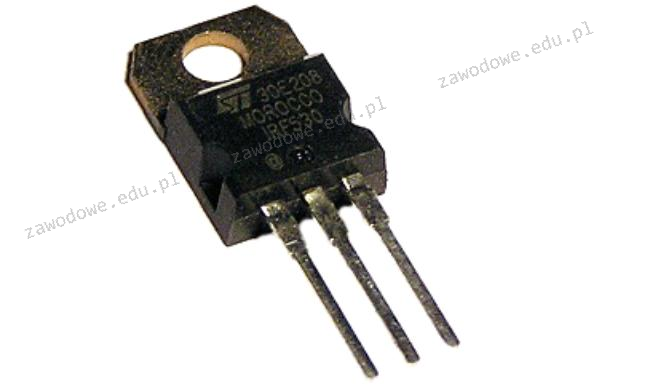

Element elektroniczny przedstawiony na ilustracji to