Pytanie 1

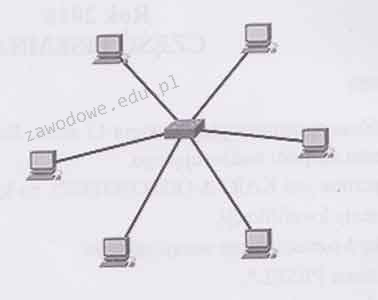

Schemat ilustruje fizyczną strukturę

Brak odpowiedzi na to pytanie.

Topologia gwiazdy jest jedną z najczęściej stosowanych topologii sieci komputerowych ze względu na swoją efektywność i łatwość zarządzania. W tej topologii wszystkie urządzenia sieciowe są podłączone do centralnego punktu, którym zazwyczaj jest switch lub hub. Dzięki temu w przypadku awarii jednego z kabli lub urządzeń tylko ten jeden komponent zostaje odcięty od sieci, co znacząco zwiększa niezawodność całego systemu. Topologia gwiazdy jest łatwa w rozbudowie ponieważ wystarczy dodać nowy kabel do huba lub switcha aby podłączyć dodatkowe urządzenie. Jest to popularne rozwiązanie w lokalnych sieciach komputerowych (LAN) zwłaszcza w biurach i instytucjach ze względu na prostotę instalacji i administrowania. W praktyce stosowanie topologii gwiazdy pozwala na centralne zarządzanie ruchem sieciowym co może być realizowane za pomocą odpowiedniego oprogramowania na switchu. Dzięki temu administratorzy mogą monitorować i optymalizować przepustowość sieci oraz zarządzać bezpieczeństwem danymi przesyłanymi między urządzeniami. Topologia gwiazdy odpowiada także obecnym standardom sieciowym jak Ethernet co dodatkowo ułatwia jej wdrażanie w nowoczesnych infrastrukturach sieciowych.