Pytanie 1

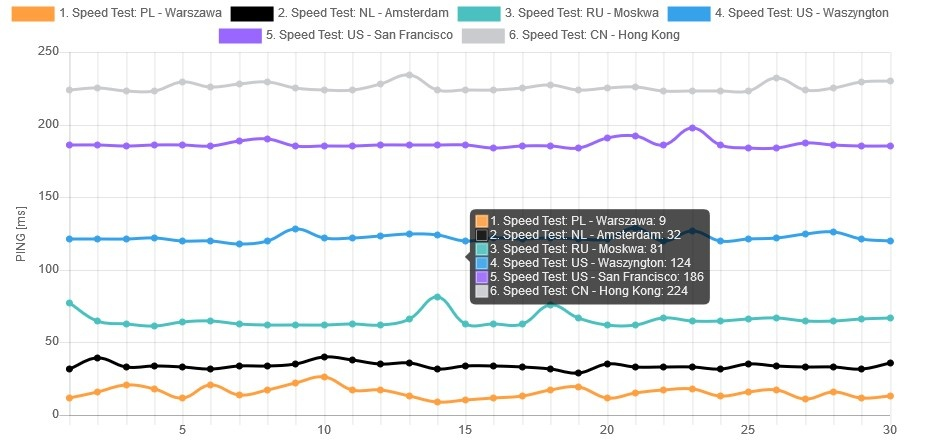

Na podstawie przedstawionego na ilustracji okna aplikacji do monitorowania łącza internetowego można określić

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Na podstawie przedstawionego na ilustracji okna aplikacji do monitorowania łącza internetowego można określić

Administrator systemu Linux wydał komendę mount /dev/sda2 /mnt/flash. Co to spowoduje?

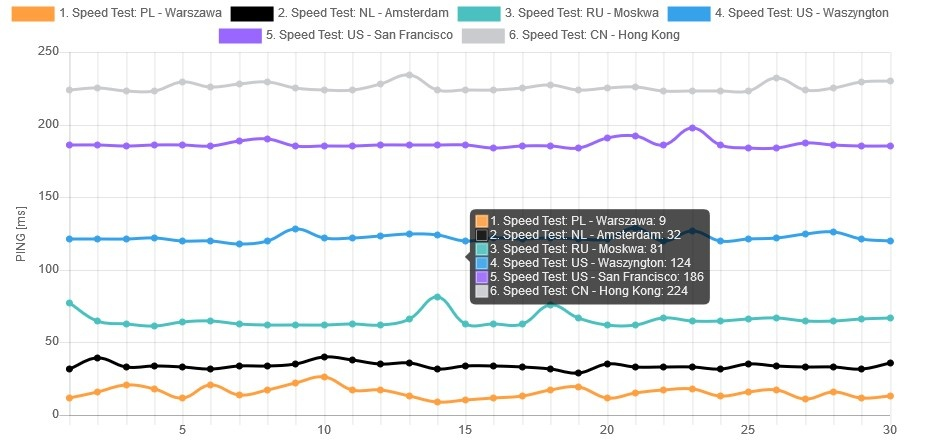

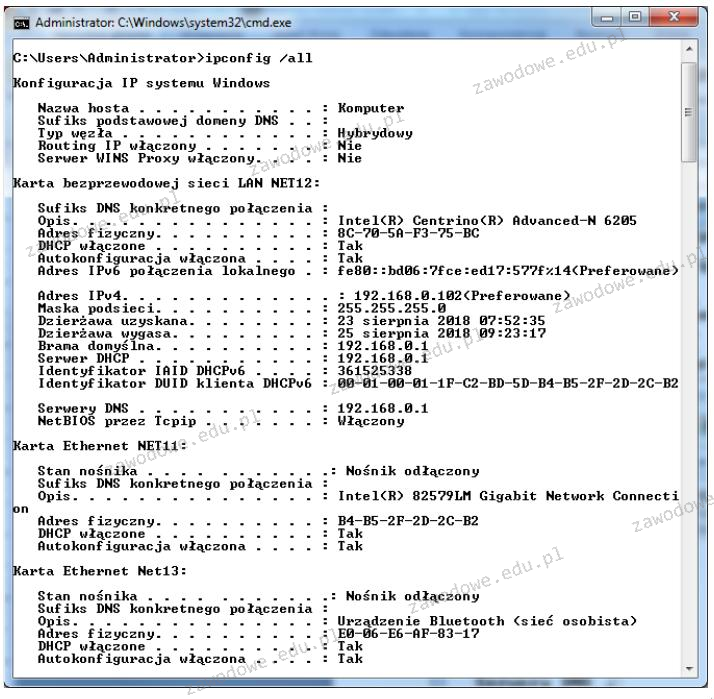

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych w komputerze, można zauważyć, że

Jakie urządzenie powinno się zastosować do pomiaru topologii okablowania strukturalnego w sieci lokalnej?

Jaką topologię fizyczną charakteryzuje zapewnienie nadmiarowych połączeń między urządzeniami sieciowymi?

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

Zgodnie z normą PN-EN 50174, okablowanie poziome w systemie okablowania strukturalnego to segment okablowania pomiędzy

Przed przystąpieniem do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, konieczne jest sprawdzenie

W systemie Windows, który obsługuje przydziały dyskowe, użytkownik o nazwie Gość

W systemie Linux komenda ps wyświetli

Jaki tryb funkcjonowania Access Pointa jest wykorzystywany do umożliwienia urządzeniom bezprzewodowym łączności z przewodową siecią LAN?

W jakim trybie pracy znajduje się system Linux, kiedy osiągalny jest tylko minimalny zestaw funkcji systemowych, często używany do napraw?

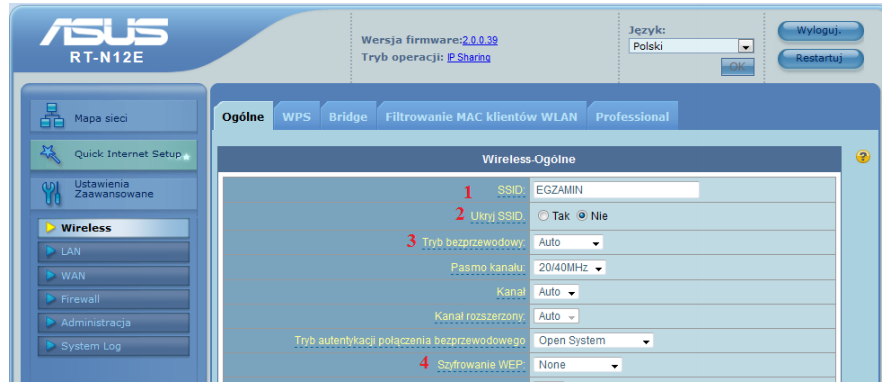

Aby zablokować widoczność identyfikatora sieci Wi-Fi, konieczne jest dokonanie zmian w ustawieniach rutera w sekcji oznaczonej numerem

Lokalny komputer dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego urządzenia, która identyfikuje adresy w sieci, uzyskano informację, że adresem komputera jest 195.182.130.24. Co to oznacza?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Aby przygotować do pracy skaner, którego opis zawarto w tabeli, należy w pierwszej kolejności

| Skaner przenośny IRIScanBook 3 |

| Bezprzewodowy, zasilany baterią i bardzo lekki. Można go przenosić w dowolne miejsce! |

| Idealny do skanowania książek, czasopism i gazet |

| Rozdzielczość skanowania 300/600/900 dpi |

| Prędkość skanowania: 2 sek. dla tekstów biało-czarnych / 3 sek. dla tekstów kolorowych |

| Bezpośrednie skanowanie do formatu PDF i JPEG |

| Zapis skanu na kartę microSD ™ (w zestawie) |

| Kolorowy ekran (do podglądu zeskanowanych obrazów) |

| 3 baterie alkaliczne AAA (w zestawie) |

Jakie polecenie w systemie operacyjnym Linux umożliwia sprawdzenie bieżącej konfiguracji interfejsu sieciowego na komputerze?

Pokazany zrzut ekranu dotyczy programu

Jakie jest tempo transferu danych dla napędu DVD przy prędkości x48?

W którym z rejestrów wewnętrznych procesora są przechowywane dodatkowe informacje o wyniku realizowanej operacji?

Wskaż zakres adresów hostów w sieci 172.16.4.0/24?

Brak odpowiedzi na to pytanie.

Adres projektowanej sieci należy do klasy C. Sieć została podzielona na 4 podsieci, z 62 urządzeniami w każdej z nich. Która z poniżej wymienionych masek jest adekwatna do tego zadania?

Brak odpowiedzi na to pytanie.

Zawarty w listingach kod zawiera instrukcje pozwalające na

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być użyte do łączenia komputerów w strukturze gwiazdy?

Brak odpowiedzi na to pytanie.

Zamieszczone atrybuty opisują rodzaj pamięci

| Maksymalne taktowanie | 1600 MHz |

| Przepustowość | PC12800 1600MHz |

| Opóźnienie | Cycle Latency CL 9,0 |

| Korekcja | Nie |

| Dual/Quad | Dual Channel |

| Radiator | Tak |

Brak odpowiedzi na to pytanie.

Jakie jest nominalne wyjście mocy (ciągłe) zasilacza o parametrach przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

|---|---|---|---|---|---|---|

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336 W | 3,6 W | 12,5 W |

Brak odpowiedzi na to pytanie.

fps (ang. frames per second) odnosi się bezpośrednio do

Brak odpowiedzi na to pytanie.

Na ilustracji zobrazowano okno ustawień rutera. Wprowadzone parametry sugerują, że

Brak odpowiedzi na to pytanie.

Który z rodzajów rekordów DNS w systemach Windows Server określa alias (inną nazwę) dla rekordu A związanej z kanoniczną (rzeczywistą) nazwą hosta?

Brak odpowiedzi na to pytanie.

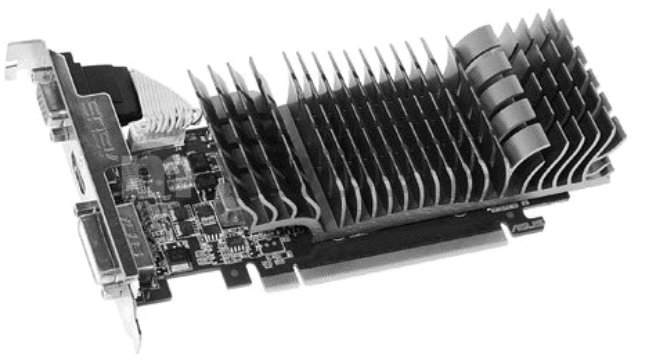

Karta rozszerzeń zaprezentowana na rysunku ma system chłodzenia

Brak odpowiedzi na to pytanie.

Jakiego rekordu DNS należy użyć w strefie wyszukiwania do przodu, aby powiązać nazwę domeny DNS z adresem IP?

Brak odpowiedzi na to pytanie.

Ile urządzeń jest w stanie współpracować z portem IEEE1394?

Brak odpowiedzi na to pytanie.

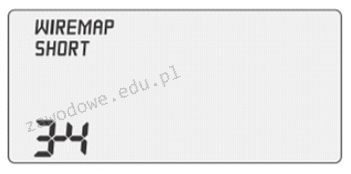

Na ilustracji pokazano wynik pomiaru okablowania. Jaką interpretację można nadać temu wynikowi?

Brak odpowiedzi na to pytanie.

Jakie informacje można uzyskać dzięki programowi Wireshark?

Brak odpowiedzi na to pytanie.

Zastosowanie programu Wireshark polega na

Brak odpowiedzi na to pytanie.

Jakie jest oprogramowanie serwerowe dla systemu Linux, które pozwala na współdziałanie z grupami roboczymi oraz domenami Windows?

Brak odpowiedzi na to pytanie.

Osoba korzystająca z komputera, która testuje łączność sieciową używając polecenia ping, uzyskała wynik przedstawiony na rysunku. Jakie może być źródło braku reakcji serwera przy pierwszej próbie, zakładając, że adres domeny wp.pl to 212.77.100.101?

Brak odpowiedzi na to pytanie.

Jakie czynności należy wykonać, aby oczyścić zatkane dysze kartridża w drukarce atramentowej?

Brak odpowiedzi na to pytanie.

Która z liczb w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

Brak odpowiedzi na to pytanie.

W złączu zasilania SATA uszkodzeniu uległ żółty kabel. Jakie to ma konsekwencje dla napięcia, które nie jest przesyłane?

Brak odpowiedzi na to pytanie.