Pytanie 1

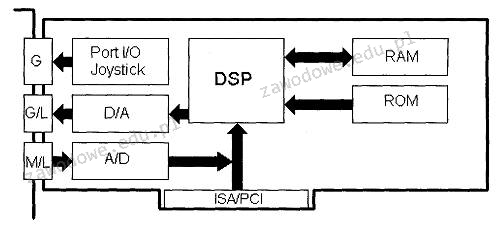

Element funkcjonalny opisany jako DSP w załączonym diagramie blokowym to

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Element funkcjonalny opisany jako DSP w załączonym diagramie blokowym to

Na ilustracji zobrazowano

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie Windows Server. Posiadają oni jedynie uprawnienia do „Zarządzania dokumentami”. Jakie kroki należy podjąć, aby naprawić ten problem?

Serwer Apache to rodzaj

Jaki adres IPv4 identyfikuje urządzenie funkcjonujące w sieci o adresie 14.36.64.0/20?

Urządzenie peryferyjne pokazane na ilustracji to skaner biometryczny, który do autoryzacji wykorzystuje

Urządzenie sieciowe, które łączy pięć komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

Brak odpowiedzi na to pytanie.

Aby zapobiec uszkodzeniu układów scalonych, podczas konserwacji sprzętu komputerowego należy używać

Brak odpowiedzi na to pytanie.

Jaką konfigurację sieciową może mieć komputer, który należy do tej samej sieci LAN, co komputer z adresem 10.8.1.10/24?

Brak odpowiedzi na to pytanie.

Metoda zwana rytownictwem dotyczy zasady działania plotera

Brak odpowiedzi na to pytanie.

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

Brak odpowiedzi na to pytanie.

Który z parametrów okablowania strukturalnego definiuje stosunek mocy sygnału tekstowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu kabla?

Brak odpowiedzi na to pytanie.

Kabel sieciowy z końcówkami RJ45 był testowany za pomocą diodowego urządzenia do sprawdzania okablowania. Na tym urządzeniu diody LED włączały się po kolei, z wyjątkiem diod oznaczonych numerami 2 i 3, które świeciły jednocześnie na jednostce głównej testera, natomiast nie świeciły na jednostce zdalnej. Jaka była tego przyczyna?

Brak odpowiedzi na to pytanie.

Osoba pragnąca wydrukować dokumenty w oryginale oraz w trzech egzemplarzach na papierze samokopiującym powinna zainwestować w drukarkę

Brak odpowiedzi na to pytanie.

Który z protokołów pełni rolę protokołu połączeniowego?

Brak odpowiedzi na to pytanie.

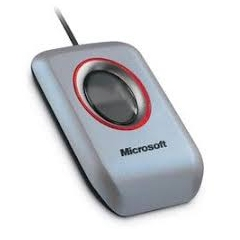

Którego protokołu działanie zostało zaprezentowane na diagramie?

Brak odpowiedzi na to pytanie.

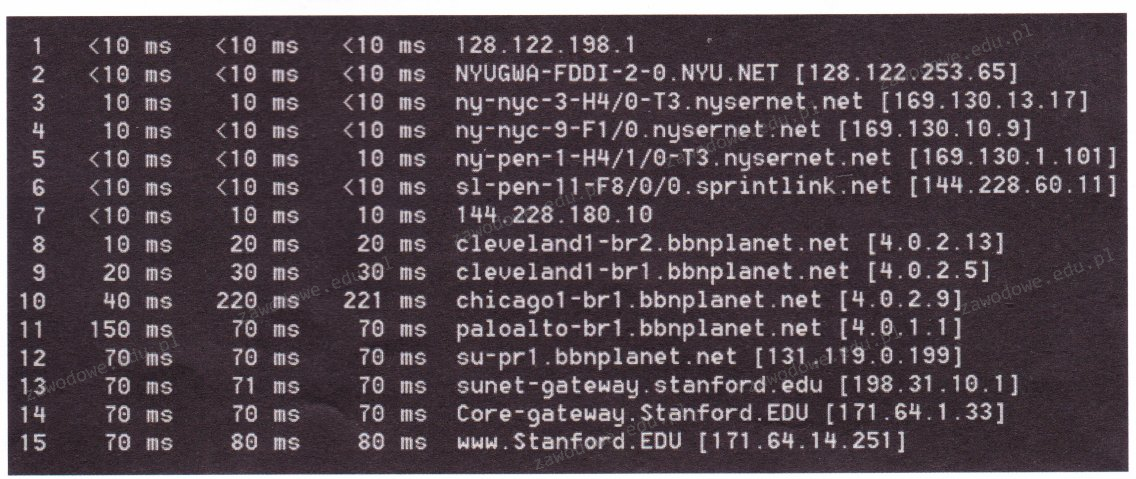

Dane przedstawione na ilustracji są rezultatem działania komendy

Brak odpowiedzi na to pytanie.

W biurze należy zamontować 5 podwójnych gniazd abonenckich. Średnia odległość od lokalnego punktu dystrybucyjnego do gniazda abonenckiego wynosi 10m. Jaki będzie przybliżony koszt zakupu kabla UTP kategorii 5e do utworzenia sieci lokalnej, jeśli cena brutto za 1m kabla UTP kategorii 5e wynosi 1,60 zł?

Brak odpowiedzi na to pytanie.

Skaner, który został przedstawiony, należy podłączyć do komputera za pomocą złącza

Brak odpowiedzi na to pytanie.

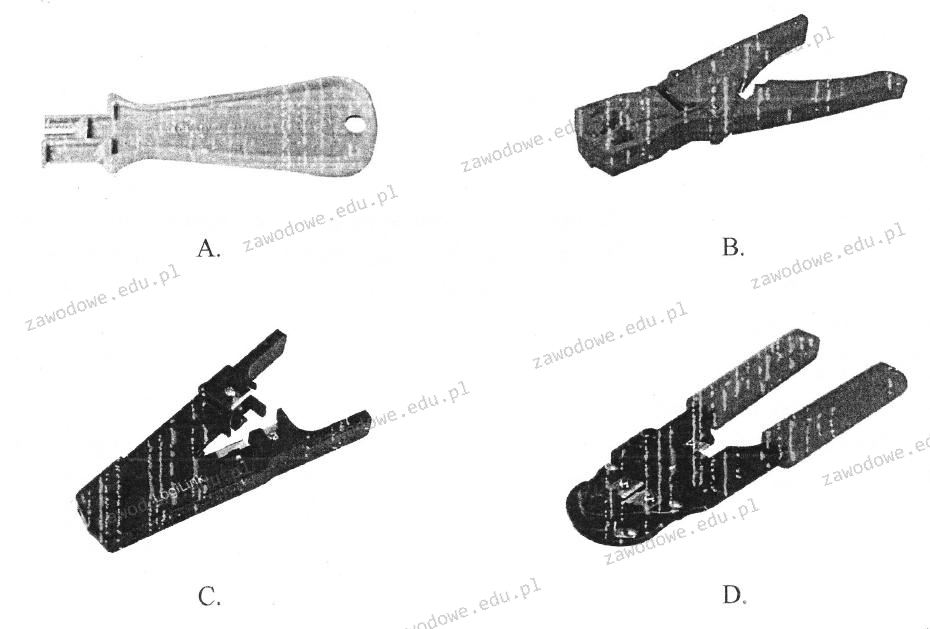

Jaki instrument jest używany do usuwania izolacji?

Brak odpowiedzi na to pytanie.

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

Brak odpowiedzi na to pytanie.

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

Brak odpowiedzi na to pytanie.

Narzędziem służącym do tworzenia logicznych podziałów na dysku twardym w systemie GNU/Linux jest

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

Brak odpowiedzi na to pytanie.

Jakie adresy mieszczą się w zakresie klasy C?

Brak odpowiedzi na to pytanie.

Program "VirtualPC", dostępny do pobrania z witryny Microsoft, jest przeznaczony do korzystania:

Brak odpowiedzi na to pytanie.

Nie można uruchomić systemu Windows z powodu błędu oprogramowania. Jak można przeprowadzić diagnozę i usunąć ten błąd w jak najmniej inwazyjny sposób?

Brak odpowiedzi na to pytanie.

Urządzenie, które łączy różne segmenty sieci i przesyła ramki pomiędzy nimi, wybierając odpowiedni port, do którego są kierowane konkretne ramki, to

Brak odpowiedzi na to pytanie.

Jakie będą całkowite wydatki na materiały potrzebne do stworzenia 20 kabli połączeniowych typu patchcord, z których każdy ma długość 1,5m, jeśli cena 1 metra bieżącego kabla wynosi 1zł, a cena wtyku to 50 gr?

Brak odpowiedzi na to pytanie.

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być użyte do łączenia komputerów w strukturze gwiazdy?

Brak odpowiedzi na to pytanie.

Licencja CAL (Client Access License) uprawnia użytkownika do

Brak odpowiedzi na to pytanie.

Ustawienia przedstawione na diagramie dotyczą

Brak odpowiedzi na to pytanie.

Do wykonywania spawów włókien światłowodowych nie jest konieczne:

Brak odpowiedzi na to pytanie.

W systemie Windows mechanizm ostrzegający przed uruchamianiem nieznanych aplikacji oraz plików pobranych z Internetu funkcjonuje dzięki

Brak odpowiedzi na to pytanie.

Ile adresów urządzeń w sieci jest dostępnych dzięki zastosowaniu klasy adresowej C w systemach opartych na protokołach TCP/IP?

Brak odpowiedzi na to pytanie.

W systemie Windows, aby uruchomić usługę związaną z wydajnością komputera, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Brak odpowiedzi na to pytanie.

Jak nazywa się materiał używany w drukarkach 3D?

Brak odpowiedzi na to pytanie.

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

Brak odpowiedzi na to pytanie.