Pytanie 1

Czym jest patchcord?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Czym jest patchcord?

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

Jakie jest najwyższe możliwe tempo odczytu płyt CD-R w urządzeniu o oznaczeniu x48?

Jakie są przyczyny wyświetlenia na ekranie komputera komunikatu o wykryciu konfliktu adresów IP?

Użytkownik systemu Windows może skorzystać z polecenia taskmgr, aby

Na ilustracji widoczny jest

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

AC-72-89-17-6E-B2 to adres MAC karty sieciowej zapisany w formacie

Aby naprawić zasilacz laptopa poprzez wymianę kondensatorów, jakie narzędzie powinno się wykorzystać?

Który z wymienionych adresów stanowi adres hosta w obrębie sieci 10.128.0.0/10?

Graficzny symbol ukazany na ilustracji oznacza

Która z wymienionych technologii pamięci RAM wykorzystuje oba zbocza sygnału zegarowego do przesyłania danych?

Jak nazywa się kod kontrolny, który służy do wykrywania błędów oraz potwierdzania poprawności danych odbieranych przez stację końcową?

Aby naprawić uszkodzony sektor rozruchowy dysku w systemie Windows 7, należy użyć polecenia

Symbolika tego procesora wskazuje na

Na jakich licencjach są dystrybuowane wersje systemu Linux Ubuntu?

Jak dużo bitów minimum będzie potrzebnych w systemie binarnym do reprezentacji liczby heksadecymalnej 110h?

Jakie znaczenie mają zwory na dyskach z interfejsem IDE?

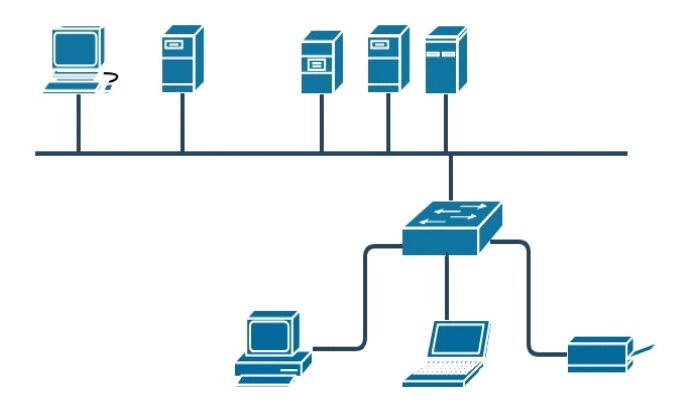

Ilustracja pokazuje schemat fizycznej topologii będącej kombinacją topologii

Pozyskiwanie surowców z odpadów w celu ich ponownego zastosowania to

Aby przekształcić zeskanowany obraz w tekst, należy użyć oprogramowania, które wykorzystuje metody

Rodzaj ataku komputerowego, który polega na pozyskiwaniu wrażliwych informacji osobistych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

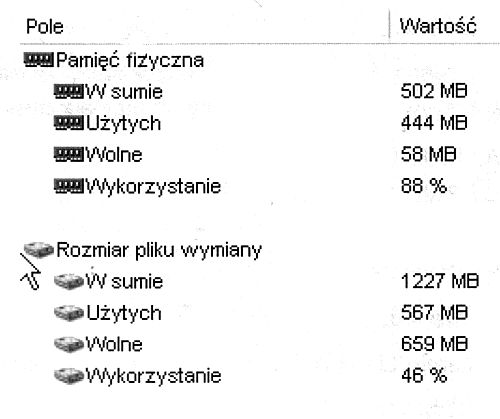

Zgodnie z zamieszczonym fragmentem testu w systemie komputerowym zainstalowane są

Najczęściej używany kodek audio przy ustawianiu bramki VoIP to

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet poprzez lokalną sieć Ethernet, gdy dysponujemy jedynie jednym adresem IP

Kluczowym mechanizmem zabezpieczającym dane przechowywane na serwerze jest

W celu kontrolowania przepustowości sieci, administrator powinien zastosować aplikację typu

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Jak nazywa się interfejs wewnętrzny w komputerze?

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Jakie polecenie w systemie Linux umożliwia wyświetlenie zawartości katalogu?

Elementem eksploatacyjnym drukarki laserowej jest wszystko oprócz

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Która z ról w systemie Windows Server umożliwia m.in. zdalną, bezpieczną i uproszczoną instalację systemów operacyjnych Windows na komputerach w sieci?

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Jaką funkcję pełni mechanizm umożliwiający przechowywanie fragmentów dużych plików programów i danych, które nie mogą być w pełni załadowane do pamięci?

Skrót MAN odnosi się do rodzaju sieci

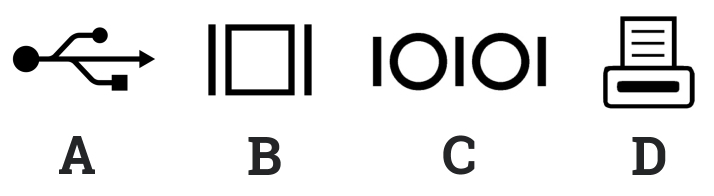

Wskaż ilustrację ilustrującą symbol stosowany do oznaczania portu równoległego LPT?

Jaką partycją w systemie Linux jest magazyn tymczasowych danych, gdy pamięć RAM jest niedostępna?