Pytanie 1

Jakie rozwiązanie należy wdrożyć i prawidłowo ustawić, aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jakie rozwiązanie należy wdrożyć i prawidłowo ustawić, aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu?

Aby podłączyć drukarkę z interfejsem równoległym do komputera, który ma jedynie porty USB, należy użyć adaptera

Jaką długość ma maska sieci dla adresów z klasy B?

Jakie narzędzie jest używane do zakończenia skrętki wtykiem 8P8C?

Metoda przekazywania tokena (ang. token) jest wykorzystywana w strukturze

Jaką konfigurację sieciową powinien mieć komputer, który jest częścią tej samej sieci LAN co komputer z adresem 10.8.1.10/24?

Na którym z domyślnych portów realizowana jest komunikacja protokołu ftp?

Aby osiągnąć wysoką jakość połączeń głosowych VoIP kosztem innych przesyłanych informacji, konieczne jest włączenie i skonfigurowanie na routerze usługi

Do automatycznej synchronizacji dokumentów redagowanych przez kilka osób w tym samym czasie, należy użyć

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

Jaki instrument służy do określania długości oraz tłumienności kabli miedzianych?

Jakie urządzenie jest przedstawione na rysunku?

Jakie urządzenie należy wykorzystać w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

Firma Dyn, której serwery DNS zostały zaatakowane, przyznała, że część tego ataku … miała miejsce z użyciem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników i kontrolerów określany ogólnie jako 'Internet rzeczy' został wykorzystany przez cyberprzestępców jako botnet − sieć maszyn-zombie. Jakiego rodzaju atak jest opisany w tym cytacie?

Wskaź na zakres adresów IP klasy A, który jest przeznaczony do prywatnej adresacji w sieciach komputerowych?

Który z podanych adresów IP należy do klasy A?

Magistrala PCI-Express do przesyłania danych stosuje metodę komunikacyjną

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

Czym jest VOIP?

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

Jaką usługą można pobierać i przesyłać pliki na serwer?

Wtyczka (modularne złącze męskie) przedstawiona na rysunku stanowi zakończenie przewodu

Aby kontrolować ilość transferu w sieci, administrator powinien zastosować program rodzaju

Jaki protokół jest stosowany do przesyłania danych w warstwie transportowej modelu ISO/OSI?

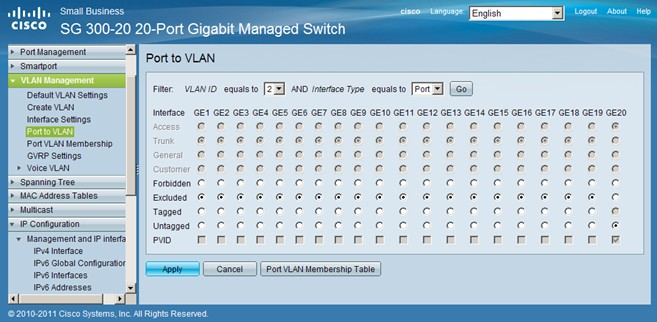

Na ilustracji zobrazowano okno ustawień rutera. Wprowadzone parametry sugerują, że

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

Jakie urządzenie sieciowe umożliwia połączenie lokalnej sieci LAN z rozległą siecią WAN?

Który protokół odpowiada za bezpieczne przesyłanie danych w sieciach komputerowych?

Według modelu TCP/IP, protokoły DNS, FTP oraz SMTP zaliczają się do warstwy

Na ilustracji zaprezentowano układ

Wtyk przedstawiony na ilustracji powinien być użyty do zakończenia kabli kategorii

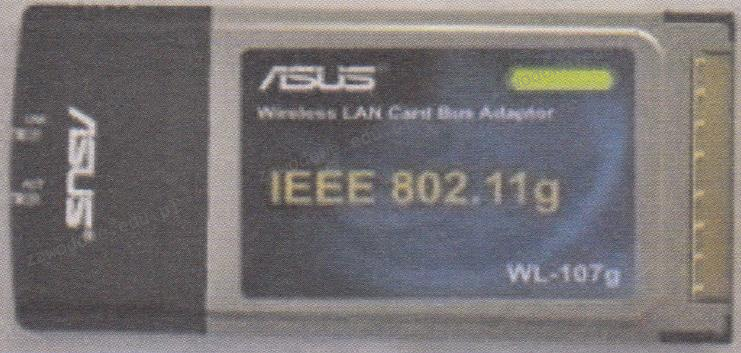

Karta sieciowa przedstawiona na ilustracji ma zdolność przesyłania danych z maksymalną prędkością

W projekcie sieci komputerowej przewiduje się użycie fizycznych adresów kart sieciowych. Która warstwa modelu ISO/OSI odnosi się do tych adresów w komunikacji?

Jaką standardową wartość maksymalnej odległości można zastosować pomiędzy urządzeniami sieciowymi, które są ze sobą połączone przewodem UTP kat.5e?

Co jest głównym zadaniem protokołu DHCP?

Jakie protokoły są właściwe dla warstwy internetowej w modelu TCP/IP?

Protokół SNMP (Simple Network Management Protocol) jest wykorzystywany do

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, trzeba umieścić kabel dołączony do drukarki w porcie

| Producent | OKI |

|---|---|

| Ilość igieł | 24 |

| Wspierane systemy operacyjne | Windows 7, Windows Server 2008 |

| Szybkość druku [znaki/s] | 576 |

| Maksymalna ilość warstw wydruku | 6 |

| Interfejs | IEEE 1284 |

| Pamięć | 128 KB |

| Poziom hałasu [dB] | 57 |

Jak wygląda kolejność przewodów w wtyczce RJ-45 zgodnie z normą TIA/EIA-568 dla zakończeń typu T568B?