Pytanie 1

Według normy JEDEC, standardowe napięcie zasilające dla modułów pamięci RAM DDR3L o niskim napięciu wynosi

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Według normy JEDEC, standardowe napięcie zasilające dla modułów pamięci RAM DDR3L o niskim napięciu wynosi

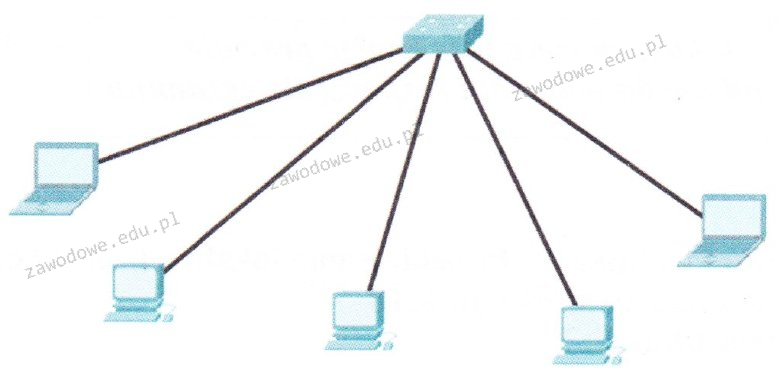

Jakie urządzenie sieciowe zostało pokazane na ilustracji?

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Jaką wartość ma transfer danych napędu DVD przy prędkości przesyłu x48?

Płyta główna serwerowa potrzebuje pamięci z rejestrem do prawidłowego funkcjonowania. Który z poniższych modułów pamięci będzie zgodny z tą płytą?

Typowym objawem wskazującym na zbliżającą się awarię dysku twardego jest pojawienie się

Cienki klient (thin client) to?

Jakie materiały są używane w kolorowej drukarce laserowej?

Jakim poleceniem w systemie Linux można ustalić trasę pakietu do celu?

Zamiana baterii jest jedną z czynności związanych z użytkowaniem

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Jak wygląda sekwencja w złączu RJ-45 według normy TIA/EIA-568 dla zakończenia typu T568B?

Jaki standard Ethernet należy wybrać przy bezpośrednim połączeniu urządzeń sieciowych, które dzieli odległość 1 km?

Urządzenie, które pozwala komputerom na bezprzewodowe łączenie się z siecią komputerową przewodową, to

Tworzenie obrazu dysku ma na celu

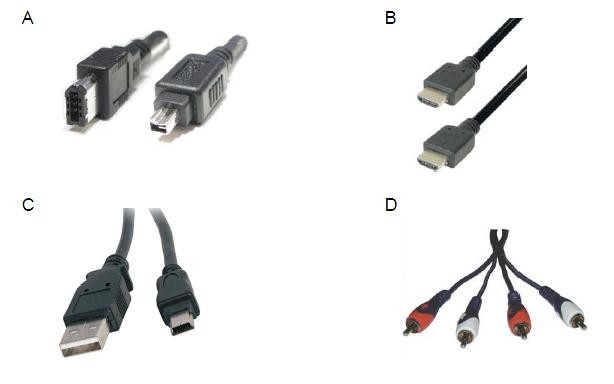

Aby połączyć cyfrową kamerę z interfejsem IEEE 1394 (FireWire) z komputerem, wykorzystuje się kabel z wtykiem zaprezentowanym na fotografii

Nowe komponenty komputerowe, takie jak dyski twarde czy karty graficzne, są umieszczane w metalizowanych opakowaniach foliowych, których głównym celem jest zabezpieczenie

Rodzaj połączenia VPN obsługiwany przez system Windows Server, w którym użytkownicy są uwierzytelniani za pomocą niezabezpieczonych połączeń, a szyfrowanie zaczyna się dopiero po wymianie uwierzytelnień, to

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

Jaką długość ma maska sieci dla adresów z klasy B?

Rodzaj ataku komputerowego, który polega na pozyskiwaniu wrażliwych informacji osobistych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramek?

Jaką inną formą można zapisać 2^32 bajtów?

Bęben światłoczuły stanowi kluczowy element w funkcjonowaniu drukarki

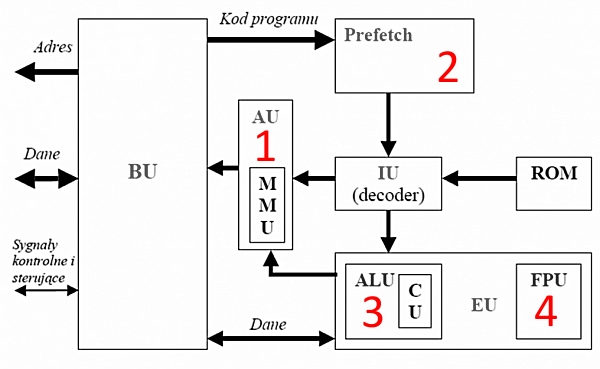

Koprocesor arytmetyczny, który pełni funkcję wykonywania obliczeń na liczbach zmiennoprzecinkowych w mikroprocesorze, został na schemacie oznaczony cyfrą

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

W sieci z maską 255.255.255.128 można przypisać adresy dla

Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

Rodzina adapterów stworzonych w technologii Powerline, pozwalająca na wykorzystanie przewodów elektrycznych w obrębie jednego domu lub mieszkania do przesyłania sygnałów sieciowych, nosi nazwę:

Schemat blokowy ilustruje

W systemie Linux dane dotyczące haseł użytkowników są zapisywane w pliku:

W dokumentacji jednego z komponentów komputera zawarto informację, że urządzenie obsługuje OpenGL. Jakiego elementu dotyczy ta dokumentacja?

Aby chronić systemy sieciowe przed atakami z zewnątrz, należy zastosować

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST zgłosi błąd odczytu lub zapisu w pamięci CMOS?

W systemie Windows harmonogram zadań umożliwia przypisanie

Trollowanie w Internecie polega na

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaką topologię fizyczną sieci ilustruje zamieszczony rysunek?

Podczas próby zapisania danych na karcie SD wyświetla się komunikat "usuń ochronę przed zapisem lub użyj innego dysku". Zwykle przyczyną tego komunikatu jest