Pytanie 1

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

Jakie narzędzie jest używane w systemie Windows do przywracania właściwych wersji plików systemowych?

Brak odpowiedzi na to pytanie.

Aby zarządzać aplikacjami i usługami uruchamianymi podczas startu systemu operacyjnego w Windows 7, należy skorzystać z programu

Brak odpowiedzi na to pytanie.

Proces, który uniemożliwia całkowicie odzyskanie danych z dysku twardego, to

Brak odpowiedzi na to pytanie.

Rodzajem złośliwego oprogramowania będącego programem rezydentnym, który działa, wykonując konkretną operację, nie powiela się przez sieć, a jedną z jego metod jest samoreplikacja aż do wyczerpania pamięci komputera, jest

Brak odpowiedzi na to pytanie.

Nośniki danych, które są odporne na zakłócenia elektromagnetyczne oraz atmosferyczne, to

Brak odpowiedzi na to pytanie.

Na podstawie przedstawionego w tabeli standardu opisu pamięci PC-100 wskaż pamięć, która charakteryzuje się maksymalnym czasem dostępu wynoszącym 6 nanosekund oraz minimalnym opóźnieniem między sygnałami CAS i RAS równym 2 cyklom zegara?

| Specyfikacja wzoru: PC 100-abc-def jednolitego sposobu oznaczania pamięci. | ||

| a | CL (ang. CAS Latency) | minimalna liczba cykli sygnału taktującego, liczona podczas operacji odczytu, od momentu uaktywnienia sygnału CAS, do momentu pojawienia się danych na wyjściu modułu DIMM (wartość CL wynosi zwykle 2 lub 3); |

| b | tRCD (ang. RAS to CAS Delay) | minimalne opóźnienie pomiędzy sygnałami RAS i CAS, wyrażone w cyklach zegara systemowego; |

| c | tRP (ang. RAS Precharge) | czas wyrażony w cyklach zegara taktującego, określający minimalną pauzę pomiędzy kolejnymi komendami, wykonywanymi przez pamięć; |

| d | tAC | Maksymalny czas dostępu (wyrażony w nanosekundach); |

| e | SPD Rev | specyfikacja komend SPD (parametr może nie występować w oznaczeniach); |

| f | Parametr zapasowy | ma wartość 0; |

Brak odpowiedzi na to pytanie.

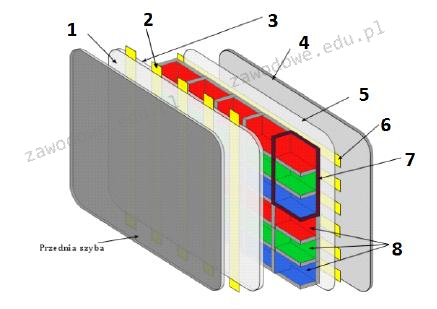

Na diagramie przedstawiającym zasadę funkcjonowania monitora plazmowego numer 6 zaznaczono

Brak odpowiedzi na to pytanie.

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

Brak odpowiedzi na to pytanie.

Jakie jednostki stosuje się do wyrażania przesłuchu zbliżonego NEXT?

Brak odpowiedzi na to pytanie.

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

Brak odpowiedzi na to pytanie.

Który z podanych adresów IP należy do klasy A?

Brak odpowiedzi na to pytanie.

Sekwencja 172.16.0.1, która reprezentuje adres IP komputera, jest zapisana w systemie

Brak odpowiedzi na to pytanie.

Zatrzymując pracę na komputerze, możemy szybko wznowić działania po wybraniu w systemie Windows opcji

Brak odpowiedzi na to pytanie.

Ile jest klawiszy funkcyjnych na klawiaturze w układzie QWERTY?

Brak odpowiedzi na to pytanie.

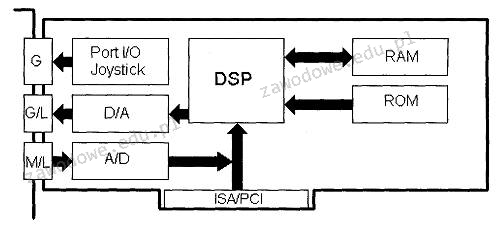

Element funkcjonalny opisany jako DSP w załączonym diagramie blokowym to

Brak odpowiedzi na to pytanie.

Numer 22 umieszczony w adresie http://www.adres_serwera.pl:22 wskazuje na

Brak odpowiedzi na to pytanie.

Serwer zajmuje się rozgłaszaniem drukarek w sieci, organizowaniem zadań do wydruku oraz przydzielaniem uprawnień do korzystania z drukarek

Brak odpowiedzi na to pytanie.

Aby ustalić fizyczny adres karty sieciowej, w terminalu systemu Microsoft Windows należy wpisać komendę

Brak odpowiedzi na to pytanie.

Jaką pojemność ma dwuwarstwowa płyta Blu-ray?

Brak odpowiedzi na to pytanie.

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Brak odpowiedzi na to pytanie.

Układy sekwencyjne stworzone z grupy przerzutników, zazwyczaj synchronicznych typu D, wykorzystywane do magazynowania danych, to

Brak odpowiedzi na to pytanie.

Rodzaj systemu plików, który w systemie Windows pozwala na kompresję danych oraz przydzielanie uprawnień do plików i folderów, to

Brak odpowiedzi na to pytanie.

Który z poniższych protokołów nie jest wykorzystywany do konfiguracji wirtualnej sieci prywatnej?

Brak odpowiedzi na to pytanie.

Aby chronić systemy sieciowe przed atakami z zewnątrz, należy zastosować

Brak odpowiedzi na to pytanie.

Informacja tekstowa KB/Interface error, widoczna na wyświetlaczu komputera podczas BIOS POST od firmy AMI, wskazuje na problem

Brak odpowiedzi na to pytanie.

W jakiej usłudze wykorzystywany jest protokół RDP?

Brak odpowiedzi na to pytanie.

Regulacje dotyczące konstrukcji systemu okablowania strukturalnego, parametry kabli oraz procedury testowania obowiązujące w Polsce są opisane w normach

Brak odpowiedzi na to pytanie.

Plik ma przypisane uprawnienia: rwxr-xr--. Jakie uprawnienia będzie miał plik po zastosowaniu polecenia chmod 745?

Brak odpowiedzi na to pytanie.

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

Brak odpowiedzi na to pytanie.

Katalog Nakładów Rzeczowych w projektowaniu sieci służy do

Brak odpowiedzi na to pytanie.

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

Brak odpowiedzi na to pytanie.

Emisja dźwięków: jednego długiego oraz dwóch krótkich przez BIOS firmy AMI wskazuje na

Brak odpowiedzi na to pytanie.

Korzystając z polecenia systemowego ipconfig, można skonfigurować

Brak odpowiedzi na to pytanie.

Pamięć, która działa jako pośrednik pomiędzy pamięcią operacyjną a procesorem o dużej prędkości, to

Brak odpowiedzi na to pytanie.

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Urządzenie pokazane na ilustracji to

Brak odpowiedzi na to pytanie.

Aby poprawić wydajność procesora serii Intel za pomocą 'podkręcania' (ang. overclocking), należy użyć procesora oznaczonego

Brak odpowiedzi na to pytanie.

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Brak odpowiedzi na to pytanie.