Pytanie 1

Jaką rolę pełni instrukcja throw w języku C++?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jaką rolę pełni instrukcja throw w języku C++?

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

Która z poniższych nie jest prawidłową metodą zarządzania stanem w React?

Co to jest Docker?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Czym jest klasa w programowaniu obiektowym?

Które narzędzie najlepiej nadaje się do analizy wydajności aplikacji JavaScript?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Jakie cechy powinien posiadać skuteczny negocjator?

Co to jest event bubbling w JavaScript?

Które z poniższych narzędzi jest używane do statycznej analizy kodu JavaScript?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Jaka jest złożoność obliczeniowa poniższego algorytmu?

for (int i = 0; i < n; i++) { for (int j = 0; j < n; j++) { for (int k = 0; k < n; k++) { array[i][j][k] = i + j + k; } } }

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Jakie jest oznaczenie normy międzynarodowej?

Które z poniższych nie jest narzędziem do zarządzania stanem w aplikacjach React?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Jakie sformułowanie najlepiej oddaje złożoność obliczeniową algorytmu quicksort?

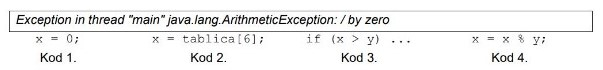

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

int[] tablica = new int [10]; int j = 2; for (int i = 0; i < 10; i++) { tablica[i] = j; j += 2; }

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Jakie elementy powinny być ujęte w dokumentacji programu?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Co to jest Cypress?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w następujący sposób:

int tablica[6] = {3,4,2,4,10,0};

int fun1(int tab[]) { int wynik = 0; for(int i = 0; i < 6; i++) wynik += tab[i]; return wynik; }

W języku C++, zakładając, że przedstawiony fragment kodu poprawnie się skompiluje i zostanie wykonany, to zmiennej liczba przypisana zostanie wartość:

int liczba = rand() % 1000;

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

W XAML (uproszczona wersja):

<ComboBox SelectionChanged="Funkcja1" DragEnter="Funkcja2" LostFocus="Funkcja3" KeyDown="Funkcja4"> </ComboBox>W kodzie:

private void Funkcja1(object sender, SelectionChangedEventArgs e) { MessageBox.Show("Zdarzenie 1"); } private void Funkcja2(object sender, DragEventArgs e) { MessageBox.Show("Zdarzenie 2"); } private void Funkcja3(object sender, RoutedEventArgs e) { MessageBox.Show("Zdarzenie 3"); } private void Funkcja4(object sender, KeyEventArgs e) { MessageBox.Show("Zdarzenie 4"); }

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Jaki komponent środowiska IDE jest niezbędny do tworzenia aplikacji webowych?

Co to jest dokumentacja instruktażowa programu?

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

| Metacharacter | Description |

|---|---|

| | | Find a match for any one of the patterns separated by | as in: cat|dog|fish |

| . | Find just one instance of any character |

| ^ | Finds a match as the beginning of a string as in: ^Hello |

| $ | Finds a match at the end of the string as in: World$ |

| \d | Find a digit |

| \s | Find a whitespace character |

| \b | Find a match at the beginning of a word like this: \bWORD, or at the end of a word like this: WORD\b |

| \uxxxx | Find the Unicode character specified by the hexadecimal number xxxx |

| Źródło https://www.w3schools.com/java/java_regex.asp dostęp 20.08.2020 | |

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

Jaka będzie zawartość zmiennej filteredItems po wykonaniu poniższego kodu?

const items = [ { id: 1, name: 'phone', price: 500 }, { id: 2, name: 'laptop', price: 1000 }, { id: 3, name: 'tablet', price: 750 } ]; const filteredItems = items.filter(item => item.price > 600) .map(item => item.name);

Po uruchomieniu poniższego kodu w języku C++ w konsoli pojawi się ciąg liczb:

int a = 1; while (a++ < 6) { cout << a << " "; }

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

Co to jest SPA (Single Page Application)?