Pytanie 1

Główną rolą serwera FTP jest

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Główną rolą serwera FTP jest

Obudowa oraz wyświetlacz drukarki fotograficznej są bardzo brudne. Jakie środki należy zastosować, aby je wyczyścić?

Użytkownik planuje instalację 32-bitowego systemu operacyjnego Windows 7. Jaka jest minimalna ilość pamięci RAM, którą powinien mieć komputer, aby system mógł działać w trybie graficznym?

Jakie jest maksymalne dozwolone promień gięcia przy układaniu kabla U/UTP kat.5E?

Niektóre systemy operacyjne umożliwiają równoczesny dostęp wielu użytkownikom (multiuser). Takie systemy

Adres IP (ang. Internet Protocol Address) to

Litera S w protokole FTPS oznacza zabezpieczenie danych podczas ich przesyłania poprzez

Jakie urządzenie powinno być wykorzystane do pomiaru struktury połączeń w sieci lokalnej?

Określ rezultat wykonania zamieszczonego polecenia

| net user Test /expires:12/09/20 |

Jakie oprogramowanie zabezpieczające przed nieautoryzowanym dostępem do sieci powinno być zainstalowane na serwerze, który udostępnia dostęp do internetu?

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Układ cyfrowy wykonujący operację logiczną koniunkcji opiera się na bramce logicznej

Który z adresów protokołu IP w wersji 4 jest poprawny pod względem struktury?

Dodatkowe właściwości rezultatu operacji przeprowadzanej przez jednostkę arytmetyczno-logiczne ALU obejmują

Odmianą pamięci, która jest tylko do odczytu i można ją usunąć za pomocą promieniowania ultrafioletowego, jest pamięć

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

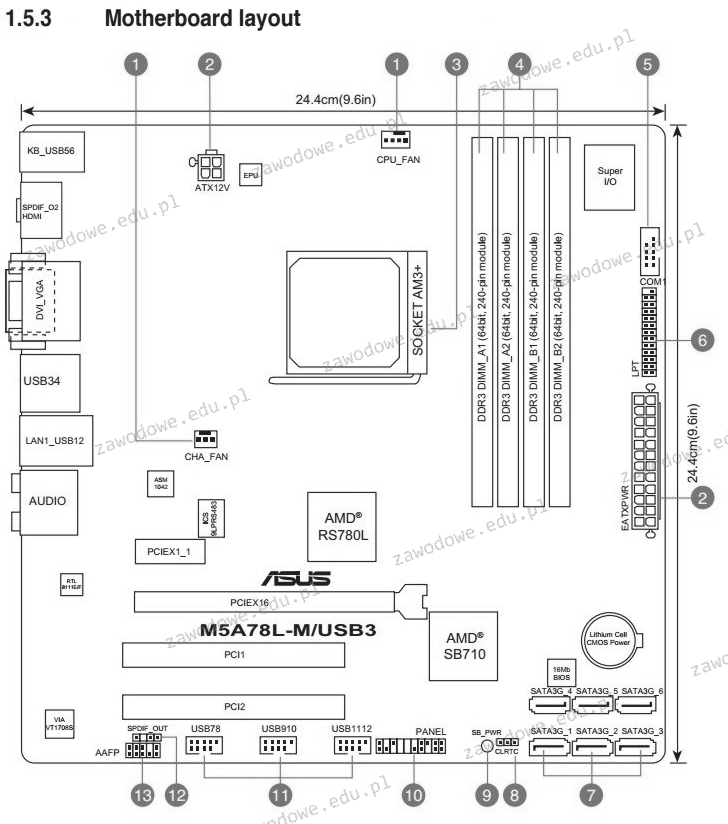

Ile portów USB może być dostępnych w komputerze wyposażonym w tę płytę główną, jeśli nie używa się huba USB ani dodatkowych kart?

W przypadku adresacji IPv6, zastosowanie podwójnego dwukropka służy do

Wskaż komponent, który nie jest zgodny z płytą główną o parametrach przedstawionych w tabeli

| Podzespół | Parametry |

|---|---|

| Płyta główna GIGABYTE | 4x DDR4, 4x PCI-E 16x, RAID, HDMI, D-Port, D-SUB, 2x USB 3.1, 8 x USB 2.0, S-AM3+ |

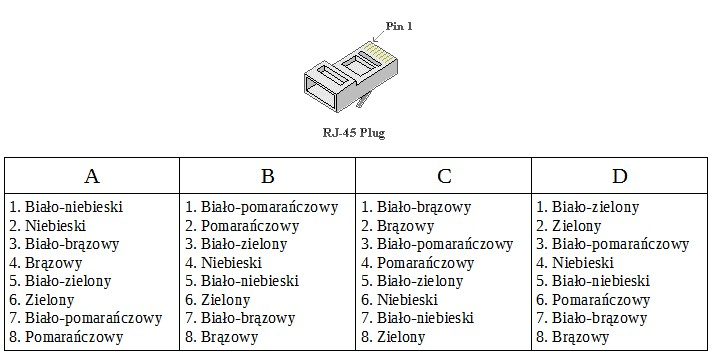

Jakie jest usytuowanie przewodów w złączu RJ45 według schematu T568A?

Dobrze zaplanowana sieć komputerowa powinna pozwalać na rozbudowę, co oznacza, że musi charakteryzować się

Który z poniższych programów służy do tworzenia kopii zapasowych systemu w systemie Windows?

Który z protokołów służy do weryfikacji poprawności połączenia pomiędzy dwoma hostami?

Jaki port jest ustawiony jako domyślny dla serwera WWW?

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

Jeśli w określonej przestrzeni będą funkcjonowały równocześnie dwie sieci WLAN w standardzie 802.11g, to aby zredukować ryzyko wzajemnych zakłóceń, należy przypisać im kanały o numerach różniących się o

Który rodzaj pracy Access Pointa jest używany, aby umożliwić urządzeniom bezprzewodowym dostęp do przewodowej sieci LAN?

Licencja Windows OEM nie zezwala na wymianę

Aby usunąć konto użytkownika student w systemie operacyjnym Ubuntu, można skorzystać z komendy

Aby skanera działał prawidłowo, należy

Aby utworzyć ukryty, udostępniony folder w systemie Windows Serwer, należy dodać na końcu jego nazwy odpowiedni znak

W dokumentacji płyty głównej podano informację "wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

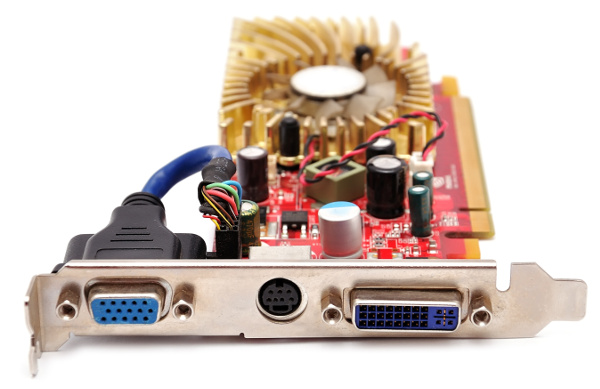

Na przedstawionej fotografii karta graficzna ma widoczne złącza

Wtyk przedstawiony na ilustracji powinien być użyty do zakończenia kabli kategorii

Jak wiele urządzeń może być podłączonych do interfejsu IEEE1394?

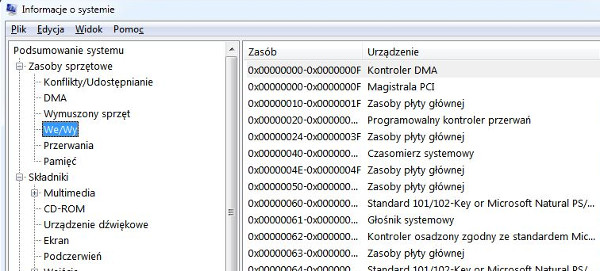

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Aby umożliwić transfer danych między siecią w pracowni a siecią ogólnoszkolną o innej adresacji IP, należy zastosować

Jak brzmi nazwa profilu użytkownika w systemie Windows, który jest zakładany podczas pierwszego logowania do komputera i zapisany na lokalnym dysku twardym, a wszelkie jego modyfikacje odnoszą się wyłącznie do maszyny, na której zostały przeprowadzone?

Określ adres sieci, do której przypisany jest host o adresie 172.16.0.123/27?

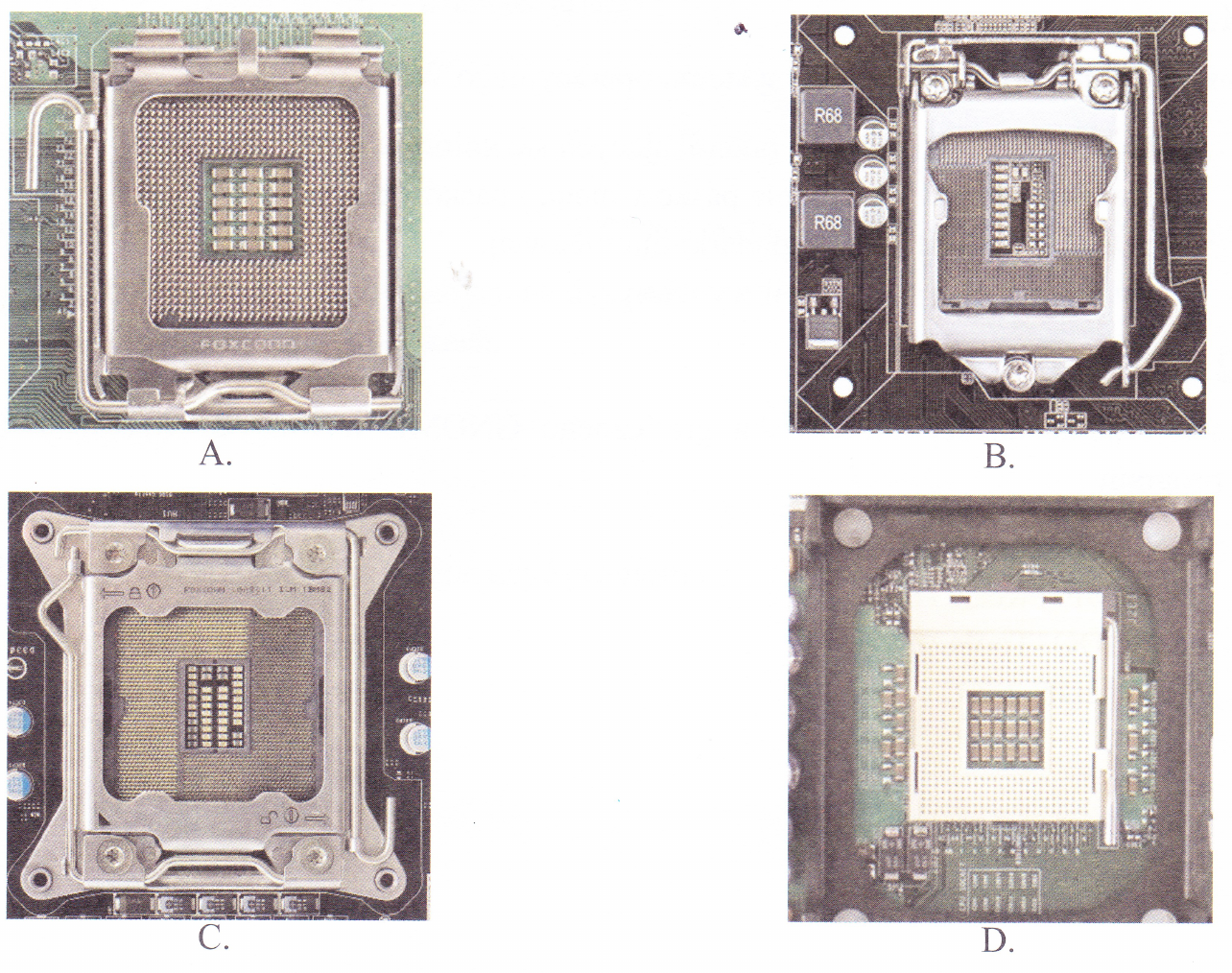

W jakim gnieździe należy umieścić procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?