Pytanie 1

Moduł Mini-GBiCSFP pełni funkcję

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Moduł Mini-GBiCSFP pełni funkcję

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

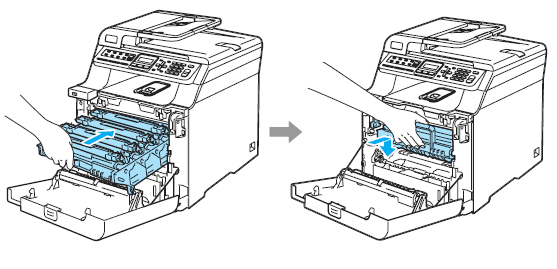

Czynność pokazana na rysunkach ilustruje mocowanie

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Jakie medium transmisyjne stosują myszki bluetooth do łączności z komputerem?

Który z protokołów jest używany do przesyłania plików na serwer?

Jakie zakresy częstotliwości określa klasa EA?

Który typ profilu użytkownika zmienia się i jest zapisywany na serwerze dla klienta działającego w sieci Windows?

W jakim typie skanera stosuje się fotopowielacze?

Jakie polecenie należy wykorzystać, aby w terminalu pokazać przedstawione informacje o systemie Linux?

Arch Linux 2.6.33-ARCH (myhost) (tty1)

myhost login: root

Password:

[root@myhost ~]#

Linux myhost 2.6.33-ARCH #1 SMP PREEMPT Thu May 13 12:06:25 CEST 2010 i686 Intel

(R) Pentium(R) 4 CPU 2.80GHz GenuineIntel GNU/LinuxNa przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

Przedstawione narzędzie jest przeznaczone do

Protokół SNMP (Simple Network Management Protocol) służy do

Zapis #102816 oznacza reprezentację w systemie

W przypadku drukarki igłowej, jaki materiał eksploatacyjny jest używany?

Co oznacza standard ACPI w BIOSie komputera?

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie otrzymał zadanie podziału aktualnej lokalnej sieci komputerowej na 16 podsieci. Obecna sieć posiada adres IP 192.168.20.0 i maskę 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

Czym jest odwrotność bezstratnego algorytmu kompresji danych?

Która funkcja przełącznika zarządzalnego pozwala na łączenie kilku przełączników fizycznych w jedną wirtualną linię, aby zwiększyć przepustowość łącza?

Analizując ruch w sieci, zauważono, że na adres serwera kierowano tysiące zapytań DNS na sekundę z różnych adresów IP, co doprowadziło do zawieszenia systemu operacyjnego. Przyczyną tego zjawiska był atak typu

To narzędzie może być wykorzystane do

Ile par kabli jest używanych w standardzie 100Base-TX do obustronnej transmisji danych?

Bęben działający na zasadzie reakcji fotochemicznych jest wykorzystywany w drukarkach

Na podstawie wskazanego cennika oblicz, jaki będzie łączny koszt brutto jednego podwójnego natynkowego gniazda abonenckiego w wersji dwumodułowej?

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

W której warstwie modelu ISO/OSI odbywa się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem UDP?

Jakie narzędzie należy zastosować do podłączenia zaszycia kabla w module Keystone?

Czym wyróżniają się procesory CISC?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Która z licencji umożliwia korzystanie przez każdego użytkownika z programu bez ograniczeń wynikających z autorskich praw majątkowych?

Który z wewnętrznych protokołów routingu bazuje na metodzie wektora odległości?

Administrator systemu Linux wydał komendę mount /dev/sda2 /mnt/flash. Co to spowoduje?

Do jednoczesnej zmiany tła pulpitu, kolorów okien, dźwięków oraz wygaszacza ekranu na komputerze z zainstalowanym systemem Windows należy wykorzystać

Jakie czynności należy wykonać, aby oczyścić zatkane dysze kartridża w drukarce atramentowej?

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

Jakie polecenie w systemie Windows powinno być użyte do obserwacji listy bieżących połączeń karty sieciowej w komputerze?

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

Ile jest klawiszy funkcyjnych na klawiaturze w układzie QWERTY?