Pytanie 1

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Jakie porty powinny być odblokowane w firewallu komputera, aby uzyskać dostęp do zainstalowanej usługi FTP?

Programy antywirusowe mogą efektywnie zabezpieczać komputer. Istotne jest, aby wybrać możliwość uruchamiania aplikacji razem z komputerem oraz opcję

Podaj standard interfejsu wykorzystywanego do przewodowego łączenia dwóch urządzeń.

Jakie zadanie pełni router?

Profil mobilny staje się profilem obowiązkowym użytkownika po

Analiza uszkodzonych elementów komputera poprzez ocenę stanu wyjściowego układu cyfrowego pozwala na

Jakie polecenie jest używane do monitorowania statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych z rodziny Windows?

Aby zrealizować alternatywę logiczną z negacją, konieczne jest zastosowanie funktora

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

Lokalny komputer posiada adres 192.168.0.5. Po otwarciu strony internetowej z tego urządzenia, która rozpoznaje adresy w sieci, wyświetla się informacja, że jego adres to 195.182.130.24. Co to oznacza?

Podczas próby nawiązania połączenia z serwerem FTP, uwierzytelnienie anonimowe nie powiodło się, natomiast logowanie za pomocą loginu i hasła zakończyło się sukcesem. Co może być przyczyną tej sytuacji?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jak wygląda liczba 51210) w systemie binarnym?

Aby podłączyć kabel w module Keystone, jakie narzędzie należy zastosować?

Jaką najwyższą liczbę urządzeń można przypisać w sieci z adresacją IPv4 klasy C?

To narzędzie może być wykorzystane do

Który z standardów korzysta z częstotliwości 5 GHz?

Aby sprawdzić minimalny czas ważności hasła w systemie Windows, stosuje się polecenie

Jaką wartość ma liczba 5638 zapisana w systemie szesnastkowym?

Urządzenie, które pozwala na połączenie hostów w jednej sieci z hostami w różnych sieciach, to

Jakie będzie całkowite koszty materiałów potrzebnych do zbudowania sieci lokalnej dla 6 komputerów, jeśli do realizacji sieci wymagane są 100 m kabla UTP kat. 5e oraz 20 m kanału instalacyjnego? Ceny komponentów sieci zostały przedstawione w tabeli

| Elementy sieci | j.m. | cena brutto |

|---|---|---|

| Kabel UTP kat. 5e | m | 1,00 zł |

| Kanał instalacyjny | m | 8,00 zł |

| Gniazdo komputerowe | szt. | 5,00 zł |

Dane dotyczące kont użytkowników w systemie LINUX są zapisane w pliku

Jakiego typu wkrętak należy użyć do wypięcia dysku twardego mocowanego w laptopie za pomocą podanych śrub?

Adres IP komputera wyrażony sekwencją 172.16.0.1 jest zapisany w systemie

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

Adware to rodzaj oprogramowania

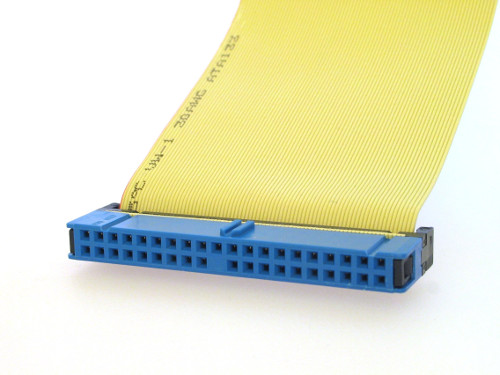

Na ilustracji pokazano wtyczkę taśmy kabel)

Użytkownik drukarki samodzielnie i poprawnie napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje się próby drukowania. Co może być przyczyną tej usterki?

Wartość liczby ABBA zapisana w systemie heksadecymalnym odpowiada w systemie binarnym liczbie

Która z liczb w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

/dev/sda: Czas odczytu z pamięci podręcznej: 18100 MB w 2.00 sekundy = 9056.95 MB/sek. Przedstawiony wynik wykonania polecenia systemu Linux jest używany do diagnostyki

Jakie polecenie należy użyć w wierszu poleceń systemu Windows, aby utworzyć nowy katalog?

Termin "PIO Mode" odnosi się do trybu operacyjnego

Do kategorii oprogramowania określanego mianem malware (ang. malicious software) nie zalicza się oprogramowania typu

Awaria drukarki igłowej może być spowodowana uszkodzeniem

Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

Który adres IP jest najwyższy w sieci 196.10.20.0/26?

Programy CommView oraz WireShark są wykorzystywane do

Aby zredukować kluczowe zagrożenia związane z bezpieczeństwem podczas pracy na komputerze podłączonym do sieci Internet, należy przede wszystkim