Pytanie 1

Liczba BACA zapisana w systemie heksadecymalnym odpowiada liczbie

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Liczba BACA zapisana w systemie heksadecymalnym odpowiada liczbie

Której komendy wiersza poleceń z opcji zaawansowanych naprawy systemu Windows należy użyć, aby naprawić uszkodzony MBR dysku?

Jakie urządzenie łączy sieć lokalną z siecią rozległą?

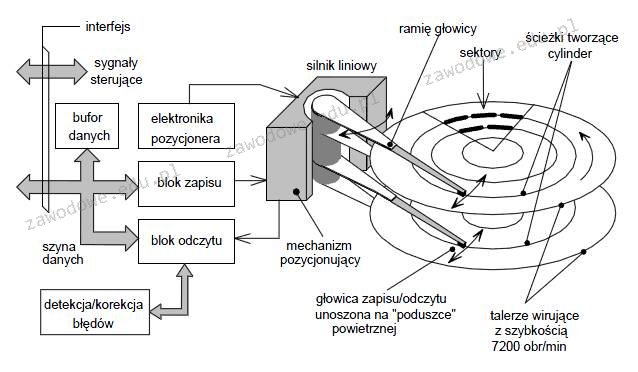

Schemat blokowy ilustruje

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Aby zintegrować komputer z siecią LAN, należy użyć interfejsu

Obniżenie ilości jedynek w masce pozwala na zaadresowanie

Jaka jest maksymalna prędkość przesyłania danych w sieci lokalnej, w której wykorzystano przewód UTP kat.5e do budowy infrastruktury kablowej?

Polecenie uname -s w systemie Linux jest wykorzystywane do sprawdzenia

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN wskazuje na jej maksymalną przepustowość wynoszącą

Na stronie wydrukowanej przez drukarkę laserową występują jaśniejsze i ciemniejsze fragmenty. W celu usunięcia problemów z jakością oraz nieciągłościami w wydruku, należy

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Wskaż symbol umieszczany na urządzeniach elektrycznych, które są przeznaczone do obrotu i sprzedaży na terenie Unii Europejskiej?

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosowany jest mechanizm

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

Który protokół umożliwia rozproszoną wymianę i ściąganie plików?

Wirusy polimorficzne mają jedną charakterystyczną cechę, którą jest

Który standard Ethernet określa Gigabit Ethernet dla okablowania UTP?

Wydanie komendy chmod 400 nazwa_pliku w systemie Linux spowoduje, że właściciel pliku

Jaki protokół do obsługi poczty elektronicznej pozwala na przykład na przechowywanie odebranych e-maili na serwerze, zarządzanie różnymi folderami, usuwanie wiadomości oraz przenoszenie ich pomiędzy folderami?

Która z opcji konfiguracji ustawień konta użytkownika o ograniczonych uprawnieniach w systemie Windows jest dostępna dzięki narzędziu secpol?

Wskaż właściwą formę maski podsieci?

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi, jak przedstawiono na ilustracji. Przy konfiguracji połączenia z siecią Z1 musi wprowadzić

Urządzenie pokazane na ilustracji służy do zgrzewania wtyków

Aby zapewnić maksymalną ochronę danych przy użyciu dokładnie 3 dysków, powinny one być przechowywane w macierzy RAID

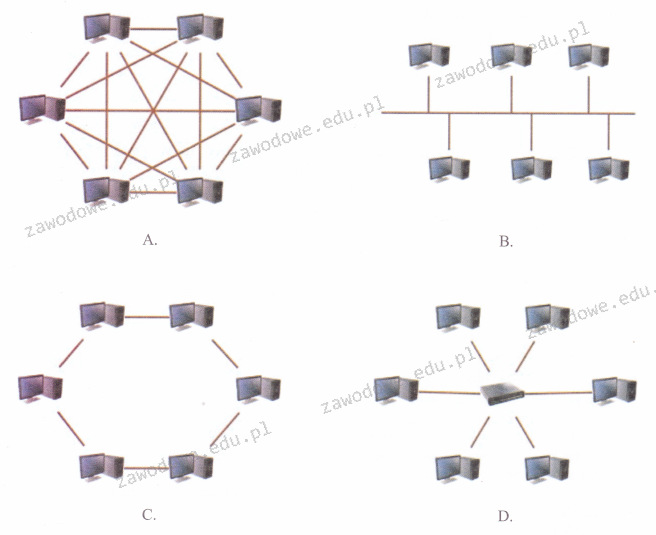

Która z zaprezentowanych na rysunkach topologii odpowiada topologii siatki?

Według modelu TCP/IP protokoły DNS, FTP i SMTP są przypisane do warstwy

Na początku procesu uruchamiania sprzętowego komputera, wykonywany jest test

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

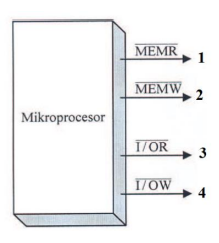

Sygnał kontrolny generowany przez procesor, umożliwiający zapis do urządzeń wejściowych i wyjściowych, został na diagramie oznaczony numerem

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

Ile urządzeń jest w stanie współpracować z portem IEEE1394?

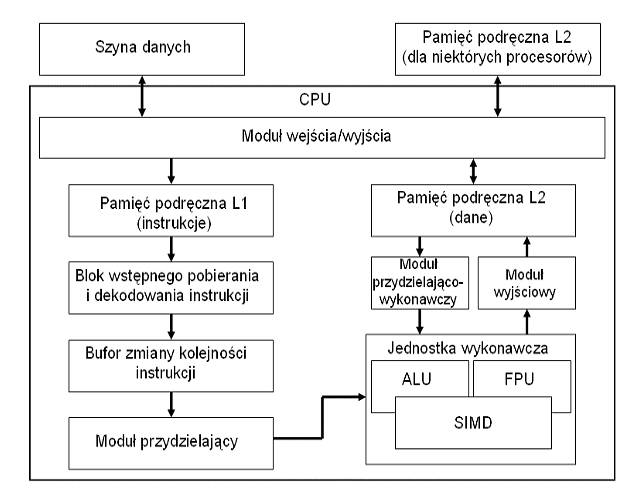

Na diagramie blokowym procesora blok funkcjonalny oznaczony jako SIMD to

Liczba 563 (8) w systemie szesnastkowym to

W komputerze o parametrach przedstawionych w tabeli konieczna jest wymiana karty graficznej na kartę GeForce GTX 1070 Ti Titanium 8G DDR5, PCI EX-x16 3.0, 256b, 1683 MHz/1607 MHz, Power consumption 180W, 3x DP, 2x HDMI, recommended power supply 500W, DirectX 12, OpenGL 4.5. W związku z tym należy również zaktualizować

| Podzespół | Parametry | Pobór mocy [W] |

|---|---|---|

| Procesor Intel i5 | Cores: 6, Threads: 6, 2.8 GHz, Tryb Turbo: 4.0 GHz, s-1151 | 30 |

| Moduł pamięci DDR3 | Taktowanie: 1600 MHz, 8 GB (1x8 GB), CL 9 | 6 |

| Monitor LCD | Powłoka: matowa, LED, VGA x1, HDMI x1, DP x1 | 40 |

| Mysz i klawiatura | przewodowa, interfejs: USB | 2 |

| Płyta główna | 2x PCI Ex-x16 3.0, D-Sub x1, USB 2.0 x2, RJ-45 x1, USB 3.1 gen 1 x4, DP x1, PS/2 x1, DDR3, s-1151, 4xDDR4 (Max: 64 GB) | 35 |

| Karta graficzna | 3x DP, 1x DVI-D, 1x HDMI, 2 GB GDDR3 | 150 |

| Dysk twardy 7200 obr/min | 1 TB, SATA III (6 Gb/s), 64 MB | 16 |

| Zasilacz | Moc: 300W | --- |

Jaki adres IP należy do grupy A?

Jakie polecenie należy wydać, aby uzyskać listę plików spełniających dane kryteria?

Co nie ma wpływu na utratę danych z dysku HDD?

FDDI (ang. Fiber Distributed Data Interface) jest standardem przesyłania danych opartym na technologii światłowodowej. Jaką topologię wykorzystuje się w sieciach zbudowanych według tej technologii?