Pytanie 1

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

W protokole IPv4 adres 162.1.123.0 zalicza się do

Jakie polecenie w systemach Unix wykorzystywane jest do monitorowania ruchu w sieci?

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Interfejs rutera ma adres 192.200.200.5/26. Ile dodatkowych urządzeń może być podłączonych w tej podsieci?

Gdy system operacyjny komputera jest uruchamiany, na monitorze ukazuje się komunikat systemu POST "non -system disk or disk error". Jakie jest znaczenie tego komunikatu?

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

Charakterystyczną cechą pamięci ROM w routerze jest to, że

Co jest głównym celem stosowania protokołu VLAN?

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

W jakiej sytuacji rutery przy przesyłaniu pakietów będą korzystać z trasy domyślnej?

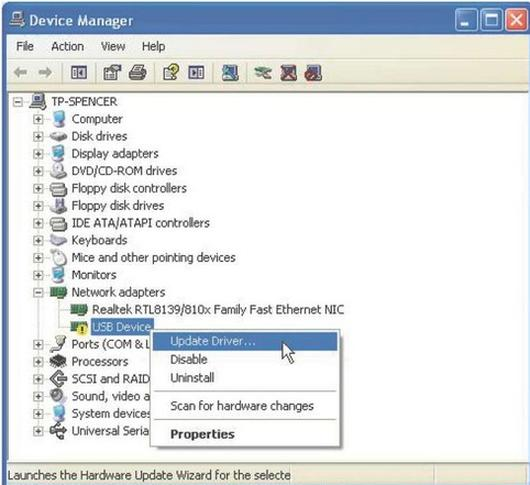

Zrzut ekranowy przedstawiony na rysunku prezentuje uruchamianie

Jakie skutki dla ustawień systemu BIOS ma zwarcie zworki na płycie głównej oznaczonej jako CLR lub CLRTC albo CLE?

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Jakie polecenie w systemie Windows umożliwia ustalenie, jaką trasą oraz przez jakie punkty pośrednie przesyłane są pakiety do odbiorcy w internecie?

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Które z poniższych urządzeń jest używane do łączenia różnych sieci komputerowych i zarządzania ruchem między nimi?

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

Zainstalowanie usługi infolinii w centrali abonenckiej wymaga właściwej konfiguracji

Która z wymienionych metod komutacji polega na nawiązywaniu fizycznego łącza pomiędzy dwiema lub większą liczbą stacji końcowych, które jest dostępne wyłącznie dla nich, aż do momentu rozłączenia?

Jakie jest główne zadanie protokołu DHCP w sieci komputerowej?

Jakie protokoły routingu są wykorzystywane do zarządzania ruchem pomiędzy systemami autonomicznymi AS (Autonomous System)?

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Jaką rolę odgrywa parametr boot file name w serwerze DHCP?

W jakiej macierzy dyskowej sumy kontrolne są umieszczane na ostatnim dysku?

Aby umożliwić dostęp do Internetu dla komputerów, tabletów i innych urządzeń w domu lub mieszkaniu, konieczne jest zastosowanie rutera

Na rysunku przedstawiono pole komutacyjne

Listy kontrolne w ruterach stanowią narzędzie

Aby zwiększyć zasięg sieci WLAN, gdy Access Point znajduje się w centralnej części obszaru, powinno się wybrać antenę o charakterystyce

Jak określa się metodę ataku na systemy teleinformatyczne, która polega na udawaniu innego elementu systemu informatycznego poprzez sfałszowanie oryginalnego adresu IP w nagłówku pakietu?

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

W BIOS-ie komputera w ustawieniach "Boot Sequence" przypisane są następujące wartości:

First Boot Device: Removable Device

Second Boot Device: ATAPI CD-ROM

Third Boot Device: Hard Drive

Jaką kolejność ma proces przeszukiwania zainstalowanych urządzeń w celu zlokalizowania sektora startowego?