Pytanie 1

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

Jakie urządzenie łączy sieć lokalną z siecią rozległą?

Urządzeniem w zestawie komputerowym, które obsługuje zarówno dane wejściowe, jak i wyjściowe, jest

Urządzeniem, które służy do wycinania kształtów oraz grawerowania między innymi w materiałach drewnianych, szklanych i metalowych, jest ploter

W których nośnikach pamięci masowej jedną z najczęstszych przyczyn uszkodzeń jest uszkodzenie powierzchni?

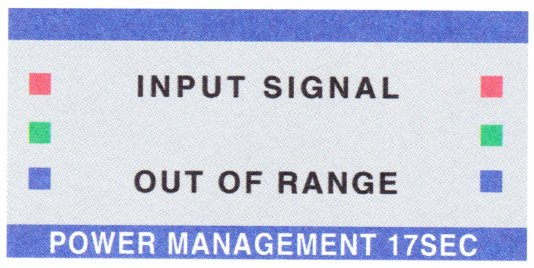

Gdy podłączono sprawny monitor do innego komputera, na ekranie pojawił się komunikat widoczny na rysunku. Co mogło spowodować ten komunikat?

Rejestry procesora są resetowane poprzez

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

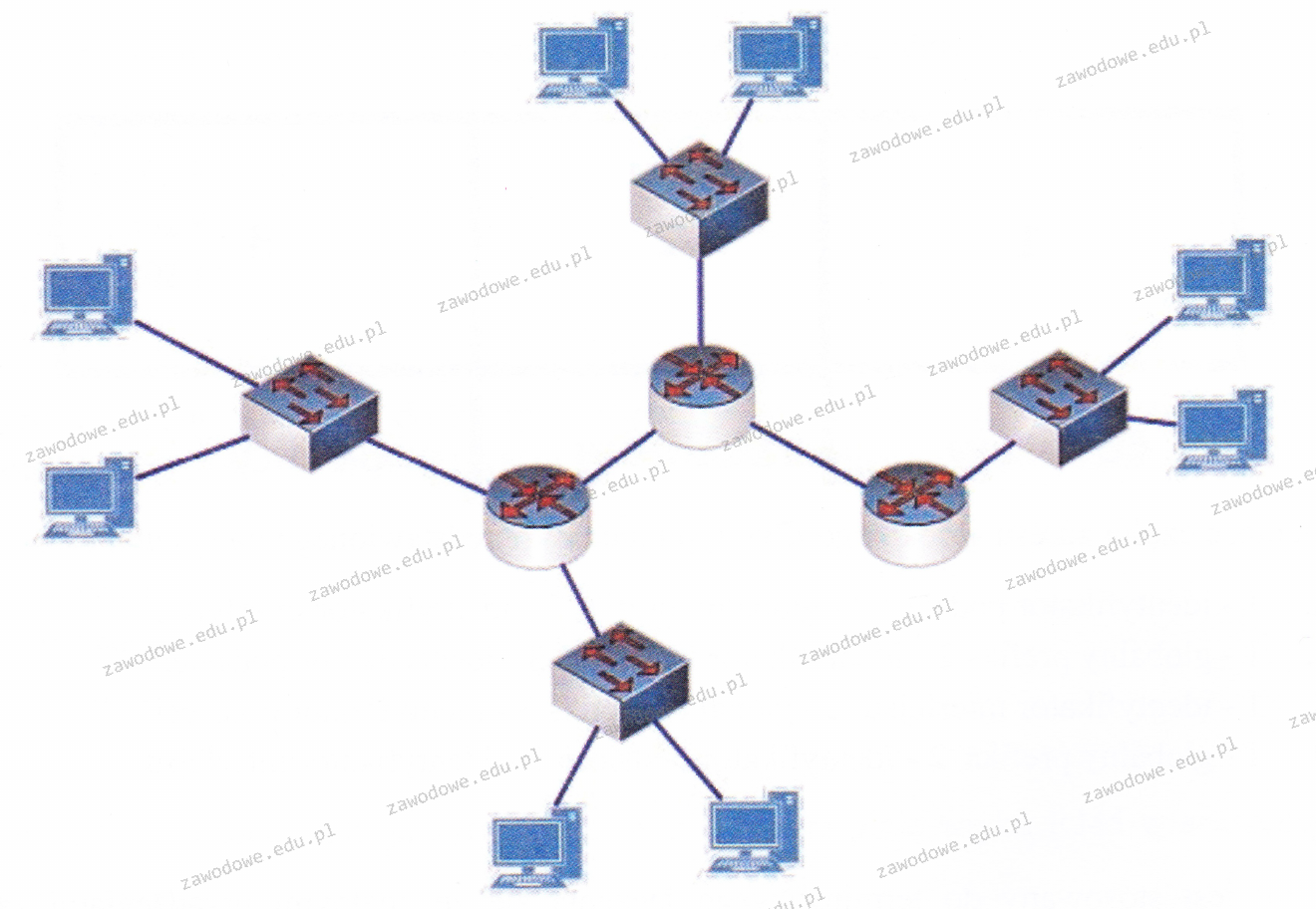

Ile symboli switchy i routerów znajduje się na schemacie?

Który z komponentów komputera można wymienić bez konieczności wyłączania zasilania?

Co nie wpływa na utratę z pamięci masowej HDD?

Co umożliwia zachowanie jednolitego rozkładu temperatury pomiędzy procesorem a radiatorem?

Liczba szesnastkowa 1E2F₍₁₆₎ zapisana w systemie ósemkowym ma postać

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie z podanych urządzeń stanowi część jednostki centralnej?

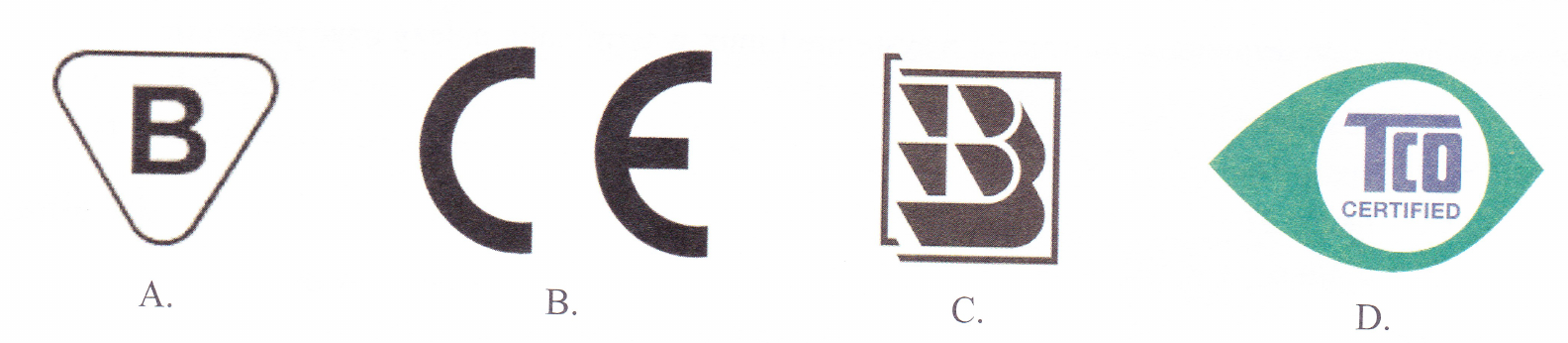

Wskaż symbol umieszczany na urządzeniach elektrycznych, które są przeznaczone do obrotu i sprzedaży na terenie Unii Europejskiej?

Jakie urządzenia dotyczą terminy SLI?

Urządzeniem stworzonym do generowania etykiet oraz kodów kreskowych, które działa dzięki roztopieniu pokrywy specjalnej taśmy, co powoduje, że barwnik z taśmy przylega do materiału, na którym odbywa się drukowanie jest drukarka

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

Jakie urządzenie ilustruje ten rysunek?

Jakie złącze jest przypisane do kategorii 7?

Liczba \( 10_{D} \) w systemie uzupełnień do dwóch jest równa

Poprawę jakości skanowania można osiągnąć poprzez zmianę

Jakie urządzenia wykorzystuje się do porównywania liczb w systemie binarnym?

Po przeprowadzeniu diagnostyki komputerowej ustalono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, zainstalowanej w gnieździe PCI Express komputera stacjonarnego, wynosi 87°C. W związku z tym, serwisant powinien

Zabrudzony czytnik w napędzie optycznym powinno się czyścić

Jaką liczbę hostów można podłączyć w sieci o adresie 192.168.1.128/29?

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

Metoda przekazywania tokena (ang. token) jest wykorzystywana w strukturze

Pamięć, która nie traci danych, może być elektrycznie kasowana i programowana, znana jest pod skrótem

Jakie materiały eksploatacyjne wykorzystuje się w drukarce laserowej?

Na wyświetlaczu drukarki widnieje komunikat "PAPER JAM". Aby zlikwidować problem, należy w pierwszej kolejności

Jak wygląda sekwencja w złączu RJ-45 według normy TIA/EIA-568 dla zakończenia typu T568B?

Gdy komputer się uruchamia, na ekranie wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Który z protokołów nie działa w warstwie aplikacji modelu ISO/OSI?

Jakie składniki systemu komputerowego muszą być usuwane w wyspecjalizowanych zakładach przetwarzania ze względu na obecność niebezpiecznych substancji lub chemicznych pierwiastków?

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

Która norma odnosi się do okablowania strukturalnego?

Jakie czynniki nie powodują utraty danych z dysku twardego HDD?

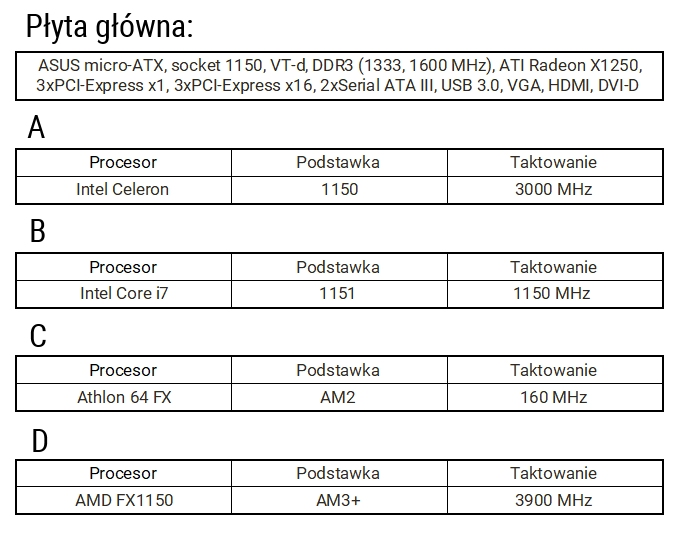

Jaki procesor pasuje do płyty głównej o podanej specyfikacji?