Pytanie 1

Do weryfikacji funkcjonowania serwera DNS na systemach Windows Server można zastosować narzędzie nslookup. Jeżeli w poleceniu jako argument zostanie podana nazwa komputera, np. nslookup host.domena.com, to system sprawdzi

Wynik: 8/40 punktów (20,0%)

Wymagane minimum: 20 punktów (50%)

Do weryfikacji funkcjonowania serwera DNS na systemach Windows Server można zastosować narzędzie nslookup. Jeżeli w poleceniu jako argument zostanie podana nazwa komputera, np. nslookup host.domena.com, to system sprawdzi

Który zakres adresów pozwala na komunikację multicast w sieciach z użyciem adresacji IPv6?

Który standard Ethernet określa Gigabit Ethernet dla okablowania UTP?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

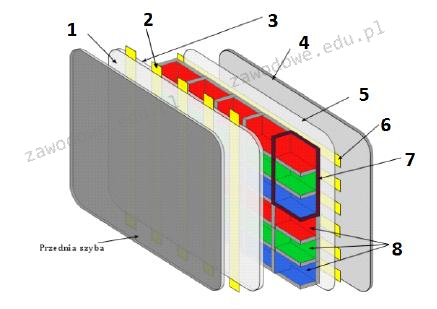

Na diagramie przedstawiającym zasadę funkcjonowania monitora plazmowego numer 6 zaznaczono

W biurze rachunkowym znajduje się sześć komputerów w jednym pomieszczeniu, połączonych kablem UTP Cat 5e z koncentratorem. Pracownicy korzystający z tych komputerów muszą mieć możliwość drukowania bardzo dużej ilości dokumentów monochromatycznych (powyżej 5 tys. stron miesięcznie). Aby zminimalizować koszty zakupu i eksploatacji sprzętu, najlepszym wyborem będzie:

Topologia fizyczna sieci komputerowej przedstawiona na ilustracji to topologia

Który z podanych adresów IP jest adresem publicznym?

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Jakiego rodzaju złącze powinna mieć płyta główna, aby użytkownik był w stanie zainstalować kartę graficzną przedstawioną na rysunku?

Ile bitów zawiera adres MAC karty sieciowej?

W systemie Windows informacje o aktualnym użytkowniku komputera są przechowywane w gałęzi rejestru o skróconej nazwie:

W których nośnikach pamięci masowej jedną z najczęstszych przyczyn uszkodzeń jest uszkodzenie powierzchni?

Jaką maksymalną wartość rozplotu kabla UTP można uzyskać we wtyku RJ45 według normy PN-EN 50173?

Który typ drukarki stosuje metodę, w której stały barwnik jest przenoszony z taśmy na papier odporny na wysoką temperaturę?

Wskaż program do składu publikacji

Który rekord DNS powinien zostać dodany w strefie wyszukiwania do przodu, aby skojarzyć nazwę domeny DNS z adresem IP?

Technologia procesorów z serii Intel Core, wykorzystywana w układach i5, i7 oraz i9, umożliwiająca podniesienie częstotliwości w sytuacji, gdy komputer potrzebuje większej mocy obliczeniowej, to

Jakiego rodzaju adresację stosuje protokół IPv6?

Złośliwe oprogramowanie, które rejestruje klawisze naciskane przez użytkownika w systemie operacyjnym, to

Brak odpowiedzi na to pytanie.

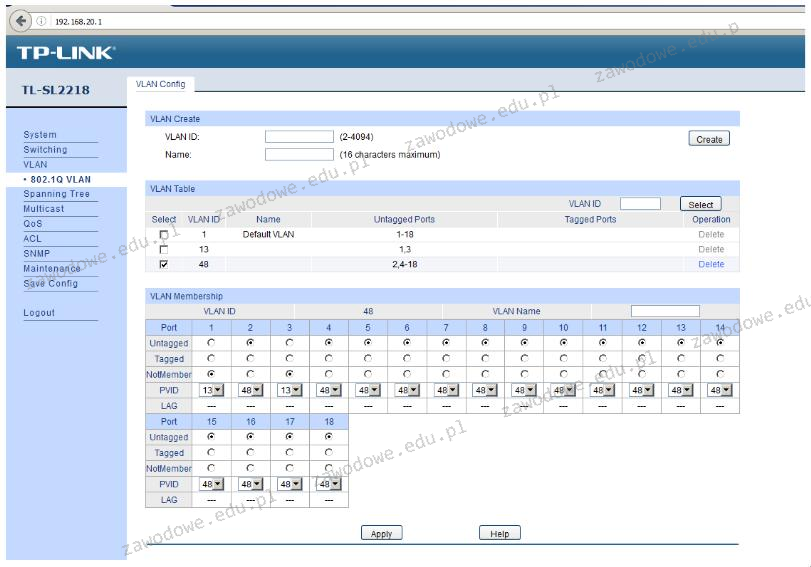

Na ilustracji zaprezentowano konfigurację urządzenia, co sugeruje, że

Brak odpowiedzi na to pytanie.

Wskaż komponent, który nie jest zgodny z płytą główną o parametrach przedstawionych w tabeli

| Podzespół | Parametry |

|---|---|

| Płyta główna GIGABYTE | 4x DDR4, 4x PCI-E 16x, RAID, HDMI, D-Port, D-SUB, 2x USB 3.1, 8 x USB 2.0, S-AM3+ |

Brak odpowiedzi na to pytanie.

Natychmiast po usunięciu ważnych plików na dysku twardym użytkownik powinien

Brak odpowiedzi na to pytanie.

Plik zajmuje 2KB. Jakie to jest?

Brak odpowiedzi na to pytanie.

Według specyfikacji JEDEC standardowe napięcie zasilania modułów RAM DDR3L o niskim napięciu wynosi

Brak odpowiedzi na to pytanie.

Jednym z narzędzi zabezpieczających system przed oprogramowaniem, które bez wiedzy użytkownika pozyskuje i wysyła jego autorowi dane osobowe, numery kart płatniczych, informacje o adresach stron WWW odwiedzanych przez użytkownika, hasła i używane adresy mailowe, jest program

Brak odpowiedzi na to pytanie.

Jaką maskę domyślną mają adresy IP klasy B?

Brak odpowiedzi na to pytanie.

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

Brak odpowiedzi na to pytanie.

Główną metodą ochrony sieci komputerowej przed zagrożeniem z zewnątrz jest zastosowanie

Brak odpowiedzi na to pytanie.

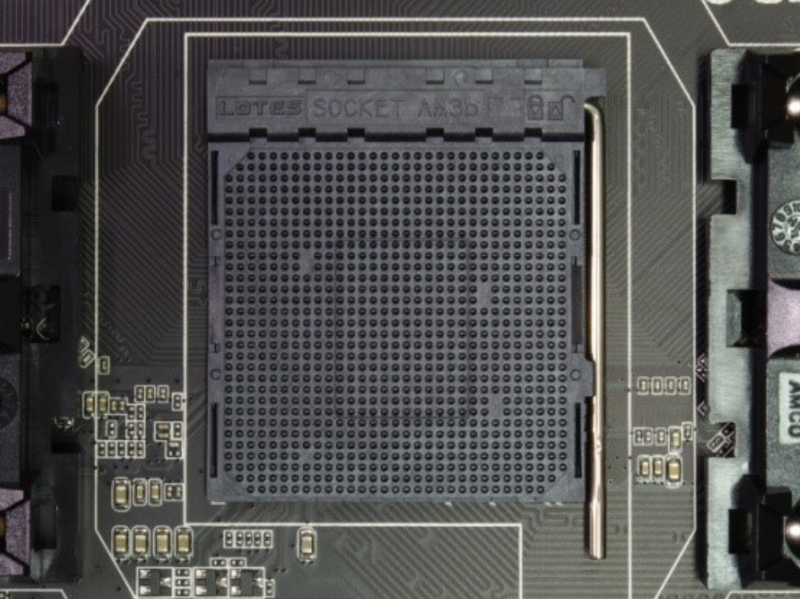

Na płycie głównej wyposażonej w gniazdo przedstawione na zdjęciu można zainstalować procesor

Brak odpowiedzi na to pytanie.

Czym charakteryzuje się technologia Hot swap?

Brak odpowiedzi na to pytanie.

W systemie Linux użycie polecenia passwd Ala spowoduje

Brak odpowiedzi na to pytanie.

Narzędziem służącym do tworzenia logicznych podziałów na dysku twardym w systemie GNU/Linux jest

Brak odpowiedzi na to pytanie.

Które z wymienionych oznaczeń wskazuje, że jest to kabel typu skrętka z podwójnym ekranowaniem?

Brak odpowiedzi na to pytanie.

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

Brak odpowiedzi na to pytanie.

Który z poniższych protokołów jest używany do bezpiecznego przesyłania danych w sieci?

Brak odpowiedzi na to pytanie.

Jeśli rozdzielczość myszy wynosi 200dpi, a monitor ma rozdzielczość Full HD, to aby przesunąć kursor wzdłuż ekranu, należy przesuń mysz o

Brak odpowiedzi na to pytanie.

Jakie polecenie w terminalu systemu operacyjnego Microsoft Windows umożliwi wyświetlenie szczegółów wszystkich zasobów udostępnionych na komputerze lokalnym?

Brak odpowiedzi na to pytanie.

Aby umożliwić diagnozę systemu operacyjnego Windows oraz utworzyć plik zawierający listę wszystkich zaczytywanych sterowników, należy uruchomić system w trybie

Brak odpowiedzi na to pytanie.