Pytanie 1

Niektóre systemy operacyjne są wielodostępne (multiuser). Systemy takie

public class Point {

public void Move(int x, int y) { ... }

public void Move(int x, int y, int z) { ... }

public void Move(Point newPt) { ... }

} |

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Niektóre systemy operacyjne są wielodostępne (multiuser). Systemy takie

public class Point {

public void Move(int x, int y) { ... }

public void Move(int x, int y, int z) { ... }

public void Move(Point newPt) { ... }

} |

Gdy w systemie operacyjnym komputera zainstaluje się program zwany Trojanem, co on spowoduje?

Przedstawiony fragment kodu źródłowego

Main() { }

Symbol graficzny instrukcji warunkowej posiada

Polecenie tracert to narzędzie diagnostyczne, które ustala

W pracy banków stosuje się złożony system informatyczny działający na bazie serwera

Ile kolorów może być reprezentowanych przez kolor zakodowany na 16 bitach?

Jaką informację niesie ze sobą jednostka dpi, która znajduje się w specyfikacjach skanerów i drukarek?

Jak należy oceniać krążenie krwi u osoby rażonej prądem elektrycznym, gdy stwierdzono, że poszkodowany jest nieprzytomny?

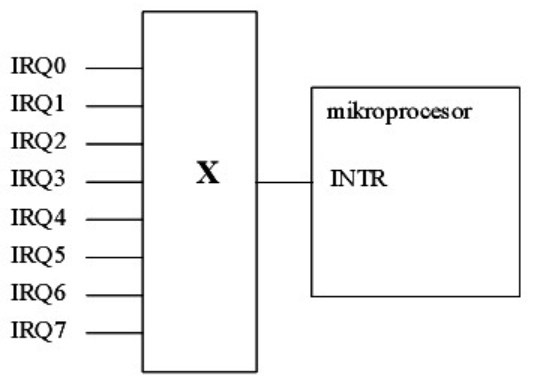

Na podstawie nazw sygnałów sterujących określ funkcję podzespołu komputera oznaczonego na rysunku symbolem X.

Jaką długość ma adres IP w wersji 4?

Gdy w komórce arkusza MS Excel zamiast cyfr wyświetlają się znaki ########, należy przede wszystkim zweryfikować, czy

W sekcji Zasoby karty graficznej określono jeden z zakresów pamięci dla tej karty, sięgający od AOOOOh do BFFFFh. Ta wartość odnosi się do obszaru pamięci zdefiniowanego przez adres fizyczny

Adres IP interfejsu sieciowego wynosi 192.0.0.17. Jak wygląda ten adres w systemie binarnym?

Po uruchomieniu komputera procedura POST wskazuje 512 MB RAM. Na karcie właściwości systemu operacyjnego Windows znajduje się informacja o 480 MB RAM. Co może być przyczyną tej rozbieżności?

Osoba korzystająca z sieci lokalnej powinna mieć możliwość dostępu do plików umieszczonych na serwerze sieciowym. W tym celu konieczne jest

Spośród kwerend funkcjonalnych w bazie danych ACCESS, która z nich nie jest kwerendą?

Podczas instalacji systemu operacyjnego Linux, konieczne jest wykorzystanie systemu plików

W tabeli przedstawiono parametry katalogowe czterech twardych dysków. Największą średnią szybkość odczytu danych zapewnia dysk

| Pojemność | 320 GB | 320 GB | 320 GB | 320 GB |

| Liczba talerzy | 2 | 3 | 2 | 2 |

| Liczba głowic | 4 | 6 | 4 | 4 |

| Prędkość obrotowa | 7200 obr./min | 7200 obr./min | 7200 obr./min | 7200 obr./min |

| Pamięć podręczna | 16 MB | 16 MB | 16 MB | 16 MB |

| Czas dostępu | 8.3 ms | 8.9 ms | 8.5 ms | 8.6 ms |

| Interfejs | SATA II | SATA II | SATA II | SATA II |

| Obsługa NCQ | TAK | NIE | TAK | TAK |

| Dysk | A | B | C | D |

W modelu OSI wszystkie elementy sieci, które są niezbędne do elektrycznego, optycznego oraz radiowego przesyłania i odbierania sygnałów, są określane przez warstwę

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Systemy zostały poprawnie zainstalowane z domyślnymi opcjami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Jakie narzędzie umożliwia uruchomienie pliku wykonywalnego, który został przygotowany dla innego systemu operacyjnego?

W przypadku dysku twardego, wartość współczynnika MTBF (Mean Time Between Failure) jest wyrażana w

Określ minimalną odległość pomiędzy oczami pracownika a ekranem monitora, która jest zgodna z normami BHP.

Podczas podłączenia działającej klawiatury do któregokolwiek z portów USB nie można uruchomić awaryjnego trybu bootowania systemu Windows. Jednak po starcie systemu w normalnym trybie, klawiatura funkcjonuje poprawnie. Co to sugeruje?

Przerywając aktywność na komputerze, możemy szybko wrócić do pracy dzięki wybraniu w systemie Windows opcji

Pokazanym na rysunku symbol graficzny oznacza złącze

Zgodnie z aktualnymi normami dotyczącymi organizacji pracy przy komputerze

W systemie operacyjnym Linux zapis /dev/sdb3 wskazuje na

Backdoor to aplikacje, które

W języku Pascal odpowiednikiem instrukcji wyboru switch z języka C jest

Przedstawiony kod programu został zapisany w języku

| public class main { public static void main (String args[]) { int a = 3, b = 4, c; c = a + b; System.out.println(c); } } |

Przed zainstalowaniem sterownika dla urządzenia peryferyjnego system Windows powinien weryfikować, czy dany sterownik ma podpis

Jaka jest wartość dziesiętna odpowiadająca liczbie 11110101(U2)?

Na jakich nośnikach danych najczęściej uszkodzenia powierzchni są przyczyną problemów?

Narzędzia dostosowywania oraz Unity Tweak Tool to aplikacje w systemie Linux przeznaczone do

Numer 10100 zapisany jest w systemie

Liczba (AB)16, gdy zostanie przeliczona na system dziesiętny, wynosi

Kabel sieciowy, który ma jeden wtyk wykonany według standardu 568A, a drugi według 568B, nazywany jest kablem

Aby wzbogacić możliwości przeglądarki internetowej, na przykład o funkcję VPN, konieczne jest zainstalowanie zewnętrznych bibliotek lub aplikacji zwanych