Pytanie 1

Która metoda tablicy w JavaScript dodaje nowy element na końcu tablicy?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Która metoda tablicy w JavaScript dodaje nowy element na końcu tablicy?

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

Jakie jest źródło błędu w podanym kodzie przez programistę?

class Dokument { public string nazwa; protected string autor; } // .... w kodzie funkcji main Dokument doc = new Dokument(); Console.WriteLine(doc.autor);

Jakie z wymienionych narzędzi służy do testowania aplikacji?

Które z poniższych narzędzi służy do analizy wydajności stron internetowych?

Który z wymienionych typów danych należy do typu logicznego?

Który z poniższych elementów nie jest związany z architekturą mikroserwisów?

Jakie są różnice między procesem kompilacji a interpretacją kodu?

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Jedną z zasad standardu WCAG 2.0 jest

Do form komunikacji werbalnej zalicza się

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'.

int zm1;

float zm2;

char zm3;

boolean zm4;

Wskaż poprawny pod względem składniowym kod dla formatu JSON, który jest używany do wymiany danych między backendem a frontendem aplikacji.

osoby: [ {imię: 'Anna', wiek: '31' }, {imię: 'Krzysztof', wiek: '25' } ] | "osoby": [ {"imię": "Anna", "wiek": 31 }, {"imię": "Krzysztof", "wiek": 25 } ] |

| Kod 1 | Kod 2 |

<osoby> <imie>Anna</imie> <wiek>31</wiek> <imie>Krzysztof</imie> <wiek>25</wiek> </osoby> | struct osoby { imie: {Anna}, wiek:{31}; imie: {Krzysztof}, wiek:{25} }; |

| Kod 3 | Kod 4 |

Jakie znaczenie ma framework w kontekście programowania?

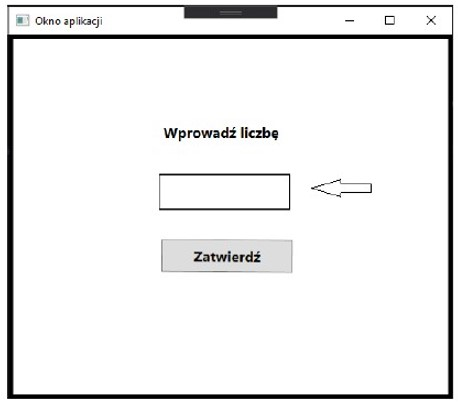

Z jakiego obiektu można skorzystać, aby stworzyć kontrolkę wskazaną strzałką na ilustracji?

Z analizy złożoności obliczeniowej różnych algorytmów sortowania na dużych zbiorach danych (przekraczających 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania

| sortowanie bąbelkowe | O(n²) |

| sortowanie przez wstawianie | O(n²) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n²) |

Jaki jest podstawowy okres ochrony autorskich praw majątkowych w krajach Unii Europejskiej?

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Jakie jest wyjście działania kompilatora?

Która z poniższych nie jest poprawną metodą HTTP?

Jakie są różnice między kompilatorem a interpretem?

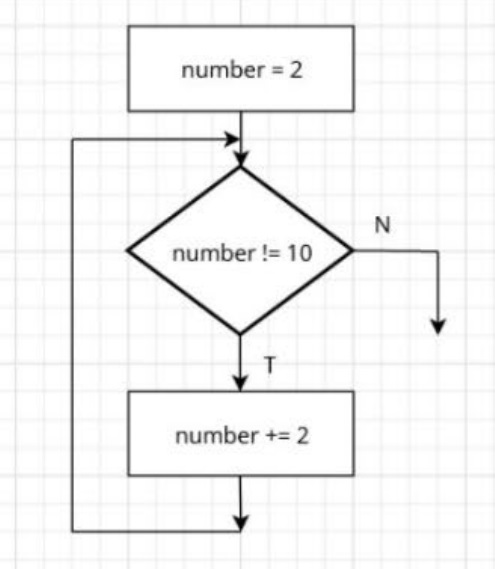

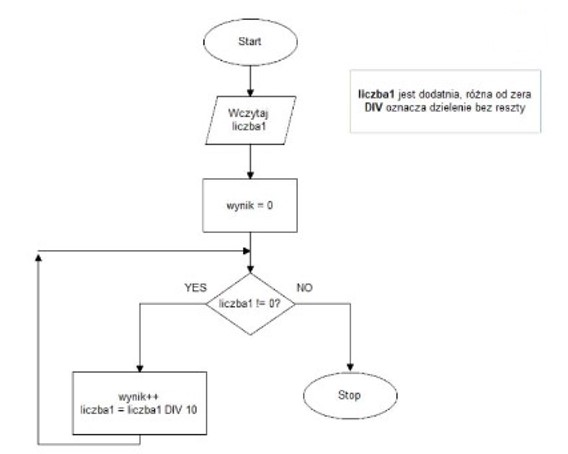

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Oznaczenie ochrony przeciwpożarowej przedstawione na symbolu wskazuje na

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

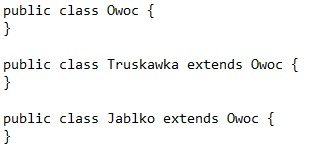

W zaprezentowanym kodzie ukazano jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

public class Owoc { } public class Truskawka extends Owoc { } public class Jablko extends Owoc { }

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

Co oznacza termin 'hoisting' w JavaScript?

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólami, drętwieniem oraz zaburzeniami czucia w obszarze 1-3 palca dłoni jest

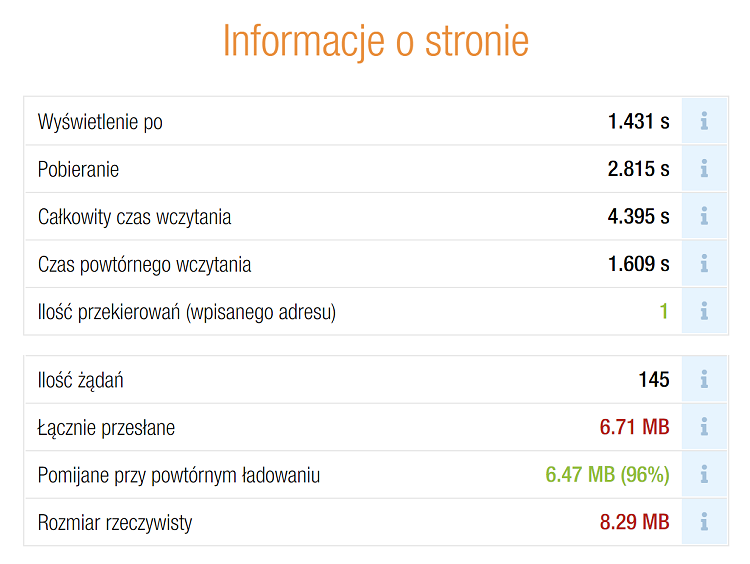

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Co to jest Docker?

Co oznacza skrót SOLID w programowaniu obiektowym?