Pytanie 1

Polecenie MySQL:

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;Przedstawione polecenie MySQL ma za zadanie

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Polecenie MySQL:

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;Przedstawione polecenie MySQL ma za zadanie

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Jednostka ppi (pixels per inch) odnosi się do rozdzielczości?

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

W MS SQL Server instrukcja RESTORE DATABASE jest używana do

Wskaż znacznik, który umożliwia zapis tekstu, który jest niepoprawny lub niewłaściwy, w formie przekreślonej?

Dostosowanie wyglądu strony dla konkretnego użytkownika i jego identyfikacja w serwisie są możliwe dzięki systemowi

Rozmiary ekranu w formacie 16:9 (zakładając, że piksel jest kwadratem) można osiągnąć przy rozdzielczości

Jakie jest oznaczenie typu stało-znakowego w SQL?

Jak można utworzyć kopię zapasową bazy danych MySQL?

Model, w którym wszystkie informacje są zgromadzone w jednej tabeli, określa się jako struktura prostych baz danych

Wynikiem realizacji kwerendy

SELECT sezon, SUM(liczba_dn) FROM rezerwacje GROUP BY sezon;na podstawie poniższej tabeli rezerwacje jest:

Dzięki poleceniu ALTER TABLE można

Jaka funkcja w PHP pozwala na wyświetlenie ciągu n znaków @?

function znaki($znak,$i++){Afunction znaki($i){Bfunction znaki($znak,$i++){Cfunction znaki($znak,$n){D |

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

Organizacja społeczna, która skupia pracowników i ma na celu nadzorowanie warunków pracy oraz ochronę ich praw i interesów zawodowych, to

Która z definicji CSS określa formatowanie nagłówka h1: tekst nadkreślony, z odstępami między wyrazami 10 px i czerwonym kolorem tekstu?

|

Które z poniższego oprogramowania nie jest zaliczane do systemów zarządzania treścią (CMS)?

W systemie MySQL trzeba użyć polecenia REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian jedynie w definicji struktury bazy danych. Odpowiednia komenda do odebrania tych uprawnień ma postać

Wskaż, jak wygląda komentarz wieloliniowy w języku PHP?

Wskaż styl CSS za pomocą którego został uzyskany przedstawiony efekt.

|

Jakie zagadnienie powinno być uwzględnione w dokumentacji użytkownika aplikacji?

Interpreter PHP zgłosi błąd i nie zrealizuje kodu, jeśli programista

Funkcja agregująca MIN w języku SQL ma na celu obliczenie

Która z reguł dotyczących sekcji w języku HTML jest poprawna?

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

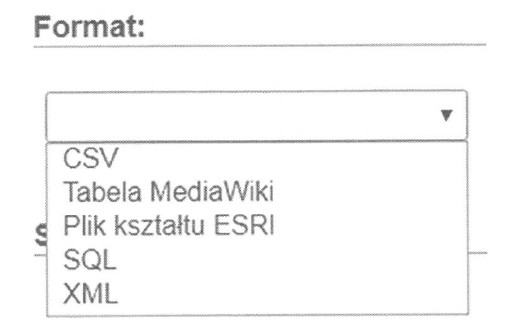

Na przedstawionym obrazie zobrazowano wybór formatu pliku do zaimportowania bazy danych. Który z formatów należy wybrać, jeśli dane zostały wyeksportowane z programu Excel i zapisane w formie tekstowej z użyciem przecinka do oddzielania wartości pól?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Aby obraz umieszczony za pomocą kodu HTML mógł być rozpoznawany przez programy wspierające osoby niewidome, konieczne jest określenie atrybutu

Posiadając tabelę zawierającą zwierzeta z kolumnami nazwa, gatunek, gromada, cechy, dlugosc_zycia, aby uzyskać listę nazw zwierząt, które żyją co najmniej 20 lat oraz należą do ssaków, należy wykonać zapytanie:

bool gotowe=true;

cout<<gotowe;

Jakie będzie wyjście w wyniku wykonania podanych poleceń?

Jednym z kluczowych identyfikatorów wpisu w bazie danych jest pole

Zaprezentowano poniżej obsługę

| if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono: " . $_COOKIE[$nazwa]; |

Atrybut NOT NULL kolumny jest konieczny w przypadku

Oprogramowaniem typowym do obróbki grafiki wektorowej jest

W bazie danych MySQL znajduje się tabela z programami komputerowymi, posiadająca kolumny: nazwa, producent, rokWydania. Jaką kwerendę SELECT należy zastosować, aby uzyskać listę wszystkich producentów, unikając powtórzeń?

Znacznik <s> w HTML generuje

Przemiana kodu źródłowego wykonanego przez programistę w zrozumiały dla maszyny kod maszynowy to

Jakie z poniższych stwierdzeń poprawnie opisuje zdefiniowaną tabelę?

CREATE TABLE dane (kolumna INTEGER(3));

Które z poniższych poleceń przywróci funkcjonalność uszkodzonej tabeli w SQL?