Pytanie 1

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Jakie jest zastosowanie maty antystatycznej oraz opaski podczas instalacji komponentu?

Na dysku należy umieścić 100 tysięcy oddzielnych plików, z których każdy ma rozmiar 2570 bajtów. W takim przypadku, zapisane pliki będą zajmować najmniej miejsca na dysku z jednostką alokacji wynoszącą

Interfejs, którego magistrala kończy się elementem przedstawionym na ilustracji, jest typowy dla

Jakie są wartości zakresu częstotliwości oraz maksymalnej prędkości przesyłu danych w standardzie 802.11g WiFi?

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN oznacza jej maksymalną przepustowość wynoszącą

Na ilustracji zaprezentowane jest urządzenie do

Jakim elementem sieci SIP jest telefon IP?

Na płycie głównej uszkodzona została zintegrowana karta sieciowa. Komputer nie ma możliwości uruchomienia systemu operacyjnego, ponieważ brakuje dysku twardego oraz napędów optycznych, a system operacyjny uruchamia się z lokalnej sieci. W celu odzyskania utraconej funkcjonalności należy zainstalować w komputerze

Ile urządzeń jest w stanie współpracować z portem IEEE1394?

Jak wiele adresów IP można wykorzystać do przypisania komputerom w sieci o adresie 192.168.100.0 z maską 255.255.255.0?

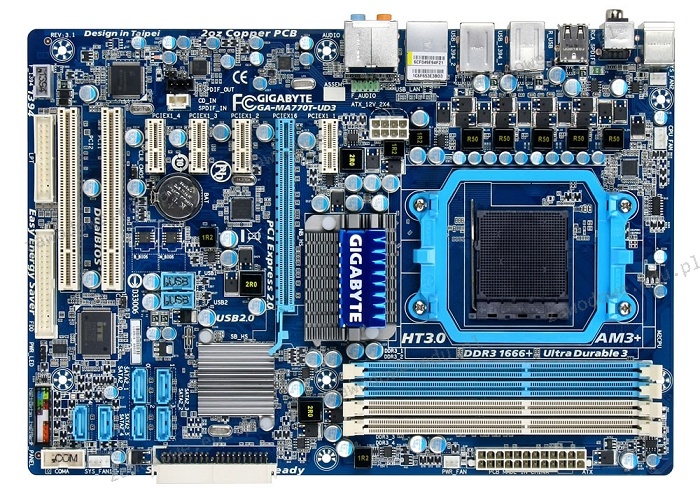

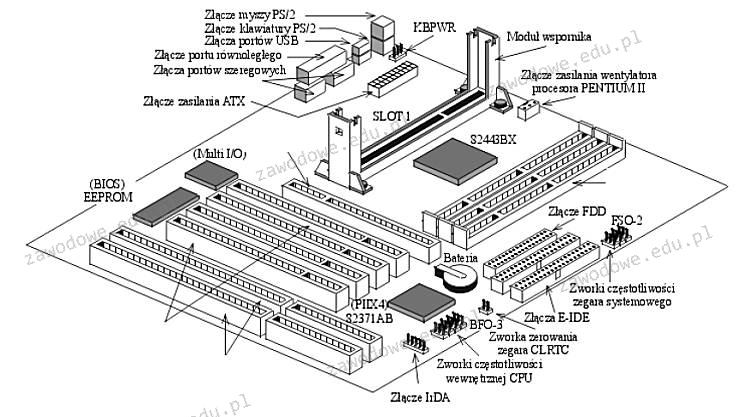

Do pokazanej na diagramie płyty głównej nie można podłączyć urządzenia, które korzysta z interfejsu

Które stwierdzenie odnoszące się do ruterów jest prawdziwe?

Jakie procesory można wykorzystać w zestawie komputerowym z płytą główną wyposażoną w gniazdo procesora typu Socket AM3?

Przynależność komputera do konkretnej wirtualnej sieci nie może być ustalona na podstawie

Jakie gniazdo w notebooku jest przeznaczone do podłączenia kamery cyfrowej przez interfejs i.Link?

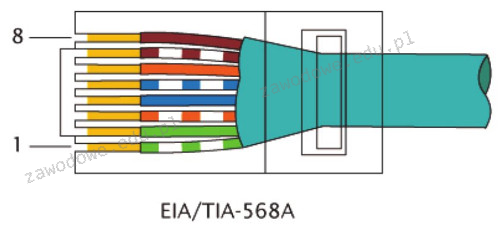

Jakim kolorem oznaczona jest izolacja żyły pierwszego pinu wtyku RJ45 w układzie połączeń T568A?

Ile minimalnie pamięci RAM powinien mieć komputer, aby możliwe było uruchomienie 32-bitowego systemu operacyjnego Windows 7 w trybie graficznym?

Która z wymienionych czynności konserwacyjnych związana jest wyłącznie z drukarką laserową?

Aby umożliwić wymianę informacji pomiędzy sieciami VLAN, wykorzystuje się

Jaki jest maksymalny promień zgięcia przy montażu kabla U/UTP kat 5e?

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

W standardzie Ethernet 100BaseTX do przesyłania danych używane są żyły kabla UTP podłączone do pinów

Jakie złącze jest przypisane do kategorii 7?

Czym jest NAS?

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

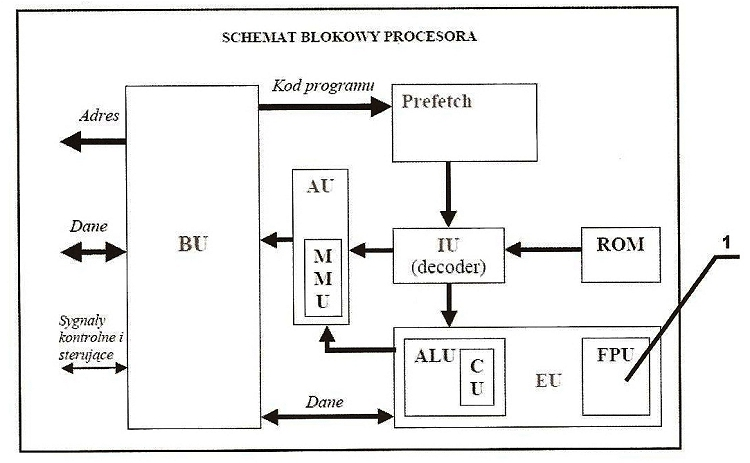

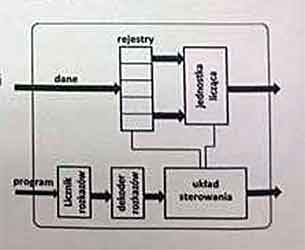

Element oznaczony numerem 1 w schemacie blokowym procesora pełni funkcję

Długi oraz dwa krótkie dźwięki sygnałowe BIOS POST od AMI i AWARD sygnalizują problem

Obudowa oraz wyświetlacz drukarki fotograficznej są mocno zabrudzone. Jakie środki należy zastosować, aby je oczyścić bez ryzyka uszkodzenia?

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Na rysunku ukazany jest diagram blokowy zasilacza

ACPI to akronim, który oznacza

Który z interfejsów można uznać za interfejs równoległy?

Rejestry widoczne na diagramie procesora mają rolę

Zgłoszona awaria ekranu laptopa może być wynikiem

Jakie z podanych urządzeń stanowi część jednostki centralnej?

Do czego służy nóż uderzeniowy?

Okablowanie strukturalne klasyfikuje się jako część infrastruktury

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien