Pytanie 1

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

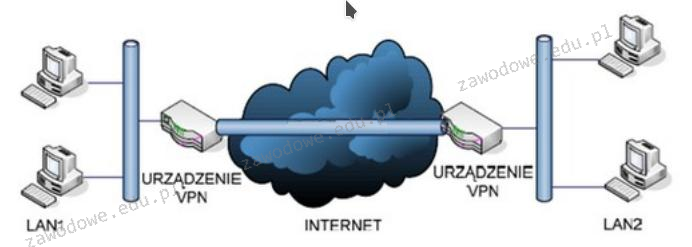

Schemat ilustruje zasadę funkcjonowania sieci VPN o nazwie

Aby utworzyć programową macierz RAID-1, potrzebne jest minimum

Która z macierzy RAID opiera się na replikacji dwóch lub więcej dysków twardych?

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

Minimalną wartość długości hasła użytkownika w systemie Windows można ustawić poprzez komendę

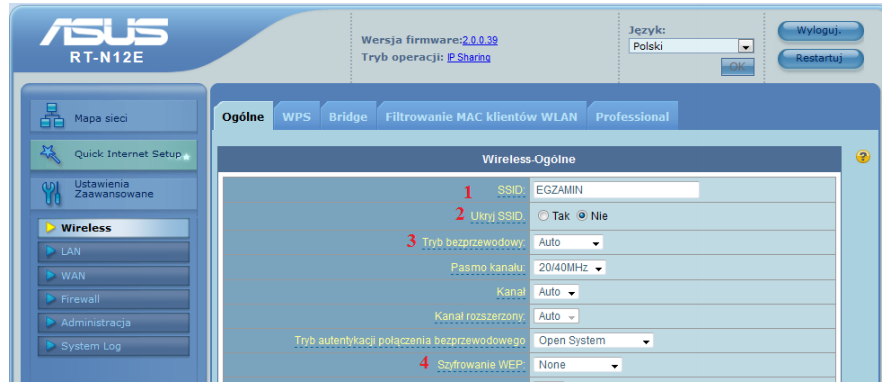

Aby zablokować widoczność identyfikatora sieci Wi-Fi, konieczne jest dokonanie zmian w ustawieniach rutera w sekcji oznaczonej numerem

W systemie Windows przypadkowo usunięto konto użytkownika, ale katalog domowy pozostał. Czy możliwe jest odzyskanie niezaszyfrowanych danych z katalogu domowego tego użytkownika?

Aby chronić sieć WiFi przed nieautoryzowanym dostępem, należy między innymi

Na rysunku przedstawiono konfigurację urządzenia WiFi. Wskaż, które z poniższych stwierdzeń dotyczących tej konfiguracji jest poprawne?

Główną metodą ochrony sieci komputerowej przed zewnętrznymi atakami jest wykorzystanie

W przypadku wpisania adresu HTTP w przeglądarkę internetową pojawia się błąd "403 Forbidden", co oznacza, że

Aby uniknąć uszkodzenia sprzętu podczas modernizacji komputera przenośnego polegającej na wymianie modułów pamięci RAM należy

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

Aby poprawić niezawodność i efektywność przesyłu danych na serwerze, należy

Administrator pragnie udostępnić w sieci folder c:\instrukcje tylko trzem użytkownikom z grupy Serwisanci. Jakie działanie powinien podjąć?

Jakim skrótem określa się połączenia typu punkt-punkt w ramach publicznej infrastruktury telekomunikacyjnej?

Wirus komputerowy to aplikacja, która

Po stwierdzeniu przypadkowego usunięcia ważnych danych na dysku twardym, aby odzyskać usunięte pliki, najlepiej

Bez zgody właściciela praw autorskich do oprogramowania jego legalny użytkownik, zgodnie z ustawą o prawie autorskim i prawach pokrewnych, co może zrobić?

Aby poprawić niezawodność oraz efektywność przesyłania danych na serwerze, należy

Zastosowanie programu firewall ma na celu ochronę

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

Bez uzyskania zgody właściciela praw autorskich do oprogramowania, jego legalny użytkownik, zgodnie z ustawą o prawie autorskim i prawach pokrewnych, co może uczynić?

Przy zmianach w rejestrze Windows w celu zapewnienia bezpieczeństwa należy najpierw

Który z protokołów umożliwia szyfrowanie połączenia?

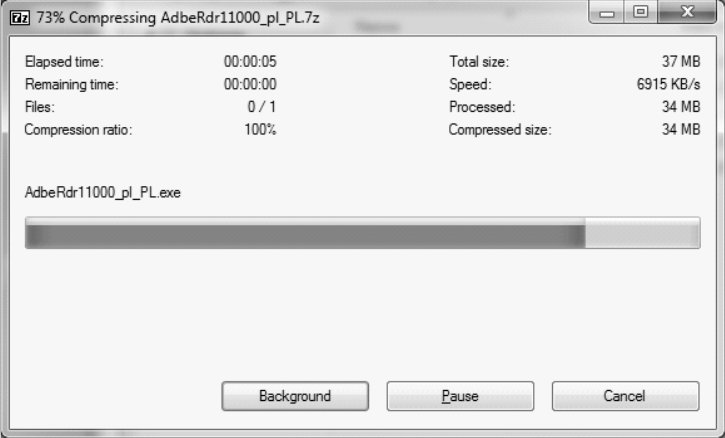

Zrzut ekranu ilustruje aplikację

Protokół stosowany w sieciach komputerowych do zarządzania zdalnym terminalem w modelu klient-serwer, który nie gwarantuje bezpieczeństwa przekazywanych danych i funkcjonuje tylko w formacie tekstowym, to

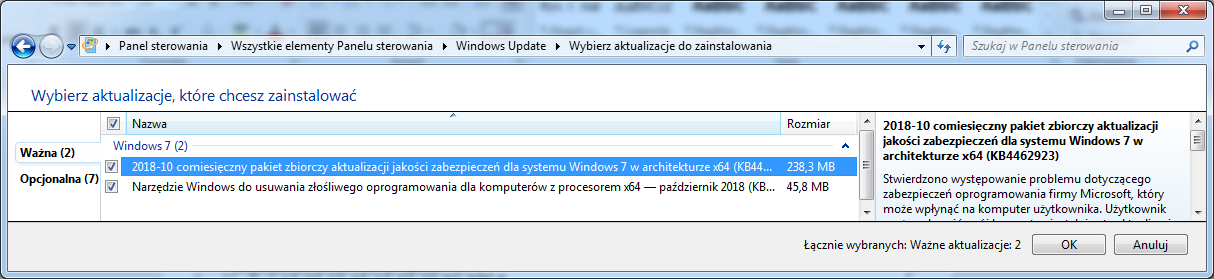

Głównie które aktualizacje zostaną zainstalowane po kliknięciu na przycisk OK prezentowany na zrzucie ekranu?

Zewnętrzny dysk 3,5 cala o pojemności 5 TB, przeznaczony do archiwizacji lub tworzenia kopii zapasowych, dysponuje obudową z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinno się użyć do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

Na dołączonym obrazku ukazano proces

Na którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

Dane z twardego dysku HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

Możliwość odzyskania listy kontaktów z telefonu komórkowego działającego na systemie Android występuje, gdy użytkownik wcześniej przeprowadził synchronizację danych urządzenia z Google Drive przy użyciu

Aby zabezpieczyć komputery w lokalnej sieci przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie