Pytanie 1

Jaką klasę reprezentuje adres IPv4 w postaci binarnej 00101000 11000000 00000000 00000001?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Jaką klasę reprezentuje adres IPv4 w postaci binarnej 00101000 11000000 00000000 00000001?

Urządzenie warstwy dystrybucji, które umożliwia komunikację pomiędzy różnymi sieciami, to

Jakiego protokołu używa warstwa aplikacji w modelu TCP/IP?

AppLocker to funkcjonalność dostępna w systemach Windows Server, która umożliwia

Diagnozowanie uszkodzonych komponentów komputera przez sprawdzenie stanu wyjściowego układu cyfrowego umożliwia

Jaką minimalną ilość pamięci RAM powinien posiadać komputer, aby możliwe było zainstalowanie 32-bitowego systemu operacyjnego Windows 7 i praca w trybie graficznym?

Które z poniższych kont nie jest wbudowane w system Windows XP?

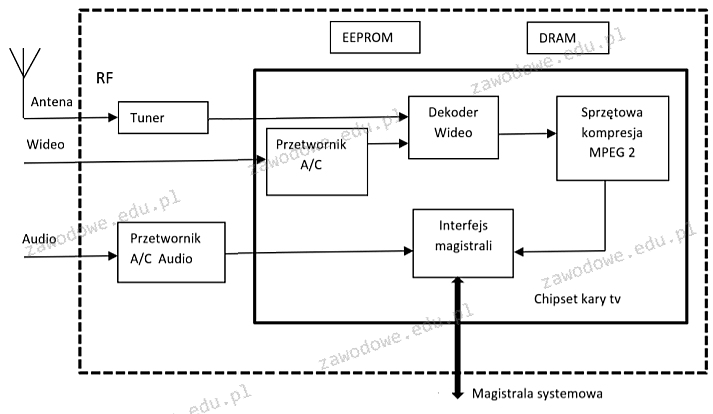

Na ilustracji zaprezentowano schemat blokowy karty

Jaką maksymalną prędkość transferu danych pozwala osiągnąć interfejs USB 3.0?

Grupa protokołów, która charakteryzuje się wspólną metodą szyfrowania, to

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Transmisja w standardzie 100Base-T korzysta z kabli skrętkowych, które mają

Adres IP 192.168.2.0/24 został podzielony na cztery mniejsze podsieci. Jaką maskę mają te nowe podsieci?

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji protokołów TCP/IP lub innych przesyłanych lub odbieranych w sieci komputerowej, do której jest podłączony komputer użytkownika?

W systemie Windows harmonogram zadań umożliwia przydzielenie

Jakie napięcie jest obniżane z 230 V w zasilaczu komputerowym w standardzie ATX dla różnych podzespołów komputera?

W jakiej topologii sieci komputerowej każdy węzeł ma bezpośrednie połączenie z każdym innym węzłem?

Chusteczki nasączone substancją o właściwościach antystatycznych służą do czyszczenia

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

Programem służącym do archiwizacji danych w systemie Linux jest

Narzędziem wiersza poleceń w systemie Windows, umożliwiającym zamianę tablicy partycji GPT na MBR, jest program

Wykonanie polecenia net use Z:192.168.20.2data /delete spowoduje?

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

Każdy następny router IP na drodze pakietu

Jak nazywa się standard podstawki procesora bez nóżek?

W systemie operacyjnym pojawił się problem z driverem TWAIN, który może uniemożliwiać prawidłowe funkcjonowanie

Która z usług odnosi się do centralnego zarządzania tożsamościami, uprawnieniami oraz obiektami w sieci?

Który z standardów korzysta z częstotliwości 5 GHz?

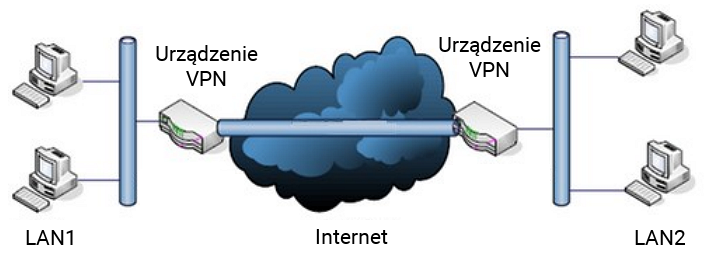

Schemat ilustruje sposób funkcjonowania sieci VPN noszącej nazwę

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

Obudowa oraz wyświetlacz drukarki fotograficznej są bardzo zabrudzone. W celu ich oczyszczenia, należy zastosować

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Mimo to po uruchomieniu systemu w standardowym trybie klawiatura funkcjonuje prawidłowo. Co to oznacza?

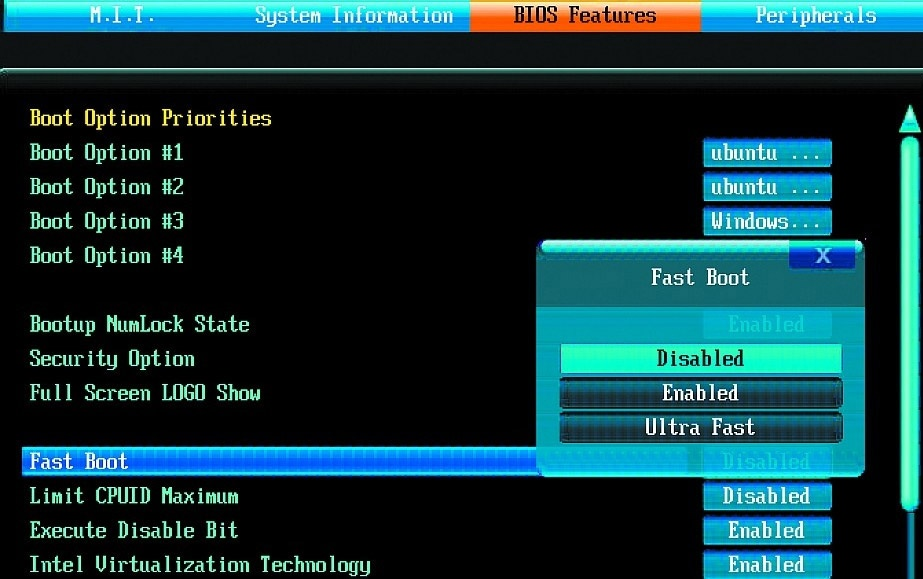

Co spowoduje zmiana opcji Fast Boot na wartość Enabledw konfiguracji BIOS przedstawionej na ilustracji?

W jednostce ALU do rejestru akumulatora wprowadzono liczbę dziesiętną 600. Jak wygląda jej reprezentacja w systemie binarnym?

Do przechowywania fragmentów dużych plików programów i danych, które nie mieszczą się w pamięci, wykorzystuje się

Aby stworzyć bezpieczny wirtualny tunel pomiędzy dwoma komputerami korzystającymi z Internetu, należy użyć technologii

Jakie urządzenie jest kluczowe dla połączenia pięciu komputerów w sieci o strukturze gwiazdy?

Ile bitów zawiera adres MAC karty sieciowej?

Symbol przedstawiony na ilustracji oznacza produkt