Pytanie 1

Do jakiego pomiaru wykorzystywany jest watomierz?

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Do jakiego pomiaru wykorzystywany jest watomierz?

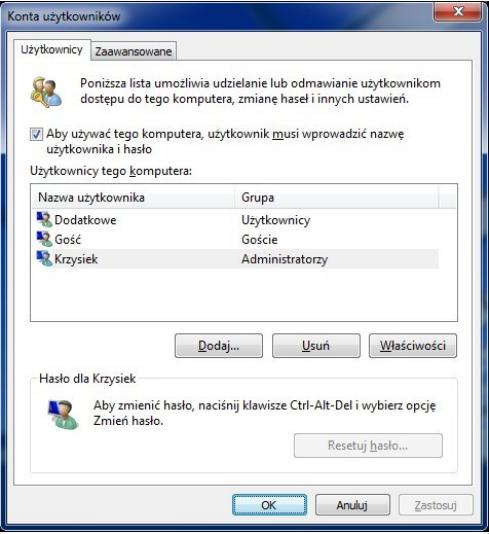

Aby aktywować zaprezentowane narzędzie systemu Windows, konieczne jest użycie komendy

Procesory AMD z gniazdem AM2+ będą prawidłowo funkcjonować na płycie głównej, która ma podstawkę socket

Wtyczka zasilająca SATA ma uszkodzony żółty przewód. Jakie to niesie za sobą konsekwencje dla napięcia na złączu?

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, zwane morą. Jaką funkcję skanera należy zastosować, aby pozbyć się mory?

W systemie Linux wykonanie polecenia chmod 321 start spowoduje przyznanie następujących uprawnień plikowi start:

Recykling można zdefiniować jako

Funkcja diff w systemie Linux pozwala na

Jak będzie wyglądać liczba 29A16 w systemie binarnym?

Na początku procesu uruchamiania sprzętowego komputera, wykonywany jest test

Jakie są korzyści płynące z użycia systemu plików NTFS?

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Jaką liczbę adresów IP należy wykorzystać, aby 4 komputery podłączone do switcha mogły się swobodnie komunikować?

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

Która norma w Polsce definiuje zasady dotyczące okablowania strukturalnego?

Jakie elementy wspierają okablowanie pionowe w sieci LAN?

Które polecenie w systemie Windows Server 2008 pozwala na przekształcenie serwera w kontroler domeny?

Aby umożliwić jedynie wybranym urządzeniom dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

W systemach Microsoft Windows komenda netstat -a pokazuje

Jaki protokół do obsługi poczty elektronicznej pozwala na przykład na przechowywanie odebranych e-maili na serwerze, zarządzanie różnymi folderami, usuwanie wiadomości oraz przenoszenie ich pomiędzy folderami?

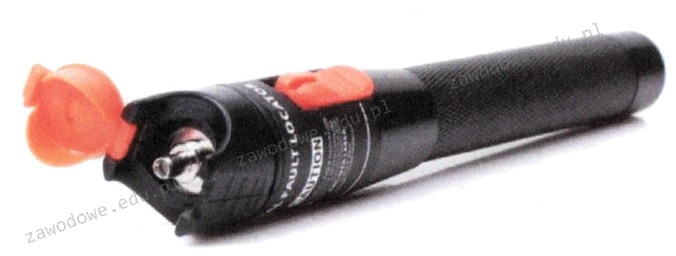

Zaprezentowane narzędzie jest wykorzystywane do

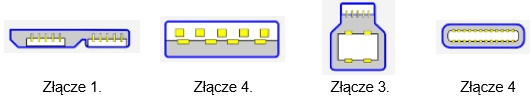

Na ilustracji pokazano interfejs w komputerze dedykowany do podłączenia

Symbol zaprezentowany powyżej, używany w dokumentacji technicznej, wskazuje na

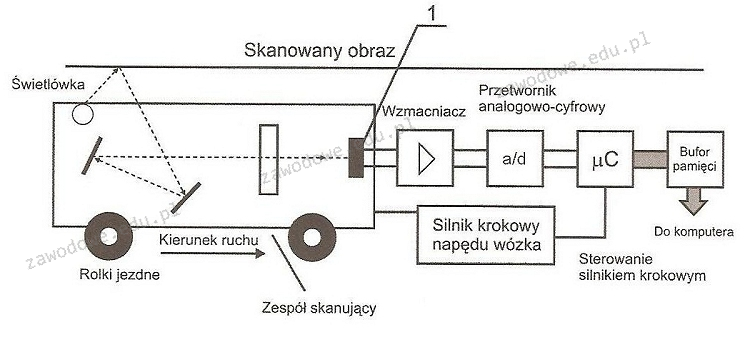

Na diagramie działania skanera, element oznaczony numerem 1 odpowiada za

Jaki system operacyjny funkcjonuje w trybie tekstowym i umożliwia uruchomienie środowiska graficznego KDE?

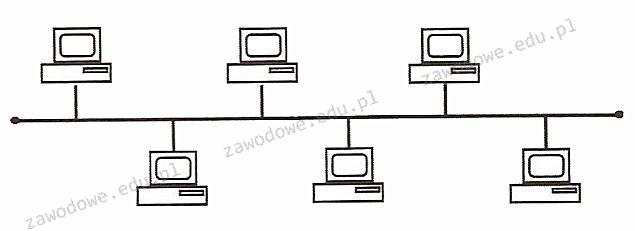

Na ilustracji ukazano sieć o układzie

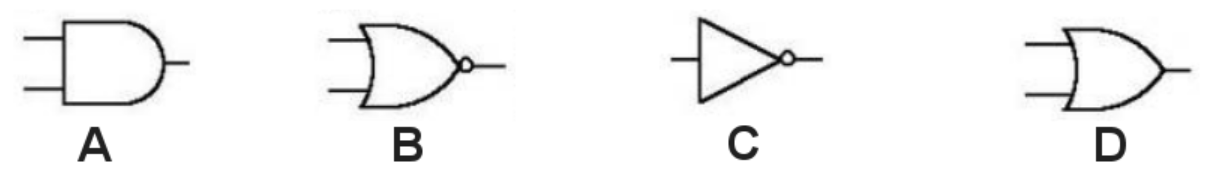

Wskaż ilustrację, która przedstawia symbol bramki logicznej NOT?

Do jakiej warstwy modelu ISO/OSI odnosi się segmentacja danych, komunikacja w trybie połączeniowym przy użyciu protokołu TCP oraz komunikacja w trybie bezpołączeniowym z protokołem UDP?

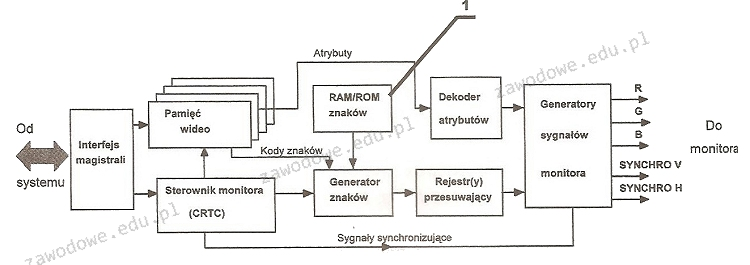

Element oznaczony cyfrą 1 na diagramie blokowym karty graficznej?

Aby zabezpieczyć system przed atakami typu phishing, nie zaleca się

Wskaż nośnik, który w sieciach komputerowych umożliwia najszybszą wymianę danych?

Administrator pragnie udostępnić w sieci folder C:instrukcje trzem użytkownikom z grupy Serwisanci. Jakie rozwiązanie powinien wybrać?

Jak brzmi nazwa klucza rejestru w systemie Windows, w którym zapisane są relacje między typami plików a aplikacjami, które je obsługują?

Jakość skanowania można poprawić poprzez zmianę

W jakim trybie pracy znajduje się system Linux, kiedy osiągalny jest tylko minimalny zestaw funkcji systemowych, często używany do napraw?

Watomierz jest stosowany do pomiaru

Materiałem eksploatacyjnym, stosowanym w rzutniku multimedialnym, jest

Jaka jest nominalna moc wyjściowa (ciągła) zasilacza o parametrach zapisanych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336W | 3,6 W | 12,5 W |

Wskaż kształt złącza USB typu C.