Pytanie 1

W relacyjnych systemach baz danych, gdy dwie tabele są powiązane przez ich klucze główne, mamy do czynienia z relacją

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

W relacyjnych systemach baz danych, gdy dwie tabele są powiązane przez ich klucze główne, mamy do czynienia z relacją

Jakie parametry powinny być ustawione w funkcji biblioteki mysqli, aby umożliwić połączenie z serwerem oraz bazą danych?

| mysqli_connect($a, $b, $c, $d) or die('Brak połączenia z serwerem MySQL.'); |

O obiekcie przedstawionym w JavaScript można powiedzieć, że posiada

| var obiekt1 = { x: 0, y: 0, wsp: function() { [...] } } |

W jakim przypadku w JavaScript warunek jest spełniony, jeśli zmienna x przyjmuje wartość

| if ((!isNaN(x)) && (x > 0)) |

Który z frameworków stworzono dla języka skryptowego PHP?

Polecenie serwera MySQL postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'sprawi, że użytkownikowi tKowal zostaną

Zarządzanie procesem przekształcania kodu źródłowego stworzonego przez programistę na kod maszynowy, który jest zrozumiały dla komputera, nosi nazwę

Baza danych księgarni ma tabelę ksiazki z polami: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Jak utworzyć raport dotyczący sprzedanych książek, który zawiera tytuły oraz nazwiska autorów?

Po uruchomieniu poniższego kodu PHP na ekranie ukaże się bieżąca data w formacie:

echo date("Y-m");

Aby stworzyć relację jeden do wielu, w tabeli po stronie wiele, co należy zdefiniować?

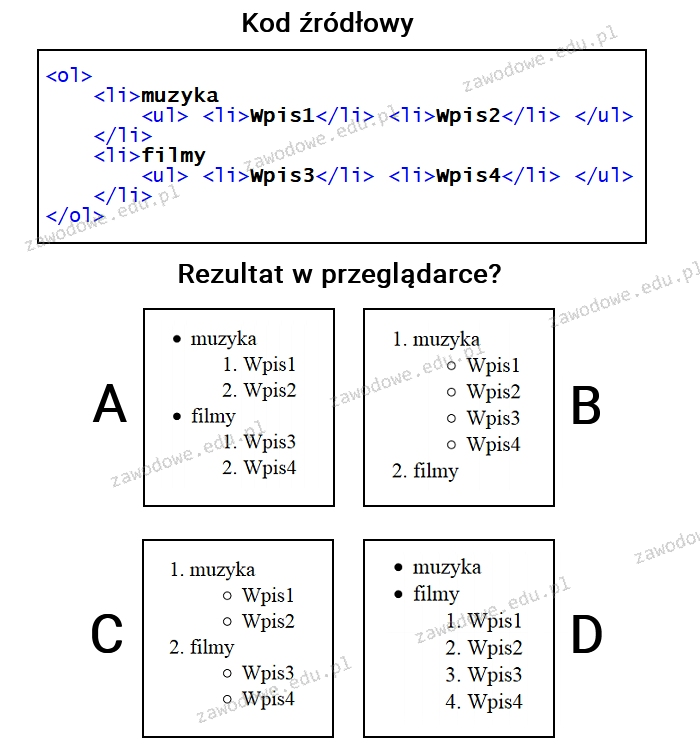

Która z list jest interpretacją pokazanego kodu?

Jaki jest cel funkcji napisanej w PHP?

| $zapytanie = mysql_query("SELECT * FROM napisy"); |

Jaki selektor stylizuje akapity tekstu z klasą tekst oraz element blokowy z identyfikatorem obrazki?

Delegacja domeny to

Jaką formę przybierze data po wykonaniu poniższego kodu PHP?

| <?php echo date('l, dS F Y'); ?> |

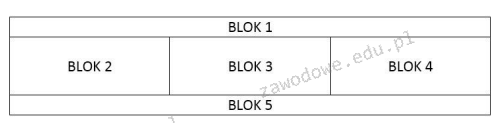

Na ilustracji zaprezentowano koncepcję układu bloków strony internetowej. Przyjmując, że bloki są realizowane za pomocą znaczników sekcji, a szerokość jest określona tylko dla bloków 2, 3 oraz 4, ich stylowanie powinno uwzględniać właściwość

W systemie PHP złożono zapytanie SELECT do bazy przy pomocy funkcji mysqli_query. Jaką funkcję powinien wykorzystać użytkownik, aby ustalić liczbę rekordów, które zwróciło to zapytanie?

Ustanowienie klucza obcego jest konieczne do stworzenia

W kodzie HTML kolor biały można reprezentować przy użyciu wartości

Który efekt został zaprezentowany na filmie?

Użycie standardu ISO-8859-2 ma na celu zapewnienie prawidłowego wyświetlania

Po wykonaniu przedstawionego poniżej polecenia SQL użytkownik Ela będzie mógł

| GRANT SELECT, INSERT, UPDATE, DELETE ON baza1.tab1 TO 'Ela'@'localhost'; |

Aby przekształcić obraz w formacie PNG tak, by jego tło stało się przezroczyste, wymagane jest

Błędy w interpretacji kodu PHP są rejestrowane

Aby uzyskać rezultaty działania skryptu napisanego w języku PHP, który jest częścią strony WWW, musi on być

Jakie technologie są konieczne do uruchomienia systemu CMS Joomla!?

W języku C do przedstawiania liczb zmiennoprzecinkowych używa się typu

W dokumentacji CMS WordPress znajduje się zdanie:

"Enable comments for this post"

Co oznacza to zdanie?

Aby wykonać usunięcie tabeli, należy użyć kwerendy

Którego związku selektorów CSS należy użyć w miejscu znaków zapytania, aby zdefiniowany styl został zastosowany tylko do tekstu „paragrafie”?

<!DOCTYPE html>

<html>

<head>

<style>

???{letter-spacing: 10px; color: red;}

</style>

</head>

<body>

<p>Styl <b>tekstu</b> w pierwszym <i>paragrafie</i></p>

</body>

</html>

Kwerenda umożliwiająca wprowadzenie zmian w wielu rekordach lub przeniesienie ich za pomocą jednej operacji nosi nazwę kwerendy

SELECT AVGcena) FROM usługi; Celem użycia funkcji agregującej AVG w tym zapytaniu jest

Dla tablicy n-elementowej o nazwie t[n], algorytm, zapisany w formie kroków, ma za zadanie obliczenie sumy

Jakie polecenie należy zastosować, aby w trakcie tworzenia tabeli dodać klucz obcy obejmujący wiele kolumn?

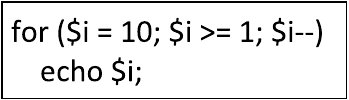

Rezultatem działania zamieszczonej pętli napisanej w języku PHP jest wypisanie następujących liczb

Rozmycie Gaussa, wygładzanie oraz szum RGB to funkcje wykorzystywane w programach do obróbki

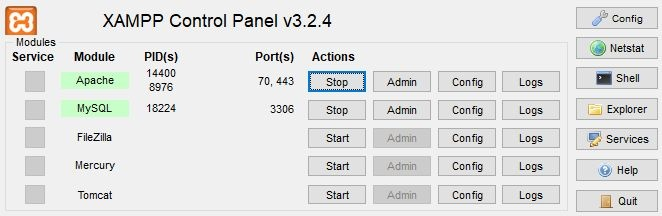

Na ilustracji przedstawiono konfigurację serwera Apache dla środowiska XAMPP. Pod jakim lokalnym adresem jest on dostępny?

Jaki wynik wyświetli poniższy fragment kodu JavaScript?

| x='Powodzenia na egzaminie'; z=x.substring(3,9); y=z.substring(2,4); document.write(y); |

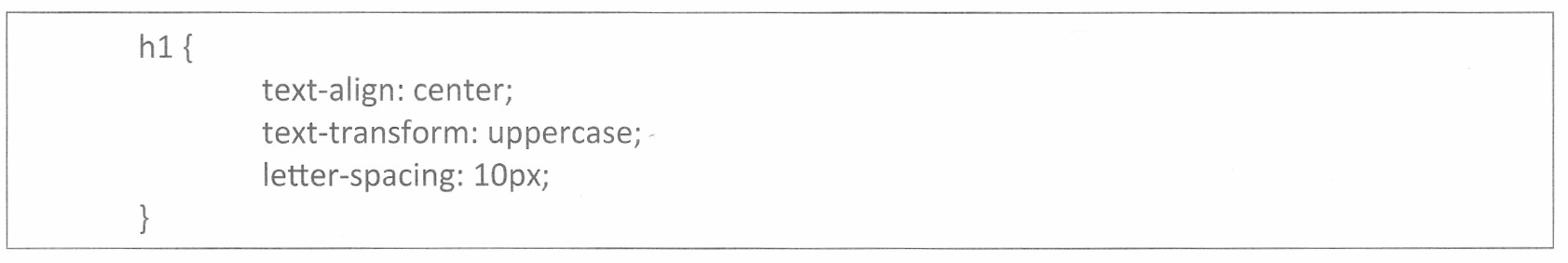

Zdefiniowany styl CSS spowoduje, że nagłówki pierwszego poziomu będą

Wykonano następującą kwerendę na tabeli Pracownicy:

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |