Pytanie 1

Polecenie dsadd służy do

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Polecenie dsadd służy do

Który z programów został przedstawiony poniżej?

To najnowsza wersja klienta działającego na różnych platformach, cenionego na całym świecie przez użytkowników, serwera wirtualnej sieci prywatnej, umożliwiającego utworzenie połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie przy użyciu kluczy, a także certyfikatów, nazwy użytkownika oraz hasła, a w wersji dla Windows dodatkowo oferującego karty.

Który z poniższych zapisów określa folder noszący nazwę dane, który jest udostępniony na dysku sieciowym urządzenia o nazwie serwer1?

W biurze należy zamontować 5 podwójnych gniazd abonenckich. Średnia odległość od gniazda abonenckiego do lokalnego punktu dystrybucyjnego wynosi 10 m. Jaki będzie szacunkowy koszt nabycia kabla UTP kategorii 5e, przeznaczonego do budowy sieci lokalnej, jeśli cena brutto 1 m kabla UTP kategorii 5e to 1,60 zł?

Urządzenie warstwy dystrybucji, które odpowiada za połączenie odrębnych sieci oraz zarządzanie przepływem danych między nimi, nazywane jest

Jaki prefiks jest używany w adresie autokonfiguracji IPv6 w sieci LAN?

Jakie medium transmisyjne powinno się zastosować do połączenia urządzeń sieciowych oddalonych o 110 m w pomieszczeniach, gdzie występują zakłócenia EMI?

Zastosowanie połączenia typu trunk między dwoma przełącznikami umożliwia

Jakie są właściwe przewody w wtyku RJ-45 według standardu TIA/EIA-568 dla konfiguracji typu T568B?

Podaj domyślny port, który służy do przesyłania poleceń w serwisie FTP.

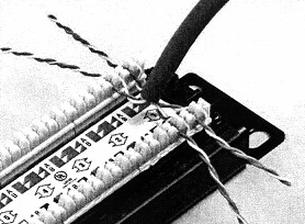

Na rysunku przedstawiono patchpanel - nieekranowany panel krosowy kategorii 5E, wyposażony w złącza szczelinowe typu LSA. Do montażu (zaszywania) kabli w złącza szczelinowe należy użyć

Użycie na komputerze z systemem Windows poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwia weryfikację działania usługi w sieci

Od momentu wprowadzenia Windows Server 2008, zakupując konkretną edycję systemu operacyjnego, nabywca otrzymuje prawo do zainstalowania określonej liczby kopii w środowisku fizycznym oraz wirtualnym. Która wersja tego systemu umożliwia nieograniczone instalacje wirtualne serwera?

W strukturze hierarchicznej sieci komputery należące do użytkowników znajdują się w warstwie

Które z urządzeń służy do testowania okablowania UTP?

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

Podstawowy protokół wykorzystywany do określenia ścieżki i przesyłania pakietów danych w sieci komputerowej to

Jaką prędkość transmisji określa standard Ethernet IEEE 802.3z?

W systemie Windows narzędzie do zarządzania skryptami wiersza poleceń, które pozwala na przeglądanie lub zmianę konfiguracji sieciowej komputera, który jest włączony, to

Kontrola pasma (ang. bandwidth control) w przełączniku to funkcjonalność

Firma Dyn, której serwery DNS zostały poddane atakowi, potwierdziła, że część incydentu …. miała miejsce z wykorzystaniem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników oraz kontrolerów, nazywany ogólnie „Internetem rzeczy”, został wykorzystany przez przestępców jako botnet – sieć maszyn-zombie. Dotychczas rolę tę w większości pełniły głównie komputery. Cytat ten opisuje atak typu

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

Jakim skrótem oznacza się zbiór zasad filtrujących dane w sieci?

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

Który z poniższych dokumentów nie wchodzi w skład dokumentacji powykonawczej lokalnej sieci komputerowej?

Użytkownik domeny podczas logowania widzi komunikat przedstawiony na rysunku, co oznacza, że użytkownik nie ma

Zalogowano się przy użyciu profilu tymczasowego. Nie masz dostępu do swoich plików, a pliki tworzone w ramach tego profilu zostaną usunięte po wylogowaniu. Aby rozwiązać ten problem, wyloguj się i zaloguj się później. 08:19 |

Domyślnie dostęp anonimowy do zasobów serwera FTP pozwala na

W systemie Linux BIND funkcjonuje jako serwer

W której części edytora lokalnych zasad grupy w systemie Windows można ustawić politykę haseł?

Który z podanych adresów IP można uznać za prywatny?

Zgodnie z normą EN-50173, klasa D skrętki komputerowej obejmuje zastosowania wykorzystujące zakres częstotliwości

Najbardziej efektywnym sposobem dodania skrótu do danego programu na pulpitach wszystkich użytkowników w domenie jest

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

Która z par: protokół – odpowiednia warstwa, w której funkcjonuje dany protokół, jest właściwie zestawiona zgodnie z modelem TCP/IP?

Internet Relay Chat (IRC) to protokół wykorzystywany do

Przechwycone przez program Wireshark komunikaty, które zostały przedstawione na rysunku należą do protokołu

Queries> www.cke.edu.pl: type A, class IN |

Answers> www.cke.edu.pl: type A, class IN, addr 194.54.27.143 |

Która forma licencjonowania nie pozwala na korzystanie z programu bez opłat?

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Na zrzucie ekranowym jest przedstawiona konfiguracja zasad haseł w zasadach grup systemu Windows.

Która z opcji zostanie wdrożona w tej konfiguracji?