Pytanie 1

Ile maksymalnie kanałów z dostępnego pasma kanałów w standardzie 802.11b może być używanych w Polsce?

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Ile maksymalnie kanałów z dostępnego pasma kanałów w standardzie 802.11b może być używanych w Polsce?

Aby stworzyć las w strukturze AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Które zestawienie: urządzenie - funkcja, którą pełni, jest niepoprawne?

Jakim materiałem eksploatacyjnym dysponuje ploter solwentowy?

Urządzenie warstwy dystrybucji, które realizuje połączenie pomiędzy różnymi sieciami oraz kontroluje przepływ informacji między nimi, nazywane jest

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w projektowanej sieci komputerowej, co należy zastosować?

Aby zrealizować alternatywę logiczną z negacją, konieczne jest zastosowanie funktora

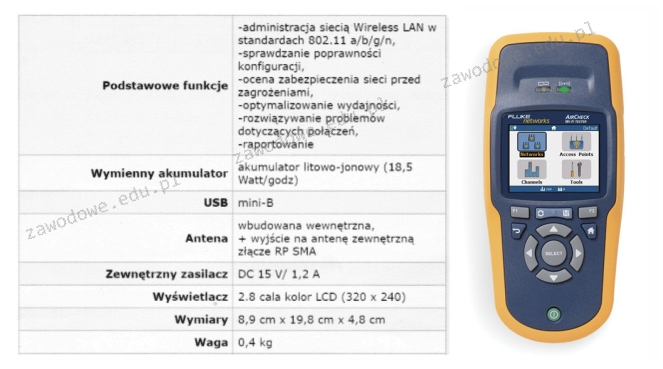

Jakie urządzenie diagnostyczne zostało zaprezentowane na ilustracji oraz opisane w specyfikacji zawartej w tabeli?

Wykonanie polecenia net use Z:192.168.20.2data /delete spowoduje?

Podane dane katalogowe odnoszą się do routera z wbudowaną pamięcią masową

| CPU | AtherosAR7161 680MHz |

| Memory | 32MB DDR SDRAM onboard memory |

| Boot loader | RouterBOOT |

| Data storage | 64MB onboard NAND memory chip |

| Ethernet | One 10/100 Mbit/s Fast Ethernet port with Auto-MDI/X |

| miniPCI | One MiniPCI Type IIIA/IIIB slot One MiniPCIe slot for 3G modem only (onboard SIM connector) |

| Wireless | Built in AR2417 802. 11 b/g wireless, 1x MMCX connector |

| Expansion | One USB 2.0 ports (without powering, needs power adapter, available separately) |

| Serial port | One DB9 RS232C asynchronous serial port |

| LEDs | Power, NAND activity, 5 user LEDs |

| Power options | Power over Ethernet: 10..28V DC (except power over datalines). Power jack: 10..28V DC. Includes voltage monitor |

| Dimensions | 105 mm x 105 mm, Weight: 82 g |

| Power consumption | Up to 5W with wireless at full activity |

| Operating System | MikroTik RouterOS v3, Level4 license |

Komputer K1 jest podłączony do interfejsu G0 routera, a komputer K2 do interfejsu G1 tego samego routera. Na podstawie przedstawionej w tabeli adresacji ustal prawidłowy adres bramy komputera K2.

Interfejs Adres IP Maska

G0 172.16.0.1 255.255.0.0

G1 192.168.0.1 255.255.255.0

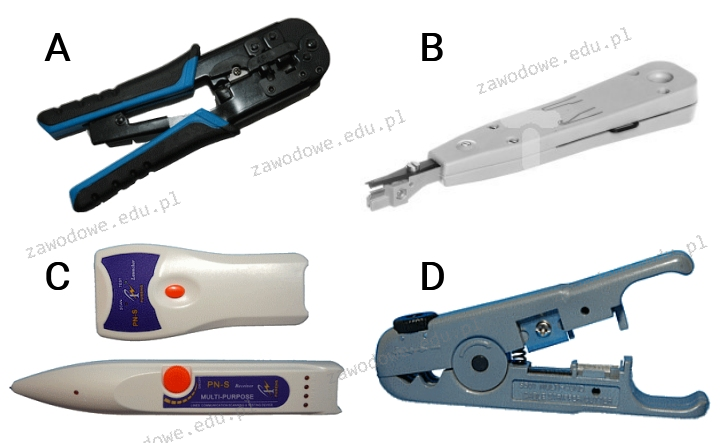

Jakie urządzenie jest używane do mocowania pojedynczych żył kabla miedzianego w złączach?

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

Jakie typy połączeń z Internetem mogą być współdzielone w sieci lokalnej?

Jaki jest główny cel stosowania maski podsieci?

Zasilacz UPS o mocy rzeczywistej 480 W nie jest przeznaczony do podłączenia

Jaką technologię wykorzystuje się do uzyskania dostępu do Internetu oraz odbioru kanałów telewizyjnych w formie cyfrowej?

W architekturze sieci lokalnych opartej na modelu klient - serwer

Ile hostów można zaadresować w podsieci z maską 255.255.255.248?

W sieci komputerowej działającej pod systemem Linux do udostępniania drukarek można zastosować serwer

Który z protokołów NIE jest używany do ustawiania wirtualnej sieci prywatnej?

Jakie gniazdo w notebooku jest przeznaczone do podłączenia kamery cyfrowej przez interfejs i.Link?

Która z poniższych liczb w systemie dziesiętnym poprawnie przedstawia liczbę 101111112?

Aby prawidłowo uzupełnić składnię przedstawionego polecenia, które udostępnia folder 'Dane' pod nazwą 'test', w miejsce kropek należy wpisać odpowiednie słowo:

net ... test=C:\Dane

Jaki protokół jest stosowany przez WWW?

Komenda dsadd pozwala na

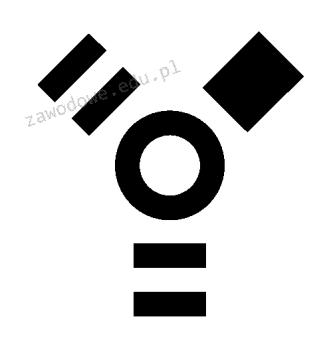

Symbol graficzny przedstawiony na ilustracji oznacza złącze

Zjawisko crosstalk, które występuje w sieciach komputerowych, polega na

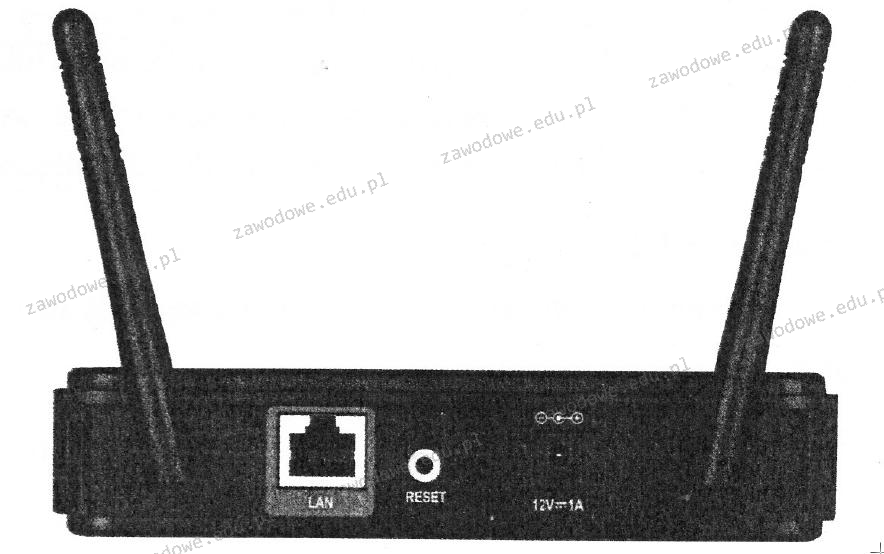

Jakie urządzenie zostało pokazane na ilustracji?

Rodzajem macierzy RAID, która nie jest odporna na awarię dowolnego z dysków wchodzących w jej skład, jest

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Czym charakteryzuje się atak typu hijacking na serwerze sieciowym?

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosuje się mechanizm

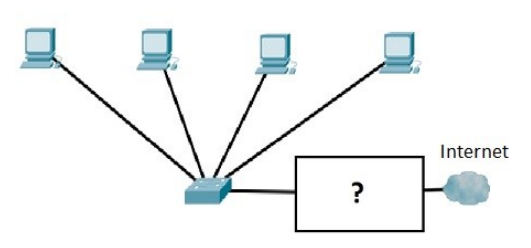

Jakie urządzenie powinno być podłączone do lokalnej sieci w miejscu zaznaczonym na rysunku, aby komputery mogły korzystać z Internetu?

Jakie ustawienia dotyczące protokołu TCP/IP zostały zastosowane dla karty sieciowej, na podstawie rezultatu uruchomienia polecenia IPCONFIG /ALL w systemie Windows?

Karta bezprzewodowej sieci LAN Połączenie sieci bezprzewodowej:

Sufiks DNS konkretnego połączenia :

Opis. . . . . . . . . . . . . . . : Atheros AR5006EG Wireless Network Adapter

Adres fizyczny. . . . . . . . . . : 00-15-AF-35-65-98

DHCP włączone . . . . . . . . . . : Tak

Autokonfiguracja włączona . . . . : Tak

Adres IPv6 połączenia lokalnego . : fe80::8c5e:5e80:f376:fbax9(Preferowane)

Adres IPv4. . . . . . . . . . . . : 192.168.1.102(Preferowane)

Maska podsieci. . . . . . . . . . : 255.255.255.0

Dzierżawa uzyskana. . . . . . . . : 16 lutego 2009 16:51:02

Dzierżawa wygasa. . . . . . . . . : 17 lutego 2009 16:51:01

Brama domyślna. . . . . . . . . . : 192.168.1.1

Serwer DHCP . . . . . . . . . . . : 192.168.1.1

Serwery DNS . . . . . . . . . . . : 194.204.159.1

194.204.152.34

NetBIOS przez Tcpip. . . . . . . : WłączonyW systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

Urządzenie zaprezentowane na ilustracji jest wykorzystywane do zaciskania wtyków:

Jakie funkcje pełni usługa katalogowa Active Directory w systemach Windows Server?

Przynależność komputera do konkretnej wirtualnej sieci nie może być ustalona na podstawie

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?