Pytanie 1

Dokument mający na celu przedstawienie oferty cenowej dla inwestora dotyczącej przeprowadzenia robót instalacyjnych w sieci komputerowej, to

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Dokument mający na celu przedstawienie oferty cenowej dla inwestora dotyczącej przeprowadzenia robót instalacyjnych w sieci komputerowej, to

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

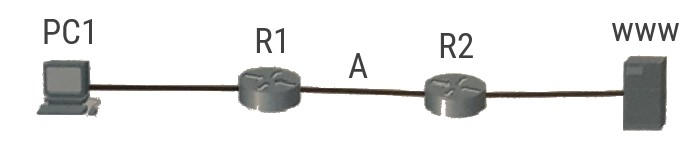

Ramka danych przesyłanych z komputera PC1 do serwera www znajduje się pomiędzy ruterem R1 a ruterem R2 (punkt A). Jakie adresy są w niej zawarte?

Dana jest sieć o adresie 172.16.0.0/16. Które z adresów sieci 172.16.0.0/16 są prawidłowe, jeśli zostaną wydzielone cztery podsieci o masce 18 bitowej?

Aby zabezpieczyć system przed oprogramowaniem o zdolności do samoreplikacji, należy zainstalować

Podczas realizacji projektu sieci komputerowej, pierwszym krokiem powinno być

Jaką usługą można pobierać i przesyłać pliki na serwer?

Aby chronić systemy sieciowe przed atakami z zewnątrz, należy zastosować

Wskaż standard protokołu wykorzystywanego do kablowego połączenia dwóch urządzeń

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

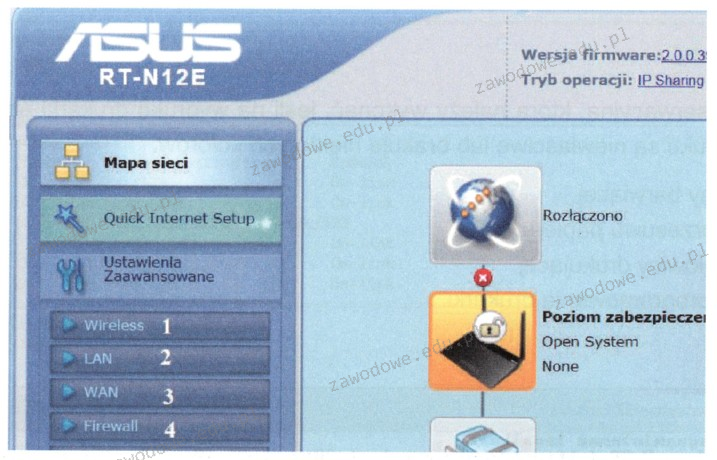

Aby skonfigurować ruter i wprowadzić parametry połączenia od dostawcy internetowego, którą sekcję oznaczoną numerem należy wybrać?

Biorąc pod uwagę konfigurację wykonywaną na ilustracji, administrator po zainstalowaniu systemu operacyjnego uznał za istotne, aby

Aby zamontować katalog udostępniony w sieci komputerowej w systemie Linux, należy wykorzystać komendę

Jak powinno być usytuowanie gniazd komputerowych RJ45 względem powierzchni biurowej zgodnie z normą PN-EN 50174?

Jaką usługę należy zainstalować na systemie Linux, aby umożliwić bezpieczny zdalny dostęp?

Które środowisko graficzne przeznaczone dla systemu Linux charakteryzuje się najmniejszymi wymaganiami parametrów pamięci RAM?

Który adres IP jest zaliczany do klasy B?

Wskaż rysunek ilustrujący kondensator stały?

Licencja Windows OEM nie umożliwia wymiany

W jakiej topologii sieci fizycznej każdy komputer jest połączony z dokładnie dwoma sąsiadującymi komputerami, bez użycia dodatkowych urządzeń aktywnych?

Na wydruku z drukarki laserowej występują jasne i ciemne fragmenty. Jakie działania należy podjąć, by poprawić jakość druku oraz usunąć problemy z nieciągłością?

Jak nazywa się protokół, który umożliwia pobieranie wiadomości z serwera?

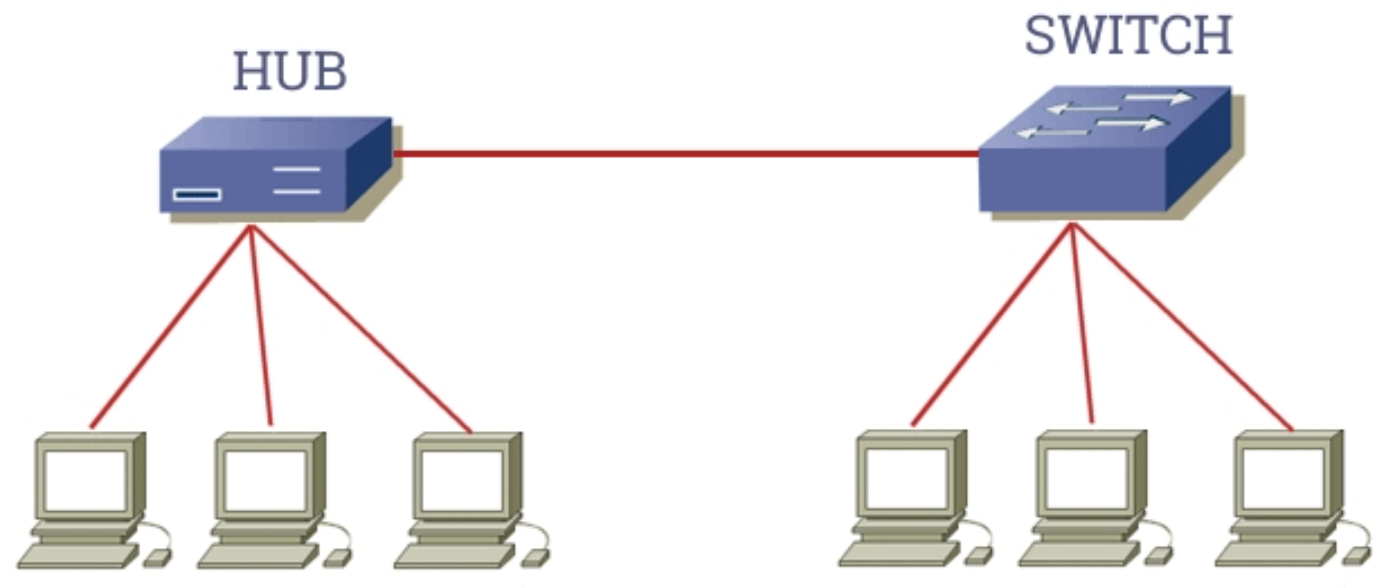

Ile domen kolizyjnych występuje w sieci pokazanej na rysunku?

Podczas skanowania czarno-białego rysunku technicznego z maksymalną rozdzielczością optyczną skanera, na pochylonych i zaokrąglonych krawędziach można dostrzec schodkowe ułożenie pikseli. Aby poprawić jakość skanowanego obrazu, konieczne jest zastosowanie funkcji

W systemie Windows do wyświetlenia treści pliku tekstowego służy polecenie

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Jakim poleceniem w systemie Linux można ustawić powłokę domyślną użytkownika egzamin na sh?

Ile maksymalnie podstawowych partycji możemy stworzyć na dysku twardym używając MBR?

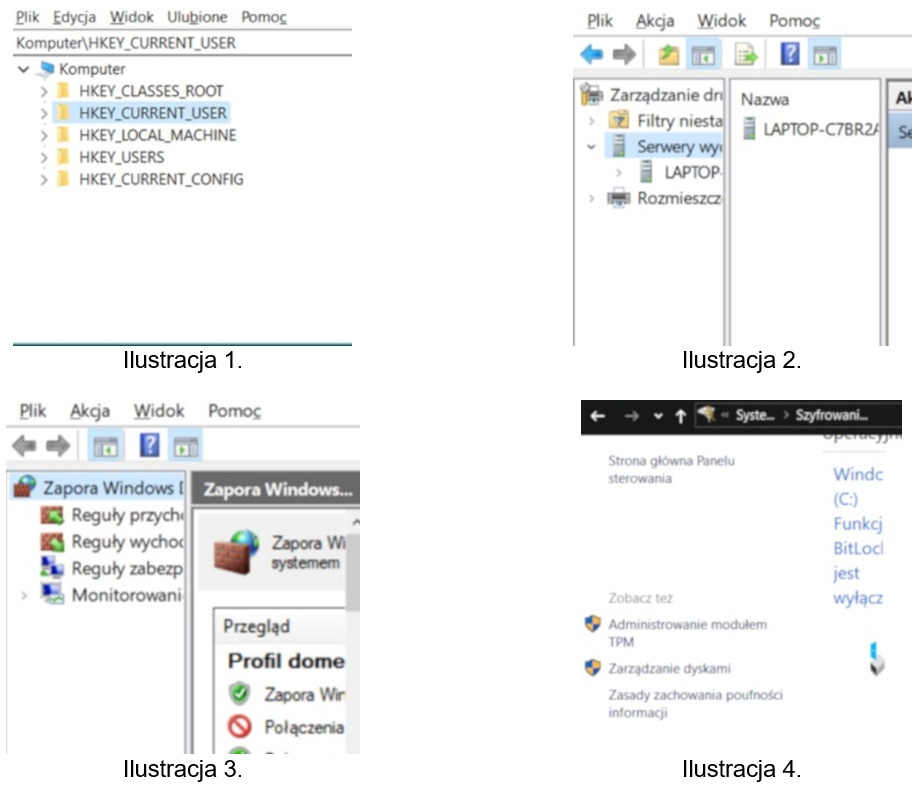

Po dokonaniu eksportu klucza HKCU powstanie kopia rejestru zawierająca dane dotyczące ustawień

Ile bitów minimum będzie wymaganych w systemie binarnym do zapisania liczby szesnastkowej 110ₕ?

Przedstawiony panel tylny płyty głównej jest wyposażony między innymi w interfejsy:

Na których urządzeniach do przechowywania danych uszkodzenia mechaniczne są najczęściej spotykane?

Który z wymienionych adresów należy do klasy C?

Na której ilustracji przedstawiono Edytor rejestru w systemie Windows?

Jaki typ rozbudowy serwera wymaga zainstalowania dodatkowych sterowników?

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Jaką jednostką określa się szybkość przesyłania danych w sieciach komputerowych?

W systemie Linux program, który odpowiada aplikacji chkdsk z Windows, to

Jakie rozwiązanie należy wdrożyć i prawidłowo ustawić, aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu?