Pytanie 1

Program df działający w systemach z rodziny Linux pozwala na wyświetlenie

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Program df działający w systemach z rodziny Linux pozwala na wyświetlenie

Częścią eksploatacyjną drukarki laserowej nie jest

Jakiego rodzaju interfejsem jest UDMA?

Aby zapewnić maksymalną ochronę danych przy użyciu dokładnie 3 dysków, powinny one być przechowywane w macierzy RAID

W systemie Windows 7 aby skopiować folder c:\test wraz z jego podfolderami na dysk zewnętrzny f:\, należy zastosować polecenie

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Jakie składniki systemu komputerowego wymagają utylizacji w wyspecjalizowanych zakładach przetwarzania z powodu obecności niebezpiecznych substancji lub pierwiastków chemicznych?

W czterech różnych sklepach ten sam model komputera oferowany jest w różnych cenach. Gdzie można go kupić najtaniej?

Aby utworzyć obraz dysku twardego, można skorzystać z programu

Na załączonym zdjęciu znajduje się

Jakim wynikiem jest suma liczb binarnych 1001101 oraz 11001?

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

W systemie Windows zastosowanie przedstawionego polecenia spowoduje chwilową zmianę koloru

Microsoft Windows [Wersja 6.1.7600] Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\w>color 1_

W systemie Linux zarządzanie parametrami transmisji w sieciach bezprzewodowych jest możliwe dzięki

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

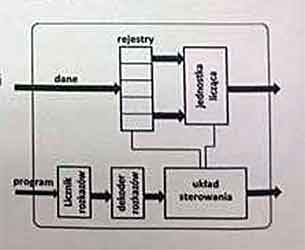

Rejestry widoczne na diagramie procesora mają rolę

Jakiego materiału używa się w drukarkach tekstylnych?

W systemie operacyjnym Linux, aby sprawdzić ilość dostępnego miejsca na dyskach, można użyć polecenia

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Monolityczne jądro (kernel) występuje w którym systemie?

ACPI to akronim, który oznacza

Dostarczanie błędnych napięć do płyty głównej może spowodować

Umowa, na podstawie której użytkownik ma między innymi dostęp do kodu źródłowego oprogramowania w celu jego analizy i ulepszania, to licencja

Jaką zmianę sygnału realizuje konwerter RAMDAC?

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Do jakiego pomiaru wykorzystywany jest watomierz?

Jakie urządzenie ma za zadanie utrwalenie tonera na papierze w trakcie drukowania z drukarki laserowej?

Podczas wymiany uszkodzonej karty graficznej, która współpracowała z monitorem posiadającym jedynie wejście analogowe, jaką kartę należy wybrać?

Dane dotyczące błędów w funkcjonowaniu systemu operacyjnego Linux można uzyskać przy użyciu narzędzia

Jakie napięcie zasilające mogą mieć urządzenia wykorzystujące port USB 2.0?

Jakie złącze jest potrzebne do podłączenia zasilania do CD-ROM?

Które z poniższych stwierdzeń dotyczących konta użytkownika Active Directory w systemie Windows jest prawdziwe?

Czym jest kopia różnicowa?

Płyta główna serwerowa potrzebuje pamięci z rejestrem do prawidłowego funkcjonowania. Który z poniższych modułów pamięci będzie zgodny z tą płytą?

W oznaczeniu procesora INTEL CORE i7-4790 liczba 4 wskazuje na

System Windows 8, w którym wcześniej został utworzony punkt przywracania, doświadczył awarii. Jakie polecenie należy wydać, aby przywrócić ustawienia i pliki systemowe?

W systemie Windows odpowiednikiem macierzy RAID1 jest wolumin

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?