Pytanie 1

Zasady filtrowania ruchu w sieci przez firewall określane są w formie

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Zasady filtrowania ruchu w sieci przez firewall określane są w formie

Aby komputer stacjonarny mógł współdziałać z urządzeniami używającymi złącz pokazanych na ilustracji, konieczne jest wyposażenie go w interfejs

Atak informatyczny, który polega na wyłudzaniu wrażliwych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, nazywamy

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

Który z protokołów NIE jest używany do ustawiania wirtualnej sieci prywatnej?

Kiedy użytkownik wprowadza w wierszu poleceń komendę ping www.onet.pl, otrzymuje komunikat: "Żądanie polecenia ping nie może znaleźć hosta www.onet.pl. Sprawdź nazwę i ponów próbę." Natomiast po wpisaniu polecenia ping 213.180.141.140 (adres IP serwera www.onet.pl) użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny tego zjawiska?

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Obudowa oraz wyświetlacz drukarki fotograficznej są bardzo zabrudzone. W celu ich oczyszczenia, należy zastosować

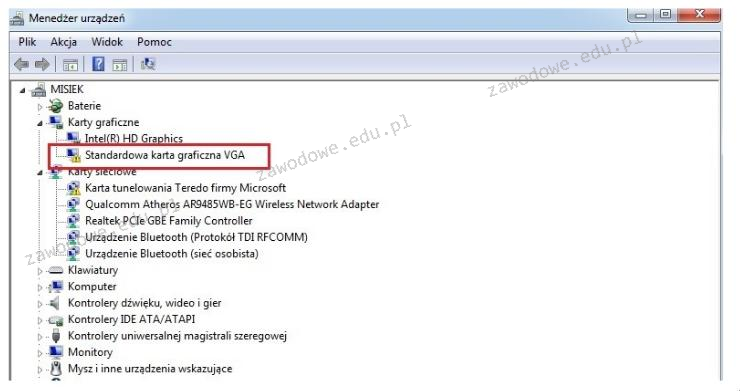

Na ilustracji widoczny jest

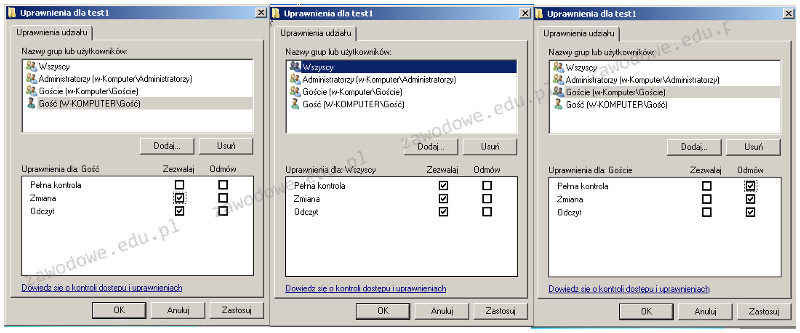

Użytkownik o nazwie Gość należy do grupy o nazwie Goście. Grupa Goście jest częścią grupy Wszyscy. Jakie ma uprawnienia użytkownik Gość w folderze test1?

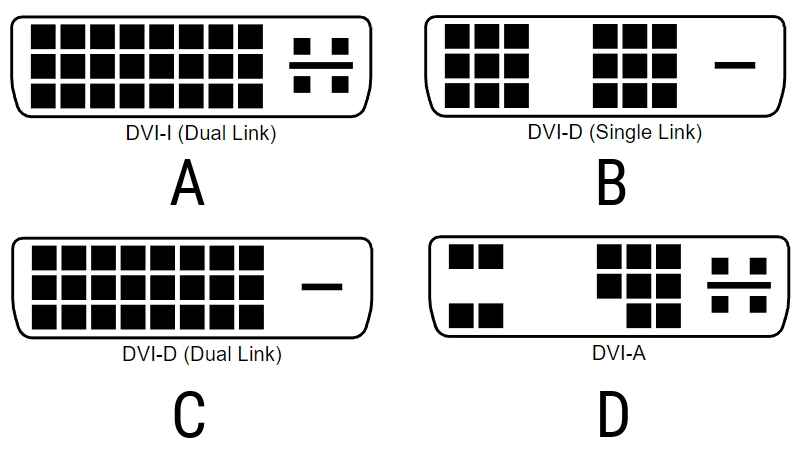

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Jakie urządzenie służy do pomiaru wartości mocy zużywanej przez komputerowy zestaw?

W formacie plików NTFS, do zmiany nazwy pliku potrzebne jest uprawnienie

Taśma drukująca stanowi kluczowy materiał eksploatacyjny w drukarce

Jaką usługę trzeba zainstalować na serwerze, aby umożliwić korzystanie z nazw domen?

Medium transmisyjne oznaczone symbolem S/FTP to skrętka

Urządzenie sieciowe, które umożliwia połączenie pięciu komputerów w tej samej sieci, eliminując kolizje pakietów, to

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Zanim zainstalujesz sterownik dla urządzenia peryferyjnego, system operacyjny Windows powinien weryfikować, czy sterownik ma ważny podpis

W systemie Windows, aby udostępnić folder jako ukryty, należy na końcu nazwy udostępniania umieścić znak

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Jaki skrót oznacza rodzaj licencji Microsoft dedykowanej dla szkół, uczelni, instytucji rządowych oraz dużych firm?

Ile maksymalnie dysków twardych można bezpośrednio podłączyć do płyty głównej, której fragment specyfikacji jest przedstawiony w ramce?

|

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Do czego służy nóż uderzeniowy?

Jaki instrument jest wykorzystywany do sprawdzania zasilaczy komputerowych?

Na ilustracji zaprezentowane jest urządzenie, które to

Na ilustracji widoczny jest komunikat systemowy. Jaką czynność powinien wykonać użytkownik, aby naprawić występujący błąd?

Narzędziem służącym do monitorowania efektywności oraz niezawodności w systemach Windows 7, Windows Server 2008 R2 i Windows Vista jest

Pamięć podręczna Intel Smart Cache, która znajduje się w procesorach wielordzeniowych, takich jak Intel Core Duo, to pamięć

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

Jakie znaczenie ma skrót MBR w kontekście technologii komputerowej?

Prawo majątkowe twórcy dotyczące oprogramowania komputerowego

W systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

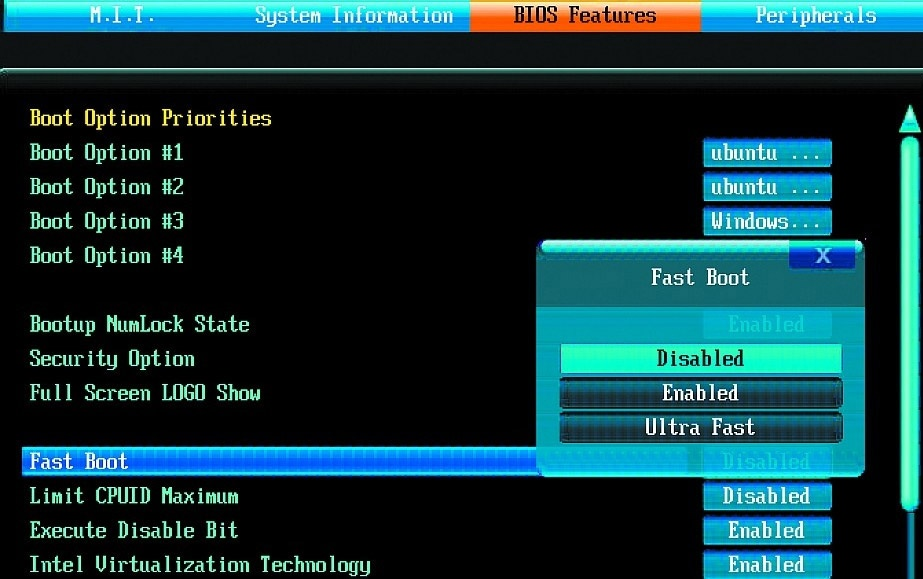

Co spowoduje zmiana opcji Fast Boot na wartość Enabledw konfiguracji BIOS przedstawionej na ilustracji?

Na rysunkach technicznych dotyczących instalacji sieci komputerowej, wraz z jej dedykowanym systemem elektrycznym, gniazdo oznaczone symbolem przedstawionym na rysunku to