Pytanie 1

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Jak należy postąpić z wiadomością e-mail od nieznanej osoby, która zawiera podejrzany załącznik?

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

Przy pomocy testów statycznych okablowania można zidentyfikować

Jakie parametry mierzy watomierz?

Które dwa urządzenia sieciowe CISCO wyposażone w moduły z portami smart serial można połączyć przy użyciu kabla szeregowego?

Ile urządzeń jest w stanie współpracować z portem IEEE1394?

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

Jaką metodę stosuje się do dostępu do medium transmisyjnego z wykrywaniem kolizji w sieciach LAN?

W systemie Windows 7 program Cipher.exe w trybie poleceń jest używany do

Jak nazywa się protokół warstwy transportowej modelu TCP/IP, który nie gwarantuje dostarczenia danych?

Najszybszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

Jakie oznaczenie wskazuje adres witryny internetowej oraz przypisany do niej port?

Aby umożliwić wymianę informacji pomiędzy sieciami VLAN, wykorzystuje się

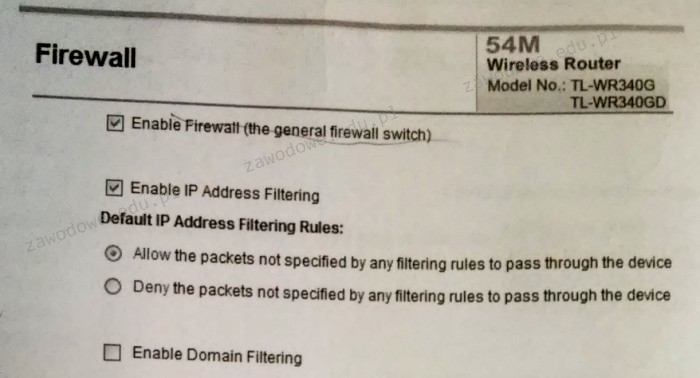

Poniższy rysunek ilustruje ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Aby uzyskać optymalną wydajność, karta sieciowa w komputerze stosuje transmisję szeregową.

Jak najlepiej chronić zgromadzone dane przed ich odczytem w przypadku kradzieży komputera?

Protokół, który umożliwia po połączeniu z serwerem pocztowym przesyłanie na komputer tylko nagłówków wiadomości, a wysyłanie treści oraz załączników następuje dopiero po otwarciu konkretnego e-maila, to

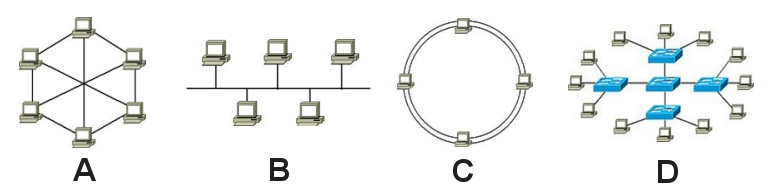

Który z rysunków ilustruje topologię sieci w układzie magistrali?

Ilustracja przedstawia rodzaj pamięci

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

Co należy zrobić, aby chronić dane przesyłane w sieci przed działaniem sniffera?

Interfejs UDMA to interfejs

Jakie zastosowanie ma narzędzie tracert w systemach operacyjnych rodziny Windows?

Proces zapisywania kluczy rejestru do pliku określamy jako

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie oprogramowanie opisuje najnowsza wersja wieloplatformowego klienta, który cieszy się popularnością wśród użytkowników na całym świecie, oferującego wirtualną sieć prywatną do nawiązywania połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie z wykorzystaniem kluczy, certyfikatów, nazwy użytkownika i hasła, a także dodatkowych kart w wersji dla Windows?

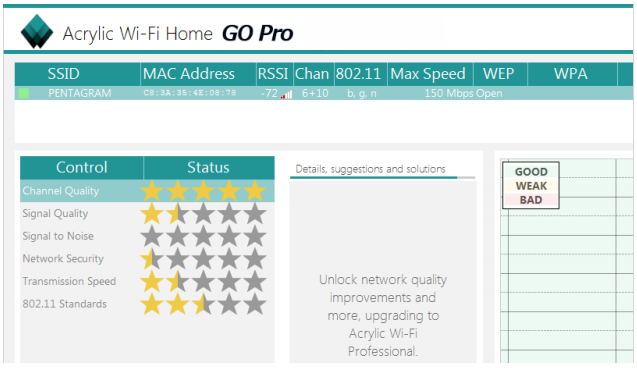

W programie Acrylic Wi-Fi Home przeprowadzono test, którego rezultaty ukazano na zrzucie ekranu. Na ich podstawie można stwierdzić, że sieć bezprzewodowa dostępna w danym momencie

Jak powinno być usytuowanie gniazd komputerowych RJ45 względem powierzchni biurowej zgodnie z normą PN-EN 50174?

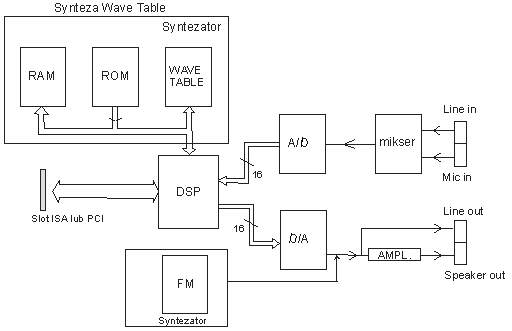

Moduł funkcjonalny, który nie znajduje się w kartach dźwiękowych, to skrót

Ile maksymalnie dysków twardych można bezpośrednio podłączyć do płyty głównej, której fragment specyfikacji jest przedstawiony w ramce?

|

Jakiego typu dane są przesyłane przez interfejs komputera osobistego, jak pokazano na ilustracji?

| Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit stopu |

W systemie Linux, polecenie usermod -s dla danego użytkownika umożliwia

Komputer K1 jest podłączony do interfejsu G0 routera, a komputer K2 do interfejsu G1 tego samego routera. Na podstawie przedstawionej w tabeli adresacji ustal prawidłowy adres bramy komputera K2.

Interfejs Adres IP Maska

G0 172.16.0.1 255.255.0.0

G1 192.168.0.1 255.255.255.0

Na które wyjście powinniśmy podłączyć aktywne głośniki w karcie dźwiękowej, której schemat przedstawiony jest na rysunku?

Sieć, w której funkcjonuje komputer o adresie IP 192.168.100.50/28, została podzielona na 4 podsieci. Jakie są poprawne adresy tych podsieci?

Która z grup w systemie Windows Server ma najniższe uprawnienia?

Jakiego materiału używa się w drukarkach tekstylnych?

W klasycznym adresowaniu, adres IP 74.100.7.8 przynależy do