Pytanie 1

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

Jaki protokół dynamicznego routingu służy do wymiany danych o sieciach pomiędzy autonomicznymi systemami?

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

Który typ telefonu powinien być podłączony do wyjścia S/T w centrali abonenckiej?

Do wzmacniacza optycznego wprowadzono sygnał o mocy 0,1 mW, natomiast na wyjściu uzyskano moc sygnału równą 10 mW. Jakie jest wzmocnienie tego wzmacniacza wyrażone w decybelach?

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która jest wynikiem dwóch zjawisk:

Jakim odpowiednikiem dla węzłów "Node B" w naziemnej sieci dostępu radiowego UTRAN (Universal Terrestrial Radio Access Network) w systemie GSM jest blok

Przed rozpoczęciem udzielania pierwszej pomocy osobie porażonej prądem elektrycznym, co powinno być zrobione w pierwszej kolejności?

Jak nazywa się element sieci ISDN, który pozwala na podłączenie analogowego telefonu?

Access Point to sprzęt

Jaką czynność należy wykonać w pierwszej kolejności, pomagając osobie porażonej prądem?

Oblicz wydatki na zużycie energii elektrycznej przez komputer, który działa przez 10 godzin dziennie przez 30 dni w miesiącu, zakładając, że cena brutto wynosi 0,17 zł za 1 kWh, a komputer pobiera 0,2 kWh.

Jaka modulacja jest wykorzystywana w transmisji modemowej protokołu V.90?

Jakiego rodzaju kabel telekomunikacyjny posiada oznaczenie katalogowe XzTKMXpwn 10x4x0,5?

Jak określa się usługę, która w technologii VoIP pozwala na wykorzystanie adresów w formacie mailto:user@domain?

Wstrzymanie funkcjonowania łącza abonenckiego, spowodowane znacznym obniżeniem rezystancji pętli abonenckiej, może sugerować

Jaki protokół pozwala na tworzenie wirtualnych sieci lokalnych VLAN (ang. Virtual Local Area Network)?

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Aby poprawić zasięg sygnału cyfrowego oraz ulepszyć jego parametry kształtu i czasu, należy użyć

Aby zapobiec pętli sieciowej w topologii sieci LAN, używa się protokołu

Ile podsieci otrzymamy, dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci zawierające po trzydzieści dwa adresy?

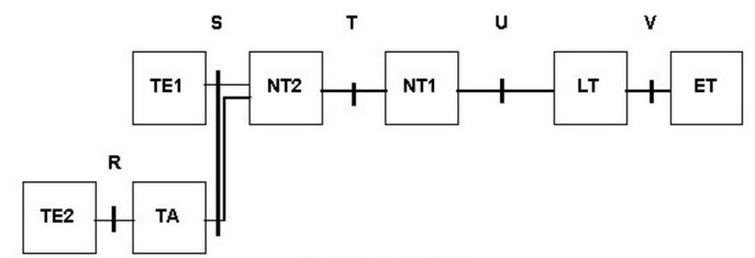

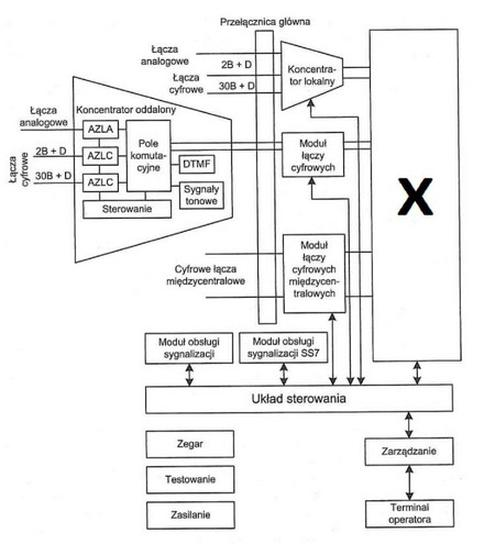

Na rysunku przedstawiono pole komutacyjne

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Plik z rozszerzeniem *.exe to plik

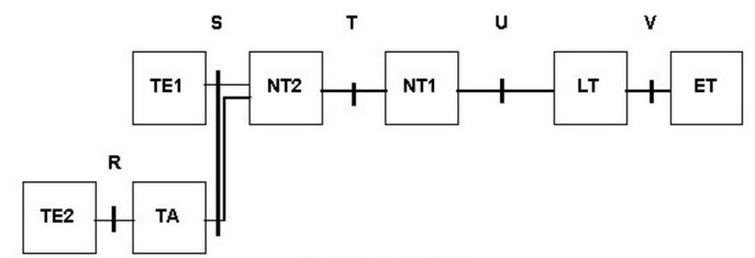

Testerem okablowania dokonano sprawdzenia poprawności działania prostej (nieskrzyżowanej) skrętki komputerowej Cat 5e, łączącej aparat telefoniczny VoIP z portem rutera, uzyskując na wyświetlaczu obraz jak na rysunku. Na podstawie wyniku testu można stwierdzić, że

W której ramce oraz w której szczelinie przesyłany jest sygnał synchronizacji (fazowania) wieloramki w systemie PCM 30/32?

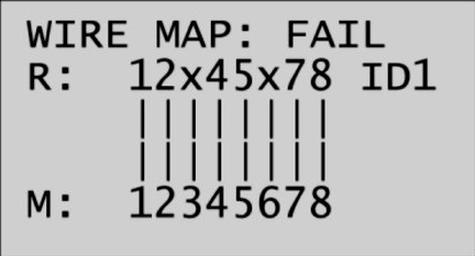

Na rysunku przedstawiono symbol graficzny

Czy zapora systemu Windows jest standardowo aktywna dla

Rezystancja telefonu analogowego podłączonego do centrali telefonicznejnie może przekroczyć

Aby ustalić wartość parametru BER, należy zmierzyć liczbę błędnie odebranych bitów dla sygnałów cyfrowych w łączu ISDN. Pomiar ten musi trwać 24 godziny i powinien być przeprowadzony przy użyciu

Tester do sieci LAN RJ-45 może być użyty do weryfikacji kabli

Jakim rodzajem transmisji posługuje się DHCP (Dynamic Host Configuration Protocol) przy współpracy z protokołem IPv4?

Modulacja to proces zmiany parametrów ustalonego, standardowego sygnału, który określamy jako sygnał

W systemie Windows 7, aby odinstalować aplikację lub zmienić jej ustawienia przez dodanie lub usunięcie wybranych opcji, należy otworzyć okno

Jaką rolę pełni blok oznaczony symbolem X na schemacie centrali telefonicznej?

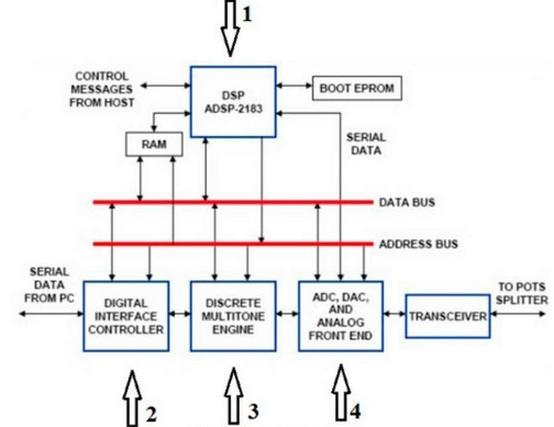

Który komponent modemu przetwarza cyfrowe dane z analogowego sygnału pochodzącego z linii telefonicznej?

Którą cyfrą na schemacie blokowym modemu ADSL oznaczono procesor sygnałowy?

Który z parametrów jednostkowych długiej linii ma jednostki µS/km?

Jaką formę przyjmie adres FE80:0000:0000:0000:0EF0:0000:0000:0400 w protokole IPv6 po zastosowaniu kompresji?

Czas trwania periodycznego sygnału cyfrowego wynosi 0,01ms. Jaką częstotliwość ma ten sygnał?