Pytanie 1

Złącze widoczne na obrazku pozwala na podłączenie

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Złącze widoczne na obrazku pozwala na podłączenie

Jakie medium transmisyjne gwarantuje izolację galwaniczną pomiędzy systemami przesyłu danych?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Dysk z systemem plików FAT32, na którym regularnie przeprowadza się operacje usuwania starych plików oraz dodawania nowych, staje się:

Recykling można zdefiniować jako

Serwis serwerowy, który pozwala na udostępnianie usług drukowania w systemie Linux oraz plików dla stacji roboczych Windows, to

Jak nazywa się licencja oprogramowania pozwalająca na bezpłatne dystrybucję aplikacji?

Domyślnie dostęp anonimowy do zasobów serwera FTP umożliwia

W jednostce ALU w akumulatorze zapisano liczbę dziesiętną 500. Jaką ona ma binarną postać?

Jaki interfejs umożliwia transfer danych w formie cyfrowej i analogowej między komputerem a monitorem?

Najskuteczniejszym sposobem na wykonanie codziennego archiwizowania pojedynczego pliku o wielkości 4,8 GB, na jednym komputerze bez dostępu do Internetu jest

Notacja #108 oznacza zapis liczby w systemie

Który z wymienionych formatów płyt głównych charakteryzuje się najmniejszymi wymiarami?

Narzędzie służące do oceny wydajności systemu komputerowego to

W systemie Windows, po dezaktywacji domyślnego konta administratora i ponownym uruchomieniu komputera

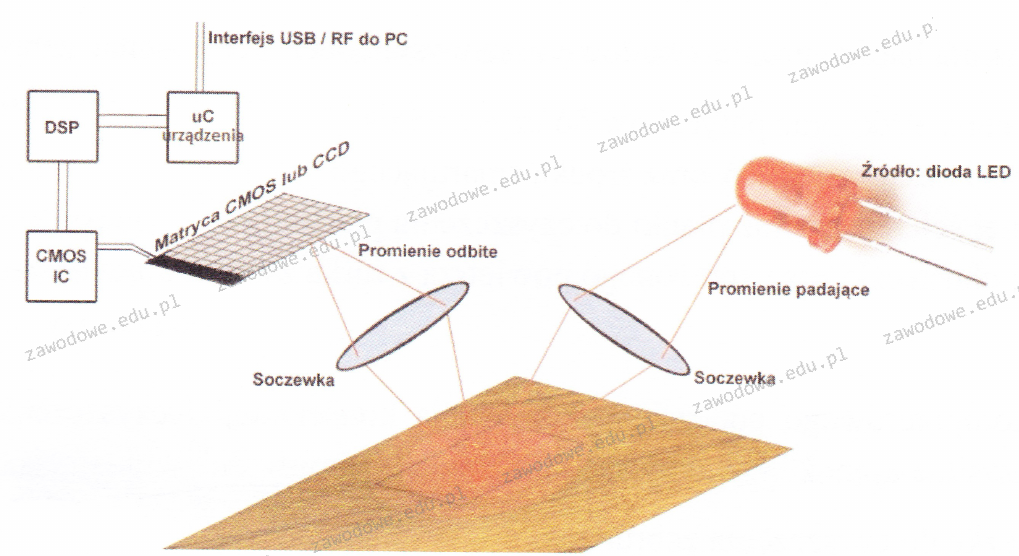

Zilustrowany schemat przedstawia zasadę funkcjonowania

Który port stosowany jest przez protokół FTP (File Transfer Protocol) do przesyłania danych?

W systemie Linux, jak można znaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c?

Tester strukturalnego okablowania umożliwia weryfikację

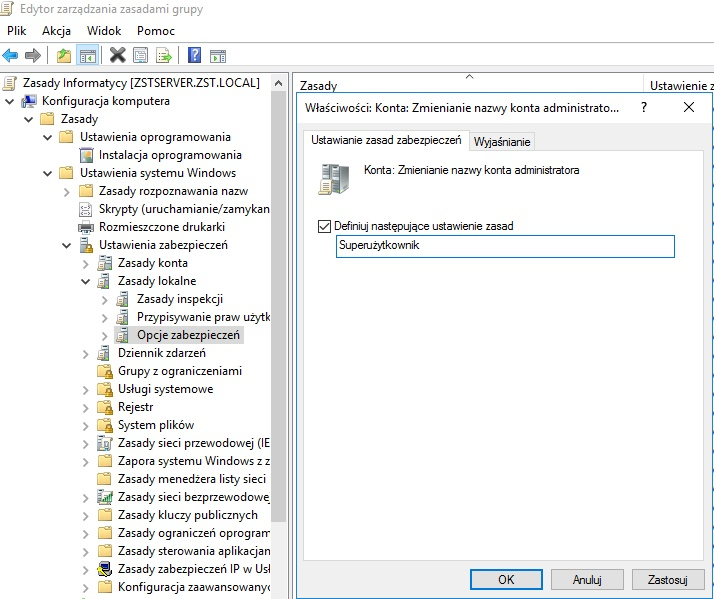

Rezultatem działania przedstawionego na ilustracji okna jest

Który z materiałów eksploatacyjnych NIE jest używany w ploterach?

W celu doboru właściwej aktualizacji oprogramowania dla punktu dostępowego można skorzystać z identyfikacji

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

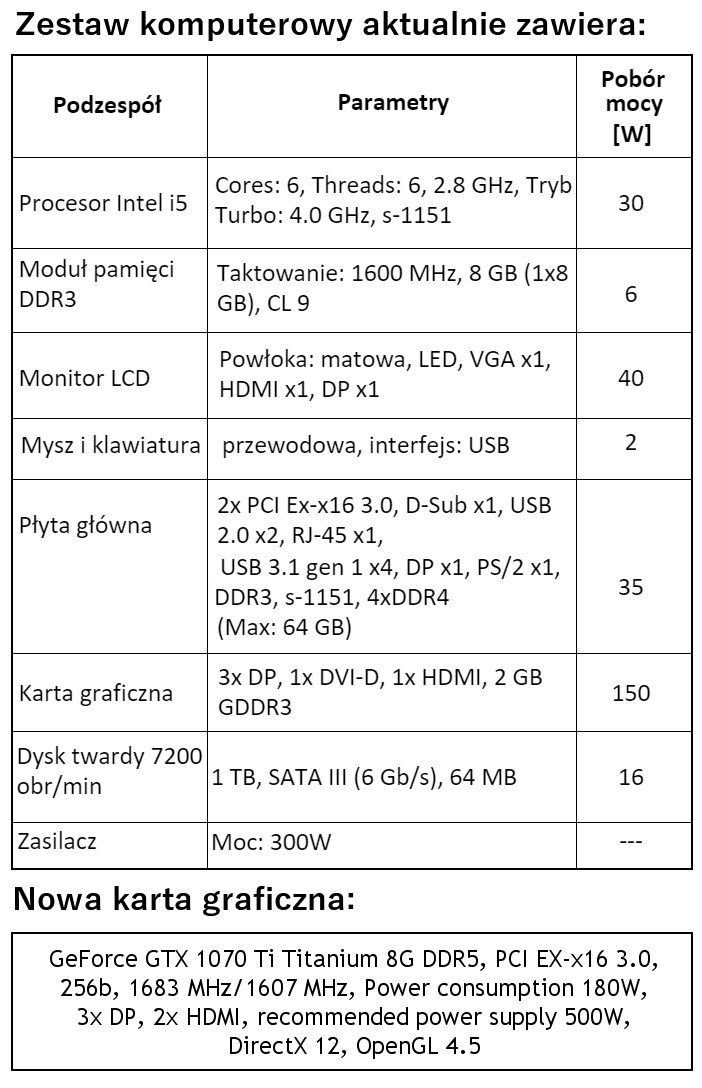

W zestawie komputerowym o parametrach wymienionych w tabeli konieczne jest zastąpienie karty graficznej nową, wskazaną w ramce. W związku z tym modernizacja tego komputera wymaga także wymiany

Jakie właściwości posiada topologia fizyczna sieci opisana w ramce?

Która z macierzy RAID opiera się na replikacji dwóch lub więcej dysków twardych?

Aby podłączyć drukarkę z portem równoległym do komputera, który dysponuje jedynie złączami USB, konieczne jest zainstalowanie adaptera

Firma zamierza zrealizować budowę lokalnej sieci komputerowej, która będzie zawierać serwer, drukarkę oraz 10 stacji roboczych, które nie mają kart bezprzewodowych. Połączenie z Internetem umożliwia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z poniższych urządzeń sieciowych jest konieczne, aby sieć działała prawidłowo i miała dostęp do Internetu?

Wynikiem dodawania liczb \( 33_{(8)} \) oraz \( 71_{(8)} \) jest liczba

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Który z poniższych protokołów nie jest wykorzystywany do konfiguracji wirtualnej sieci prywatnej?

Po wydaniu polecenia route skonfigurowano ```route add 192.168.35.0 MASK 255.255.255.0 192.168.0.2```

Jaką usługę trzeba zainstalować na serwerze, aby umożliwić korzystanie z nazw domen?

Który z parametrów okablowania strukturalnego definiuje stosunek mocy sygnału tekstowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu kabla?

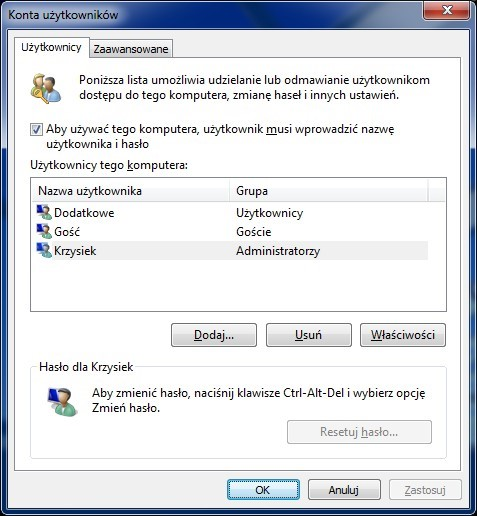

Aby uruchomić przedstawione narzędzie systemu Windows, należy użyć polecenia

W których nośnikach pamięci masowej jedną z najczęstszych przyczyn uszkodzeń jest uszkodzenie powierzchni?

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

Jakie środowisko graficzne zaprojektowane dla systemu Linux ma najniższe wymagania dotyczące pamięci RAM?

Adres IP komputera wyrażony sekwencją 172.16.0.1 jest zapisany w systemie

W której warstwie modelu ISO/OSI odbywa się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem UDP?