Pytanie 1

Wymień kroki, które prowadzą do konwersji sygnału analogowego na cyfrowy?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Wymień kroki, które prowadzą do konwersji sygnału analogowego na cyfrowy?

Jakie jest protokół routingu, który wykorzystuje algorytm oparty na wektorze odległości?

Użytkownik ściągnął z sieci za pomocą smartfona 10 GB danych. Koszt pakietu 50 MB to 0,50 zł brutto. Jaką kwotę zapłaci za ściągnięte dane?

Jaką cechę ma kod, w którym dwubitowe sekwencje danych są reprezentowane przez jeden z czterech dostępnych poziomów amplitudy?

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

Komunikat S.M.A.R.T.: Harddisk failure is imminent wskazuje, że

Jednostkowym parametrem symetrycznej linii długiej, uzależnionym od średnicy przewodu, materiału, z którego został wykonany, oraz temperatury otoczenia, jest

Który wtyk należy zastosować przy podłączeniu aparatu telefonicznego POTS aby były wykorzystane wszystkie styki wtyku do transmisji sygnału?

Który rodzaj adresowania jest obecny w protokole IPv4, ale nie występuje w IPv6?

Jakie jest główne zadanie protokołu DHCP w sieci komputerowej?

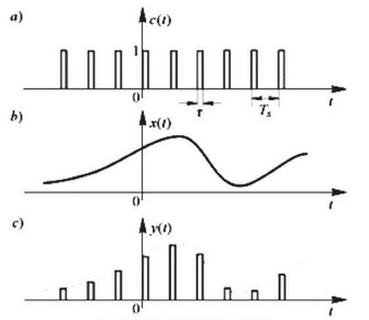

Jaką modulację przedstawiają wykresy, na którym są zamieszczone przebiegi sygnału nośnego (rys. a), sygnału modulującego (rys. b) i sygnału zmodulowanego (rys. c)?

Substancja używana pomiędzy mikroprocesorem a radiatorami to

Jakie polecenie pozwala na wyświetlenie oraz modyfikację tabeli translacji adresów IP do adresów MAC?

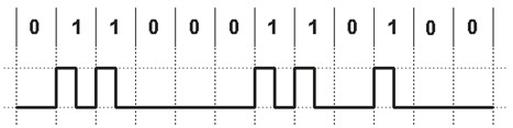

Jaki sposób kodowania ciągu binarnego przedstawiono na rysunku?

Jakie jest maksymalne natężenie prądu, które może być pobierane przez analogowe urządzenie końcowe zasilane centralą telefoniczną w trybie otwartej pętli abonenckiej?

Które medium transmisyjne umożliwia przesyłanie danych na największe odległości bez konieczności wzmacniania sygnału?

W celu ochrony urządzeń teleinformatycznych przed nagłymi skokami napięcia wykorzystuje się

Przedstawiony na rysunku znak umieszczony na mierniku

Jakie jest maksymalne pasmo przepustowości łącza radiowego dla punktu dostępu, który wspiera standard IEEE 802.11g?

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Aby urządzenia w serwerowni działały prawidłowo, nie jest potrzebna kontrola

Kod odpowiedzi protokołu SIP 305 Use Proxy wskazuje, że

Ile maksymalnie terminali analogowych można podłączyć do podanego modemu o parametrach przedstawionych w tabeli?

| INTERFEJS S | |

|---|---|

| Transmisja | 4 – przewodowa dwukierunkowa (full-duplex) |

| Struktura kanałów | 2 kanały B + kanał D + bity synchronizacji i kontrolne |

| Kod liniowy | zmodyfikowany kod AMI |

| Sumaryczna przepływność (dla pełnej struktury kanałów) | 192 kbit/s |

| Przepływność użyteczna | 144 kbit/s |

| Szyna S | Konfiguracja: punkt - punkt punkt – wielopunkt Zasięg: krótkiej pasywnej – 220 m rozszerzonej pasywnej – 1100 m Maks. liczba terminali: 8 |

| Napięcie zasilające terminale przy zasilaniu awaryjnym | 40 Vdc +5%/ -15% |

| Pobór mocy | 4,5 W – przy zasilaniu normalnym 420 mW – przy zasilaniu awaryjnym |

| Złącza | 2 równolegle połączone gniazda RJ45 |

| INTERFEJSY A/B | |

| Liczba interfejsów | 2 |

| Podłączenie terminali | Do każdego 2 terminale + 1 dzwonek |

| Napięcie przy prądzie 1 mA (przy otwartej pętli) | 42 ÷ 60 Vdc |

| Prąd przy zamkniętej pętli | 22 ± 60 mA |

| Rezystancja dla prądu stałego | 600 Ω |

Który typ zdarzenia w linii miedzianej na ekranie reflektometru TDR jest zobrazowany w sposób pokazany na rysunku?

Z czego wykonane są przewody kabla sieciowego UTP cat. 5e?

Która z podanych metod multipleksacji korzysta z duplikacji toru transmisyjnego?

W badanym systemie przesyłania danych stopa błędów wynosi 0,0001. Jakie może być maksymalne количество błędnie odebranych bajtów, gdy zostanie wysłane 1 MB informacji?

Który z poniższych protokołów pozwala na ustanawianie bezpiecznych połączeń?

Technika przesyłania danych o stałej długości 53 bajtów nazywa się komutacją

Jaki jest główny cel implementacji protokołu QoS w sieciach komputerowych?

Technologia UUS (User to User Signalling) stanowi przykład usługi w zakresie

Różnica pomiędzy NAT i PAT polega na

Jaką antenę należy wybrać, aby uzyskać maksymalny zysk energetyczny przy realizacji bezprzewodowej transmisji typu punkt – punkt?

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

Przyrząd przedstawiony na rysunku jest stosowany do pomiaru

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

Ile częstotliwości występuje w tonie generowanym po naciśnięciu klawisza DTMF w telefonie?

Aby zrealizować telekomunikacyjną sieć abonencką w budynku mieszkalnym, powinno się wykorzystać kabel

Suma kontrolna umieszczona w ramce ma na celu

W jakich jednostkach przedstawiamy wynik pomiaru parametru RTT (Round Trip Delay Time)?