Pytanie 1

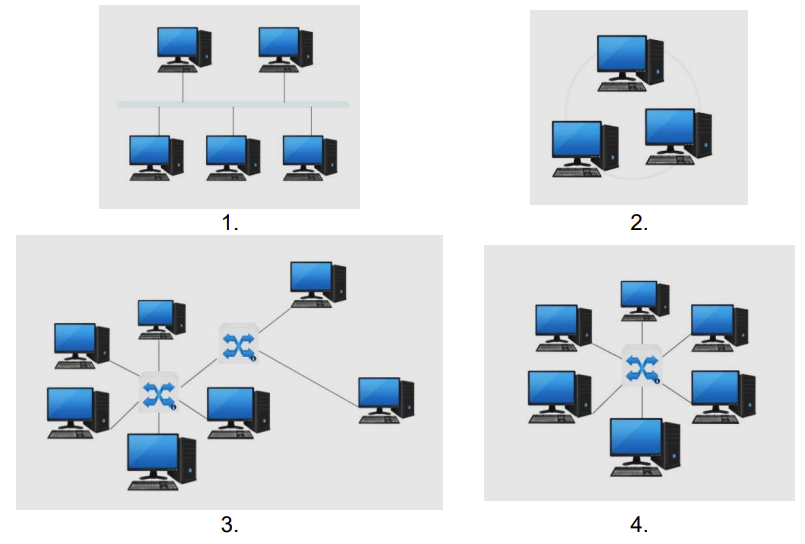

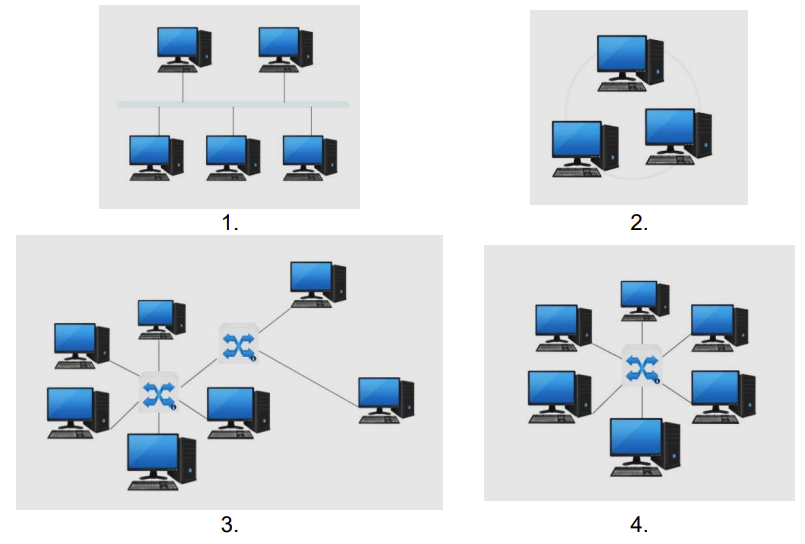

Na którym rysunku przedstawiono topologię gwiazdy?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Na którym rysunku przedstawiono topologię gwiazdy?

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

Podaj domyślny port, który służy do przesyłania poleceń w serwisie FTP.

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

Który z poniższych adresów jest adresem prywatnym zgodnym z dokumentem RFC 1918?

Który z poniższych dokumentów nie wchodzi w skład dokumentacji powykonawczej lokalnej sieci komputerowej?

Administrator Active Directory w domenie firma.local zamierza ustanowić mobilny profil dla wszystkich użytkowników. Powinien on być przechowywany na serwerze serwer1, w katalogu pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

W sieci o adresie 192.168.0.64/26 drukarka sieciowa powinna uzyskać ostatni adres z dostępnej puli. Który to adres?

Jak brzmi pełny adres do logowania na serwer FTP o nazwie http://ftp.nazwa.pl?

Jakie są właściwe przewody w wtyku RJ-45 według standardu TIA/EIA-568 dla konfiguracji typu T568B?

Protokół wykorzystywany do wymiany wiadomości kontrolnych pomiędzy urządzeniami w sieci, takich jak żądanie echa, to

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

IMAP (Internet Message Access Protocol) to protokół

Które oznaczenie zgodnie z normą ISO/IEC 11801:2002 identyfikuje skrętkę foliowaną, czyli są ekranowane folią tylko wszystkie pary żył?

Jakie ograniczenie funkcjonalne występuje w wersji Standard systemu Windows Server 2019?

Rezultatem wykonania komendy ```arp -a 192.168.1.1``` w systemie MS Windows jest przedstawienie

Rekord typu MX w serwerze DNS

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramki?

Protokół stworzony do nadzorowania oraz zarządzania urządzeniami w sieci, oparty na architekturze klient-serwer, w którym jeden menedżer kontroluje od kilku do kilkuset agentów to

Który z programów został przedstawiony poniżej?

To najnowsza wersja klienta działającego na różnych platformach, cenionego na całym świecie przez użytkowników, serwera wirtualnej sieci prywatnej, umożliwiającego utworzenie połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie przy użyciu kluczy, a także certyfikatów, nazwy użytkownika oraz hasła, a w wersji dla Windows dodatkowo oferującego karty.

Jaką maksymalną liczbę komputerów można zaadresować adresami IP w klasie C?

Urządzenie sieciowe typu most (ang. Bridge) działa w:

Protokół używany do konwertowania fizycznych adresów MAC na adresy IP w sieciach komputerowych to

Wykonanie komendy ```net use Z:\M92.168.20.2\data /delete``` spowoduje

Jakiego wtyku należy użyć do zakończenia ekranowanej skrętki czteroparowej?

Jednostką przenikania zdalnego FEXT, dotyczącego okablowania strukturalnego, jest

Która z kombinacji: protokół – warstwa, w której dany protokół działa, jest poprawnie zestawiona według modelu TCP/IP?

Symbol graficzny przedstawiony na rysunku oznacza

Jaką rolę należy zainstalować na serwerze, aby umożliwić centralne zarządzanie stacjami roboczymi w sieci obsługiwanej przez Windows Serwer?

Jak nazywa się topologia fizyczna, w której wszystkie urządzenia sieciowe są połączone z jednym centralnym urządzeniem?

Która para: protokół – warstwa, w której dany protokół funkcjonuje, jest prawidłowo zestawiona według modelu TCP/IP?

Jakie urządzenie pozwala komputerom na bezprzewodowe łączenie się z przewodową siecią komputerową?

Wskaż właściwy adres hosta?

Który z zakresów adresów IPv4 jest właściwie przyporządkowany do klasy?

| Zakres adresów IPv4 | Klasa adresu IPv4 |

|---|---|

| 1.0.0.0 ÷ 127.255.255.255 | A |

| 128.0.0.0 ÷ 191.255.255.255 | B |

| 192.0.0.0 ÷ 232.255.255.255 | C |

| 233.0.0.0 ÷ 239.255.255.255 | D |

Jaką komendę wykorzystuje się do ustawiania interfejsu sieciowego w systemie Linux?

Jak nazywa się RDN elementu w Active Directory, którego pełna nazwa DN to O=pl,DC=firma,OU=pracownik,CN=jkowalski?

Aby zarejestrować i analizować pakiety przesyłane w sieci, należy wykorzystać aplikację

Termin hypervisor odnosi się do

Administrator zauważa, że jeden z komputerów w sieci LAN nie może uzyskać dostępu do Internetu, mimo poprawnie skonfigurowanego adresu IP. Który parametr konfiguracji sieciowej powinien sprawdzić w pierwszej kolejności?