Pytanie 1

Który z poniższych standardów technologii Ethernet umożliwia największą długość połączenia między hostem a aktywnym urządzeniem sieciowym?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych standardów technologii Ethernet umożliwia największą długość połączenia między hostem a aktywnym urządzeniem sieciowym?

W teorii linii długiej można wyróżnić impedancję falową Zf oraz impedancję obciążenia Zobc. Linia długa jest poprawnie dopasowana falowo (nie występują w niej odbicia) w sytuacji, gdy:

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Podczas próby uruchomienia komputera użytkownik zauważył czarny ekran z informacją ntldr is missing. W efekcie tego błędu

Jaki numer portu jest standardowo przypisany do protokołu SIP?

Jakie są miesięczne wydatki na energię elektryczną wykorzystaną przez zestaw komputerowy działający 10 godzin dziennie przez 20 dni w miesiącu, jeśli komputer zużywa 250 W, monitor 50 W, a cena 1 kWh to 0,50 zł?

Jaki komunikat w protokole SNMP (Simple Network Management Protocol) jest przesyłany z zarządcy do agenta w celu uzyskania wartości obiektu z bazy MIB (Management Information Base)?

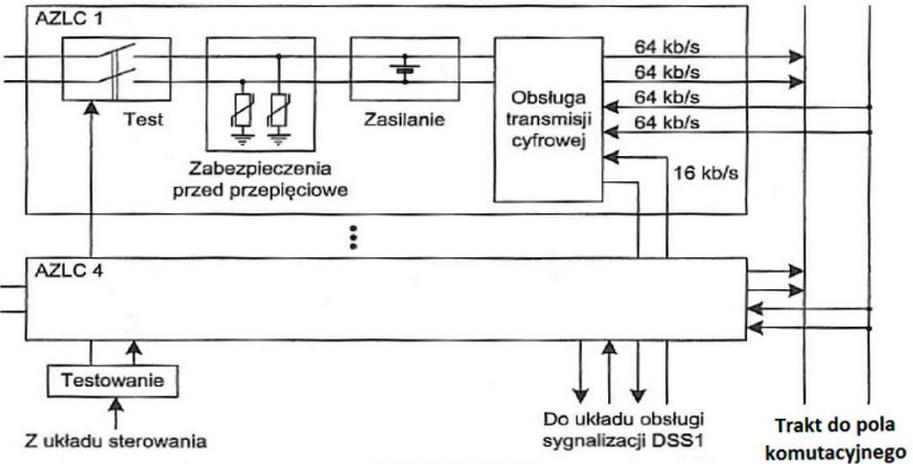

W którym systemie jest realizowana transmisja w trakcie do pola komutacyjnego pakietu abonenckich zespołów linowych cyfrowych, przedstawionym na rysunku?

Jaką metodę przetwarzania sygnału stosuje przetwornik cyfrowo-analogowy?

Jaką przepływność ma kanał typu D w ISDN PRA?

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

Które z poniższych stwierdzeń odnosi się do opóźnień propagacji?

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

DTE {Data Terminal Equipment) to urządzenie

Przedstawiony symbol graficzny stosowany w schematach telekomunikacyjnych jest oznaczeniem

Demodulacja to proces odzyskiwania sygnału

Operacje takie jak filtracja sygnału, próbkowanie sygnału analogowego, kwantowanie oraz kodowanie są procesami modulacji

W jakich miarach określa się natężenie ruchu w sieciach telekomunikacyjnych?

Sygnalizacja z wykorzystaniem prądu przemiennego, która opiera się na przesyłaniu sygnałów w określonym zakresie częstotliwości od 300 Hz do 3400 Hz, to sygnalizacja

Sprzętowa realizacja komutacji pozwala na szybką transmisję danych w niewielkich paczkach o stałej wielkości 53 bajty?

Oblicz wydatki na zużycie energii elektrycznej przez komputer, który działa przez 10 godzin dziennie przez 30 dni w miesiącu, zakładając, że cena brutto wynosi 0,17 zł za 1 kWh, a komputer pobiera 0,2 kWh.

Standard DDR (ang. Double Data Rate) dla komputerów osobistych określa

Aby oddzielić sygnał ADSL od telefonii POTS działających na jednej linii, należy zastosować filtr

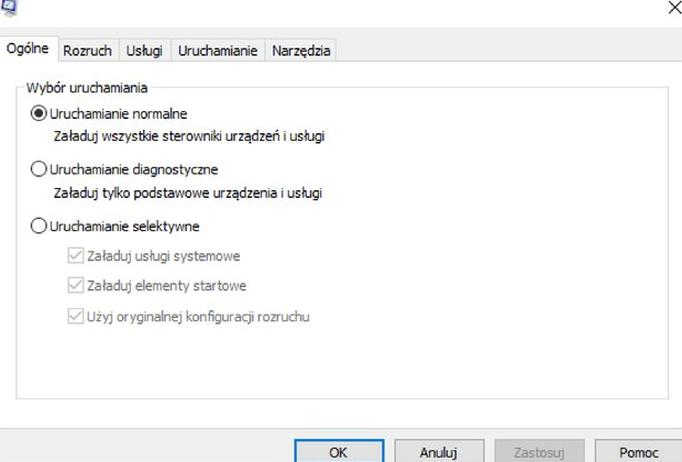

Które polecenie wydane w pasku uruchamiania w systemie Windows wywoła przedstawione na rysunku okno konfiguracji?

Ustawienia zarządzania energią

Osobę, która została porażona prądem elektrycznym, jest nieprzytomna, ale oddycha, należy przygotować przed przybyciem lekarza

Jaką klasę ruchową w sieciach ATM przydziela się aplikacjom korzystającym z czasu rzeczywistego?

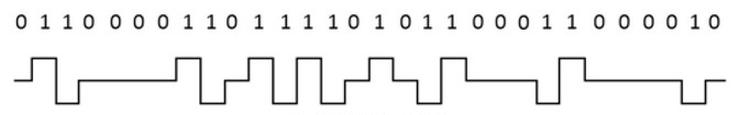

Który kod zastosowano do zamiany sygnału binarnego na przebieg cyfrowy tego sygnału?

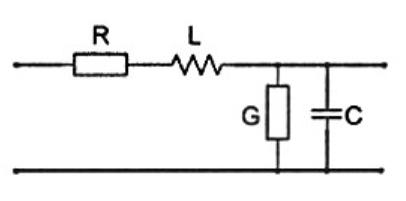

Na podstawie schematu zastępczego linii długiej można określić impedancję falową, która opisana jest wzorem nr 1. W przypadku linii bezstratnej wzór upraszcza się do

Wzór nr 1: $$Z = \sqrt{\frac{R + j\omega L}{G + j\omega C}}$$

Na powstawanie pętli routingu nie mają wpływu

Podczas realizacji procedury POST pojawił się komunikat ERROR INITIALIZING HARD DISK CONTROLER. Co mogło być przyczyną wyświetlenia tego komunikatu?

W trybie spoczynku telefonu komórkowego częstotliwość sygnału dzwonienia

Programy takie jak Open Office, GIMP oraz Inkscape są wydawane na podstawie jakiej licencji?

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?

Jaką rolę pełni serwer Radius (ang. Remote Authentication Dial-In User)?

Jakie jednostki są używane do opisu zysku energetycznego anten?

Jak można zmierzyć tłumienność spawu światłowodowego?

Oprogramowanie zabezpieczające przed szpiegostwem w systemie Windows to Windows

Instalacja poszczególnych kart na płycie głównej komputera powinna mieć miejsce

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która jest wynikiem dwóch zjawisk: