Pytanie 1

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Przypisanie licencji oprogramowania do pojedynczego komputera lub jego komponentów stanowi charakterystykę licencji

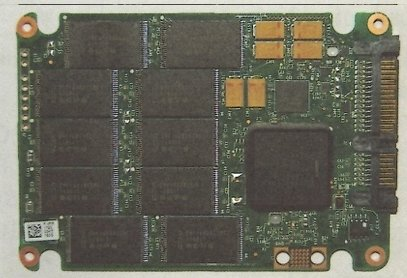

Element systemu komputerowego przedstawiony na ilustracji to

W dokumentacji technicznej procesora znajdującego się na płycie głównej komputera, jaką jednostkę miary stosuje się do określenia szybkości zegara?

W przypadku dłuższego nieużytkowania drukarki atramentowej, pojemniki z tuszem powinny

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

Złośliwe oprogramowanie, które może umożliwić atak na zainfekowany komputer, np. poprzez otwarcie jednego z portów, to

Jakie urządzenie pozwoli na połączenie kabla światłowodowego zastosowanego w okablowaniu pionowym sieci z przełącznikiem, który ma jedynie złącza RJ45?

W jakiej topologii fizycznej sieci każde urządzenie w sieci posiada dokładnie dwa połączenia, jedno z każdym z sąsiadów, a dane są przesyłane z jednego komputera do drugiego w formie pętli?

Jaki protokół aplikacyjny w modelu TCP/IP pozwala klientowi na nawiązanie bezpiecznego połączenia z firmowym serwerem przez Internet, aby zyskać dostęp do zasobów przedsiębiorstwa?

Które polecenie w systemie Windows Server 2008 pozwala na przekształcenie serwera w kontroler domeny?

Jakie polecenie w systemie Linux prawidłowo ustawia kartę sieciową, przypisując adres IP oraz maskę sieci dla interfejsu eth1?

Jaki protokół jest stosowany przez WWW?

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

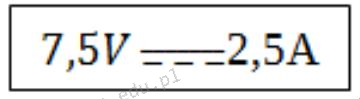

Na urządzeniu zasilanym prądem stałym znajduje się wskazane oznaczenie. Co można z niego wywnioskować o pobieranej mocy urządzenia, która wynosi około

Sieć, w której funkcjonuje komputer o adresie IP 192.168.100.50/28, została podzielona na 4 podsieci. Jakie są poprawne adresy tych podsieci?

Jakie urządzenie powinno się zastosować do pomiaru topologii okablowania strukturalnego w sieci lokalnej?

Poprzez polecenie dxdiag uruchomione w wierszu poleceń Windows można

Karta sieciowa w standardzie Fast Ethernet umożliwia przesył danych z maksymalną prędkością

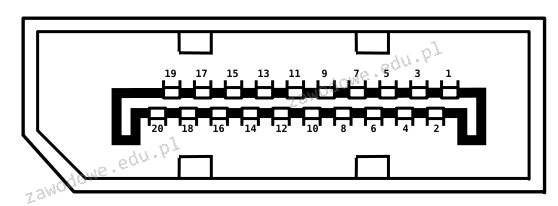

Na ilustracji pokazano złącze:

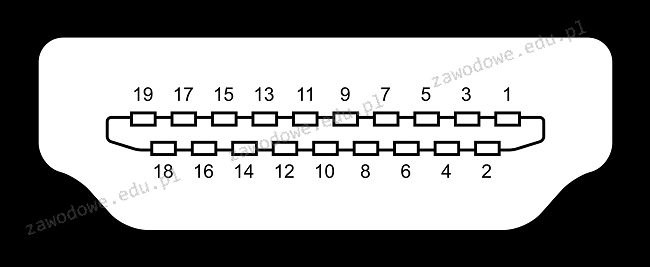

Zilustrowany na obrazku interfejs to

Atak DDoS (ang. Disributed Denial of Service) na serwer doprowadzi do

Jakiego portu używa protokół FTP (File transfer Protocol)?

Aby przetestować funkcjonowanie serwera DNS w systemach Windows Server, można skorzystać z narzędzia nslookup. Jeśli w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, to dojdzie do weryfikacji

Jaką częstotliwość odświeżania należy ustawić, aby obraz na monitorze był odświeżany 85 razy na sekundę?

Jak wygląda liczba 356 w systemie binarnym?

Które z poniższych stwierdzeń odnosi się do sieci P2P - peer to peer?

Wyższą efektywność aplikacji multimedialnych w systemach z rodziny Windows zapewnia technologia

Jakie gniazdo w notebooku jest przeznaczone do podłączenia kamery cyfrowej przez interfejs i.Link?

Interfejs SLI (ang. Scalable Link Interface) jest wykorzystywany do łączenia

Interfejs SATA 2 (3Gb/s) oferuje prędkość transferu

Standardowe napięcie zasilające dla modułów pamięci RAM DDR4 wynosi

Liczba 45(H) przedstawiona w systemie ósemkowym jest równa

Który z protokołów jest stosowany w procesie rozpoczęcia sesji VoIP?

Jakiego narzędzia należy użyć do zakończenia końcówek kabla UTP w module keystone z złączami typu 110?

W systemie działającym w trybie wielozadaniowości z wywłaszczeniem program, który zatrzymał się

Liczbą dziesiętną, która odpowiada liczbie 11110101₍U₂₎, jest

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

W trakcie instalacji systemu Windows Serwer 2022 istnieje możliwość instalacji w trybie Core. Oznacza to, że system zostanie zainstalowany

Przedstawiony na ilustracji symbol oznacza