Pytanie 1

Aby umieścić aplikację PHP w sieci, należy przesłać jej pliki źródłowe na serwer przy użyciu protokołu

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Aby umieścić aplikację PHP w sieci, należy przesłać jej pliki źródłowe na serwer przy użyciu protokołu

Aby skutecznie zrealizować algorytm, który znajdzie największą z trzech podanych liczb a, b oraz c, wystarczy użyć

Które z poniższych twierdzeń o zasadach programowania w PHP jest poprawne?

Brak odpowiedzi na to pytanie.

Uprawnienia obiektowe, przyznawane użytkownikom serwera bazy danych, mogą umożliwiać lub uniemożliwiać

Brak odpowiedzi na to pytanie.

Ikona, która pojawia się przed adresem w oknie adresowym przeglądarki internetowej lub przy tytule aktywnej karty, nazywana jest

Brak odpowiedzi na to pytanie.

Poniżej przedstawiono sposób obsługi:

<?php if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

Brak odpowiedzi na to pytanie.

Kolor wyrażony w modelu RGB(255, 0, 0) to

Brak odpowiedzi na to pytanie.

W SQL uprawnienie SELECT przydzielone za pomocą polecenia GRANT umożliwia użytkownikowi bazy danych

Brak odpowiedzi na to pytanie.

W CSS zastosowano stylowanie elementu listy, przy czym żadne inne style CSS nie zostały ustalone. Użyte stylowanie spowoduje, że

li :hover { color: Maroon; }

Brak odpowiedzi na to pytanie.

Jakiego znacznika używa się do definiowania listy definicji w kodzie HTML?

Brak odpowiedzi na to pytanie.

W języku JavaScript funkcja getElementById odnosi się do

Brak odpowiedzi na to pytanie.

Utworzono bazę danych zawierającą tabelę podzespoły, która składa się z pól: model, producent, typ, cena. Aby uzyskać listę wszystkich modeli pamięci RAM od firmy Kingston uporządkowaną według ceny, zaczynając od najniższej, należy wykorzystać zapytanie:

Brak odpowiedzi na to pytanie.

Jakim słowem kluczowym w języku z rodziny C można przypisać alternatywną nazwę dla już istniejącego typu danych?

Brak odpowiedzi na to pytanie.

Model barw o parametrach: odcień, nasycenie, jasność i przezroczystość, to

Brak odpowiedzi na to pytanie.

W języku PHP uzyskano wyniki kwerend z bazy danych przy użyciu polecenia mysql_query. Aby wydobyć z otrzymanej kwerendy pojedynczy wiersz danych, konieczne jest użycie polecenia

Brak odpowiedzi na to pytanie.

Ile razy zostanie wykonany blok pętli napisanej w PHP, przy założeniu, że zmienna sterująca nie jest modyfikowana podczas działania pętli?

| for($i=0; $i <=10; $i+=2) { . . . . . . } |

Brak odpowiedzi na to pytanie.

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy i które nie jest dostępne dla klas dziedziczących, należy zastosować kwalifikator dostępu

Brak odpowiedzi na to pytanie.

SELECT ocena FROM oceny WHERE ocena>2 ORDER BY ocena;Dana jest tabela oceny o polach id, nazwisko, imie, ocena. Przedstawione zapytanie jest przykładem:

Brak odpowiedzi na to pytanie.

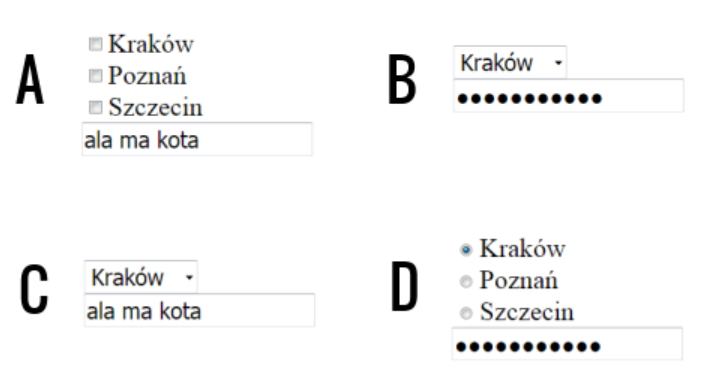

W HTML-u utworzono formularz. Jaki efekt działania poniższego kodu zostanie pokazany przez przeglądarkę, jeśli w drugie pole użytkownik wprowadził tekst "ala ma kota"?

<form>

<select>

<option value="v1">Kraków</option>

<option value="v2">Poznań</option>

<option value="v3">Szczecin</option>

</select><br>

<input type="password" />

</form>

Brak odpowiedzi na to pytanie.

Na tabeli Pracownicy, której wiersze są przedstawione na załączonym obrazie, została zrealizowana podana kwerenda SELECT. Jakie dane zostaną zwrócone?

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

Brak odpowiedzi na to pytanie.

Przygotowano fragment kodu PHP z zadeklarowaną zmienną tablicową. Jaki wynik zostanie wyświetlony jako imię po wykonaniu tego kodu?

$imiona = array('Anna', 'Tomasz', 'Krzysztof', 'Aleksandra'); echo $imiona[2];

Brak odpowiedzi na to pytanie.

W języku CSS atrybut font-size przyjmuje, zgodnie z nazwami, wartości

Brak odpowiedzi na to pytanie.

Jakim zapisem w dokumencie HTML można stworzyć element, który wyświetli obraz kotek.jpg oraz tekst alternatywny "obrazek kotka"?

Brak odpowiedzi na to pytanie.

Jakie wyrażenie logiczne powinno zostać użyte w języku JavaScript, aby przeprowadzić operacje wyłącznie na dowolnych liczbach ujemnych z zakresu jednostronnie domkniętego <-200, -100)?

Brak odpowiedzi na to pytanie.

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

Brak odpowiedzi na to pytanie.

Funkcją zaprezentowanego kodu PHP jest napełnienie tablicy $tab 10 losowymi liczbami z przedziału od -100 do 100, a następnie wypisanie liczb ujemnych. Kod prezentuje się następująco:

$tab = array(); for ($i = 0; $i < 10; $i++) { $tab[$i] = rand(-100, 100); } foreach ($tab as $x) { if ($x < 0) echo "$x "; }

Brak odpowiedzi na to pytanie.

Jaki będzie efekt wykonania poniższego kodu JavaScript?

| var akapit = document.createElement("p"); document.body.appendChild(akapit); |

Brak odpowiedzi na to pytanie.

W tabeli produkt znajdują się przedmioty wyprodukowane po roku 2000, z kolumnami nazwa i rok_produkcji. Klauzula SQL pokaże listę przedmiotów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji,3,2)=17; |

Brak odpowiedzi na to pytanie.

Wskaż poprawne zdanie dotyczące poniższego polecenia. ```CREATE TABLE IF NOT EXISTS ADRES (ulica VARCHAR(70)) CHARACTER SET utf8); ```

Brak odpowiedzi na to pytanie.

Jeśli zmienna $x przechowuje dowolną dodatnią liczbę naturalną, przedstawiony kod źródłowy PHP ma za zadanie wyświetlić:

$licznik = 0; while ($licznik != $x) { echo $licznik; $licznik++; }

Brak odpowiedzi na to pytanie.

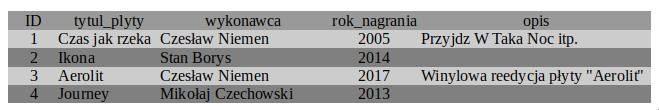

Jaką wartość zwróci zapytanie z ramki wykonane na pokazanej tabeli? ```SELECT COUNT(DISTINCT wykonawca) FROM muzyka;```

Brak odpowiedzi na to pytanie.

Dana jest tabela ksiazki z polami: tytul, autor, cena (typu liczbowego). Aby kwerenda SELECT wybrała tylko tytuły, dla których cena jest mniejsza od 50 zł, należy zapisać

Brak odpowiedzi na to pytanie.

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Brak odpowiedzi na to pytanie.

Wskaźnik HTML, który umożliwia oznaczenie tekstu jako błędnego lub nieodpowiedniego poprzez jego przekreślenie, to jaki?

Brak odpowiedzi na to pytanie.

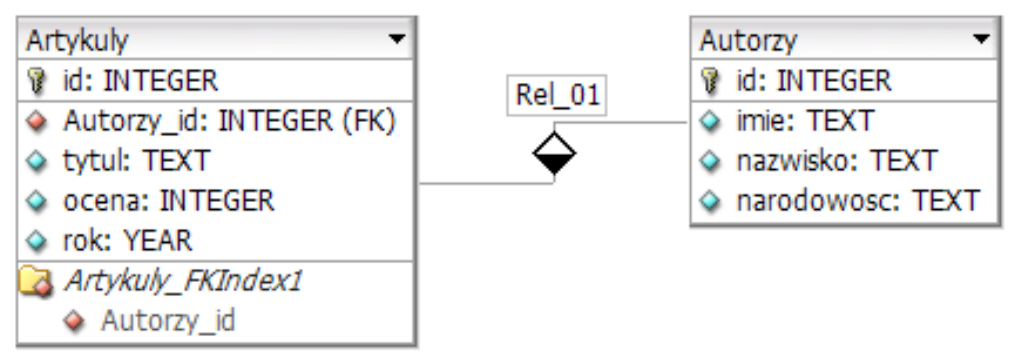

Z przedstawionych tabel Artykuly i Autorzy należy wybrać jedynie nazwiska autorów i tytuły ich artykułów, które zostały ocenione na 5. Kwerenda wybierająca te dane ma postać

Brak odpowiedzi na to pytanie.

Jakie mechanizmy przyznawania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z tematyką zarządzania kontami, użytkownikami oraz uprawnieniami?

Brak odpowiedzi na to pytanie.

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

Brak odpowiedzi na to pytanie.

W hurtowni danych stworzono tabelę sprzedaz, która zawiera pola: id, kontrahent, grupa_cenowa, obrot. Jakie polecenie trzeba zastosować, aby znaleźć tylko kontrahentów z grupy cenowej numer dwa, których obrót przekracza 4000 zł?

Brak odpowiedzi na to pytanie.

Wskaż funkcję JavaScript, która umożliwia obliczenie połowy kwadratu liczby podanej jako argument.

Brak odpowiedzi na to pytanie.

Jakim sposobem w języku PHP można zapisać komentarz zajmujący kilka linii?

Brak odpowiedzi na to pytanie.