Pytanie 1

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Zadaniem serwera jest rozgłaszanie drukarek w obrębie sieci, kolejka zadań do wydruku oraz przydzielanie uprawnień do korzystania z drukarek?

Gdy użytkownik wprowadza w wierszu poleceń komendę ping www.onet.pl, wyświetla się następujący komunikat: Żądanie polecenia ping nie może odnaleźć hosta www.onet.pl. Proszę sprawdzić nazwę i spróbować ponownie. Natomiast wpisując w wierszu poleceń komendę ping 213.180.141.140 (adres IP dla serwera www.onet.pl), użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny takiego zjawiska?

W technologii Ethernet protokół CSMA/CD stosowany w dostępie do medium opiera się na

Użytkownik Gość należy do grupy Goście. Grupa Goście należy do grupy Wszyscy. Wskaż uprawnienia udziału użytkownika Gość do folderu test1

Użycie na komputerze z systemem Windows poleceń ```ipconfig /release``` oraz ```ipconfig /renew``` umożliwia weryfikację działania usługi w sieci

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

W sieci o adresie 192.168.0.64/26 drukarka sieciowa powinna uzyskać ostatni adres z dostępnej puli. Który to adres?

Parametr, który definiuje stosunek liczby wystąpionych błędnych bitów do ogólnej liczby odebranych bitów, to

Do jakiej sieci jest przypisany host o adresie 172.16.10.10/22?

Narzędzie przedstawione na zdjęciu to

Przy projektowaniu sieci przewodowej, która ma maksymalną prędkość transmisji wynoszącą 1 Gb/s, a maksymalna długość między punktami sieci nie przekracza 100 m, jakie medium transmisyjne powinno być zastosowane?

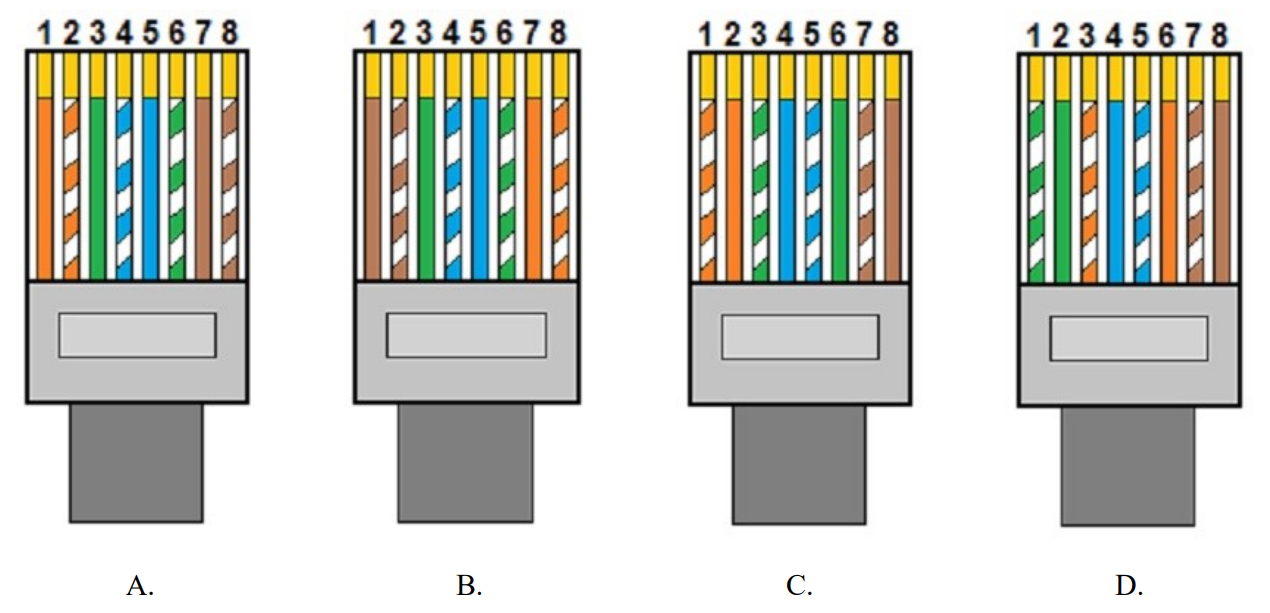

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

Na ilustracji jest przedstawiona skrętka

Protokół używany do konwertowania fizycznych adresów MAC na adresy IP w sieciach komputerowych to

Z powodu uszkodzenia kabla typu skrętka zanikło połączenie pomiędzy przełącznikiem a komputerem stacjonarnym. Jakie urządzenie pomiarowe powinno zostać wykorzystane do identyfikacji i naprawy usterki, aby nie było konieczne wymienianie całego kabla?

Którą maskę należy zastosować, aby komputery o adresach IPv4, przedstawionych w tabeli, były przydzielone do właściwych sieci?

| Adresy IPv4 komputerów | Oznaczenie sieci |

|---|---|

| 192.168.10.30 | Sieć 1 |

| 192.168.10.60 | Sieć 1 |

| 192.168.10.130 | Sieć 2 |

| 192.168.10.200 | Sieć 3 |

Gdy komputer K1 wykonuje polecenie ping, otrzymuje odpowiedź od komputera K2. Natomiast po wysłaniu polecenia ping w odwrotnym kierunku komputer K2 nie dostaje odpowiedzi od K1. Oba urządzenia działają na systemie Windows 7 lub 10. Jaka może być przyczyna tej sytuacji?

Zrzut ekranowy przedstawia wynik wykonania w systemie z rodziny Windows Server polecenia

Server: livebox.home Address: 192.168.1.1 Non-authoritative answer: dns2.tpsa.pl AAAA IPv6 address = 2a01:1700:3:ffff::9822 dns2.tpsa.pl internet address = 194.204.152.34

Na serwerze Windows udostępniono folder C:\dane w sieci, nadając wszystkim użytkownikom prawa do odczytu i modyfikacji. Użytkownik pracujący na stacji roboczej może przeglądać zawartość tego folderu, lecz nie jest w stanie zapisać w nim swoich plików. Co może być przyczyną tej sytuacji?

Na podstawie przedstawionej poniżej konfiguracji karty sieciowej hosta można stwierdzić, że

Connection-specific DNS Suffix . : Link-local IPv6 Address . . . . . : fe80::f5aa:aff8:7096:bdf0%8 Autoconfiguration IPv4 Address. . : 169.254.189.240 Subnet Mask . . . . . . . . . . . : 255.255.0.0 Default Gateway . . . . . . . . . :

Który z poniższych adresów jest adresem prywatnym zgodnym z dokumentem RFC 1918?

Jakie jest standardowe port do przesyłania poleceń (command) serwera FTP?

Usługi wspierające utrzymanie odpowiedniej kondycji oraz poziomu bezpieczeństwa sieci kontrolowanej przez Serwer Windows to

Medium, w którym przesyłany sygnał nie jest narażony na wpływ zakłóceń elektromagnetycznych, to

Kabel skręcany o czterech parach, w którym każdy z przewodów jest otoczony ekranem foliowym, a ponadto wszystkie pary są dodatkowo zabezpieczone siatką, to kabel

Urządzenie sieciowe, które umożliwia dostęp do zasobów w sieci lokalnej innym urządzeniom wyposażonym w bezprzewodowe karty sieciowe, to

Które z poleceń w systemie Windows umożliwia sprawdzenie zapisanych w pamięci podręcznej komputera tłumaczeń nazw DNS na odpowiadające im adresy IP?

Wskaż protokół, którego wiadomości są używane przez polecenie ping?

W zasadach grup włączono i skonfigurowano opcję "Ustaw ścieżkę profilu mobilnego dla wszystkich użytkowników logujących się do tego komputera":

| \\serwer\profile\%username% |

Do jakiej warstwy modelu ISO/OSI odnosi się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem protokołu UDP?

Jakie numery portów są domyślnie wykorzystywane przez protokół poczty elektronicznej POP3?

Wskaż właściwy adres hosta?

Jakie narzędzie wirtualizacji stanowi część systemów operacyjnych Windows?

Narzędzie z grupy systemów Windows tracert służy do

W systemie Linux BIND funkcjonuje jako serwer