Pytanie 1

Wskaż właściwą zasadę odnoszącą się do integralności danych w bazie danych?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Wskaż właściwą zasadę odnoszącą się do integralności danych w bazie danych?

W programie Microsoft Access metodą zabezpieczającą dostęp do danych związanych z tabelą oraz kwerendą jest

Dzięki poleceniu ALTER TABLE można

Jakie polecenie należy zastosować, aby wysłać dane przy pomocy funkcji mysqli_query() w skrypcie PHP, który dodaje informacje z formularza umieszczonego na stronie internetowej do bazy danych?

W bazie danych znajdują się dwie tabele, które są ze sobą połączone relacją 1..n. Jakiej klauzuli SQL należy użyć, aby uzyskać odpowiadające sobie dane z obu tabel?

Przedstawiony kod PHP nawiązuje połączenie z serwerem bazy danych. Jakiego typu operacje powinny się znaleźć w instrukcji warunkowej w miejscu trzech kropek?

$db = mysqli_connect("localhost", "root", "qwerty", "baza1");

if (!$db) {

...

}

W pokazanym fragmencie zapytania w języku SQL, polecenie SELECT ma na celu uzyskanie wyników z komendy SELECT COUNT(wartosc) FROM....?

Które z poniższych oprogramowań nie jest systemem do zarządzania treścią (CMS)?

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w SQL pozwala na

Polecenie serwera MySQL postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'sprawi, że użytkownikowi tKowal zostaną

Aby ustanowić relację jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Dostępna jest tabela z danymi o mieszkaniach, zawierająca kolumny: adres, metraż, liczba_pokoi, standard, status, cena. Wykonanie poniższej kwerendy SQL SELECT spowoduje wyświetlenie

| SELECT metraz, cena FROM mieszkania WHERE ile_pokoi > 3; |

W SQL, aby w tabeli Towar dodać kolumnę rozmiar typu znakowego z maksymalną długością 20 znaków, jakie polecenie należy wykonać?

Podaj dwa sposoby ochrony bazy danych Microsoft Access?

W języku PHP, przy pracy z bazą MySQL, aby zakończyć sesję z bazą, należy wywołać

Aby w tabeli praca, tworzonej w języku SQL, dodać do kolumny stawka warunek, który wymusza, aby przyjmowane były jedynie wartości dodatnie, a jednocześnie mniejsze niż 50, należy zastosować zapis

Jakie polecenie należy zastosować, aby utworzyć klucz obcy na wielu kolumnach przy tworzeniu tabeli?

Uprawnienia obiektowe, przyznawane użytkownikom serwera bazy danych, mogą umożliwiać lub uniemożliwiać

Tabele Klienci oraz Zgłoszenia są ze sobą połączone relacją jeden do wielu. W celu uzyskania jedynie opisu zgłoszenia oraz odpowiadającego mu nazwiska klienta dla zgłoszenia o numerze 5, należy wykonać polecenie

Jakie będą skutki wykonania podanego zapytania w tabeli?

| ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL; |

W języku SQL podczas używania polecenia CREATE TABLE atrybut, który wskazuje na to, która kolumna jest kluczem podstawowym, to

W tabeli zwierzeta znajdują się pola: nazwa, gatunek, gromada, cechy oraz dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat i są ssakami, należy wykonać zapytanie:

W języku SQL operator arytmetyczny odpowiadający reszcie z dzielenia to

Wykonano następującą kwerendę SQL na tabeli dania, której wiersze zostały pokazane na obrazie:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;Ile wierszy wybierze ta kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 2 | wieprzowy przysmak | 35 |

| 7 | 2 | Mintaj w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |

Na zakończenie dnia w systemie zarządzania magazynem sklepu spożywczego generowany jest raport, który przedstawia produkty oraz ich dostawców, dla których ilość na stanie jest mniejsza niż 10 sztuk. Do stworzenia tego raportu zastosowano kwerendę

Przy użyciu polecenia ALTER TABLE można

Podaj polecenie SQL, które pozwoli na dodanie kolumny miesiacSiewu do tabeli rośliny znajdującej się w bazie danych

Funkcja agregująca MIN w języku SQL ma na celu określenie

W bazie danych dotyczącej pojazdów pole kolor w tabeli samochody może mieć wartości jedynie z definicji lakier. Aby nawiązać relację między tabelami samochody a lakier, należy użyć kwerendy

Z tabeli należy wybrać imiona osób, które spełniają kryterium, że drugą literą jest 'e', a słowo ma co najmniej 5 znaków (pięć lub więcej znaków). W tym celu w klauzuli WHERE można użyć wyrażenia

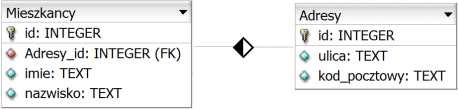

Jakie zapytanie należy zastosować, aby pokazać tylko imię, nazwisko oraz ulicę wszystkich mieszkańców?

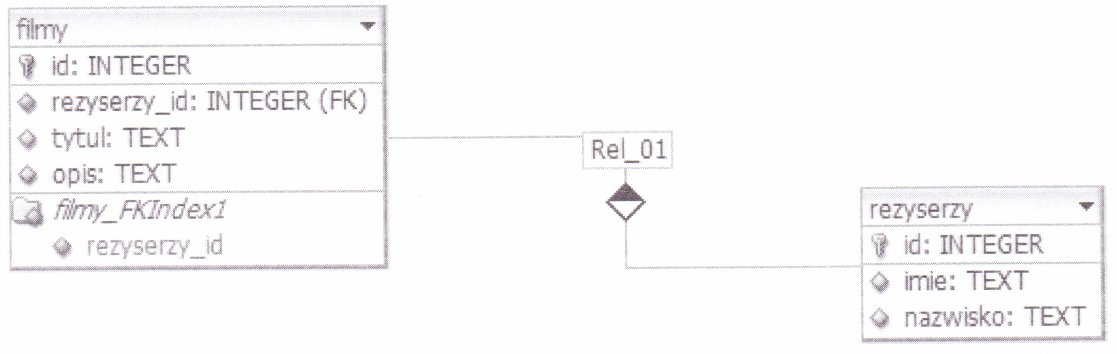

Na ilustracji pokazano relację jeden do wielu. Łączy ona

Wskaż zapytanie, które z tabeli klienci wybierze wyłącznie nazwiska trzech najlepszych klientów, czyli takich, którzy posiadają najwięcej punktów na swoim koncie (pole całkowite punkty)?

Jak określa się podzbiór strukturalnego języka zapytań, który dotyczy formułowania zapytań do bazy danych przy użyciu polecenia SELECT?

Aby uniknąć występowania zduplikowanych wierszy w wyniku zapytania, należy zastosować klauzulę

W MSSQL Server rola dbcreator, która jest predefiniowana, umożliwia użytkownikowi

Jakie mogą być źródła rekordów dla raportu?

Instrukcja zapisana w SQL, przedstawiona poniżej, ilustruje kwerendę:

UPDATE katalog SET katalog.cena = [cena]*1.1;

W SQL, aby zmodyfikować strukturę tabeli, na przykład dodając lub usuwając kolumnę, należy użyć polecenia

SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel";

| id | klasa_id | marka | model | rocznik |

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |